- 1. ¿Por qué es importante la respuesta ante incidentes?

- 2. Tipos de incidentes de ciberseguridad

- 3. ¿Qué es el ciclo de vida de la respuesta a incidentes?

- 4. ¿Qué es un plan de respuesta a incidentes?

- 5. Marcos y fases de la respuesta a incidentes

- 6. Equipos de respuesta a incidentes

- 7. Herramientas y tecnología de respuesta a incidentes

- 8. Servicios de respuesta a incidentes

- 9. Preguntas frecuentes sobre la respuesta a incidentes

- ¿Por qué es importante la respuesta ante incidentes?

- Tipos de incidentes de ciberseguridad

- ¿Qué es el ciclo de vida de la respuesta a incidentes?

- ¿Qué es un plan de respuesta a incidentes?

- Marcos y fases de la respuesta a incidentes

- Equipos de respuesta a incidentes

- Herramientas y tecnología de respuesta a incidentes

- Servicios de respuesta a incidentes

- Preguntas frecuentes sobre la respuesta a incidentes

¿Qué es la respuesta a incidentes?

- ¿Por qué es importante la respuesta ante incidentes?

- Tipos de incidentes de ciberseguridad

- ¿Qué es el ciclo de vida de la respuesta a incidentes?

- ¿Qué es un plan de respuesta a incidentes?

- Marcos y fases de la respuesta a incidentes

- Equipos de respuesta a incidentes

- Herramientas y tecnología de respuesta a incidentes

- Servicios de respuesta a incidentes

- Preguntas frecuentes sobre la respuesta a incidentes

La respuesta a incidentes (RI) se refiere a los procesos y sistemas de una organización para descubrir y responder a las amenazas y brechas de ciberseguridad . El objetivo de la IR es la detección, investigación y contención de los ataques en una organización. Las lecciones aprendidas de las actividades de IR también informan las estrategias de prevención y mitigación posteriores para mejorar la postura de seguridad general de una organización.

¿Por qué es importante la respuesta ante incidentes?

Los incidentes de ciberseguridad son inevitables. Contar con un sólido programa de respuesta a incidentes puede ser la diferencia entre hundirse o nadar. La frecuencia, sofisticación y gravedad de los métodos de ataque siguen aumentando y es crucial que un centro de operaciones de seguridad (SOC) tenga respuestas documentadas y probadas preparadas para las amenazas a las que se enfrentará.

El proceso de IR ayuda a responder preguntas cruciales sobre un ataque, como por ejemplo cómo entró el atacante, qué acciones llevó a cabo y si la información sensible se vio comprometida. Responder con confianza a estas preguntas no sólo mejorará la postura de seguridad de una organización, sino que también ayudará a evaluar las posibles responsabilidades legales o normativas.

Además, una estrategia de IR eficaz puede reducir las repercusiones económicas que suelen asociarse a los incidentes o violaciones de la ciberseguridad. Los métodos de ataque como los brotes de malware (incluidos el ransomware y el spyware), DDoSy el robo de credenciales pueden resultar costosos y perturbadores si una organización no está adecuadamente preparada para responder.

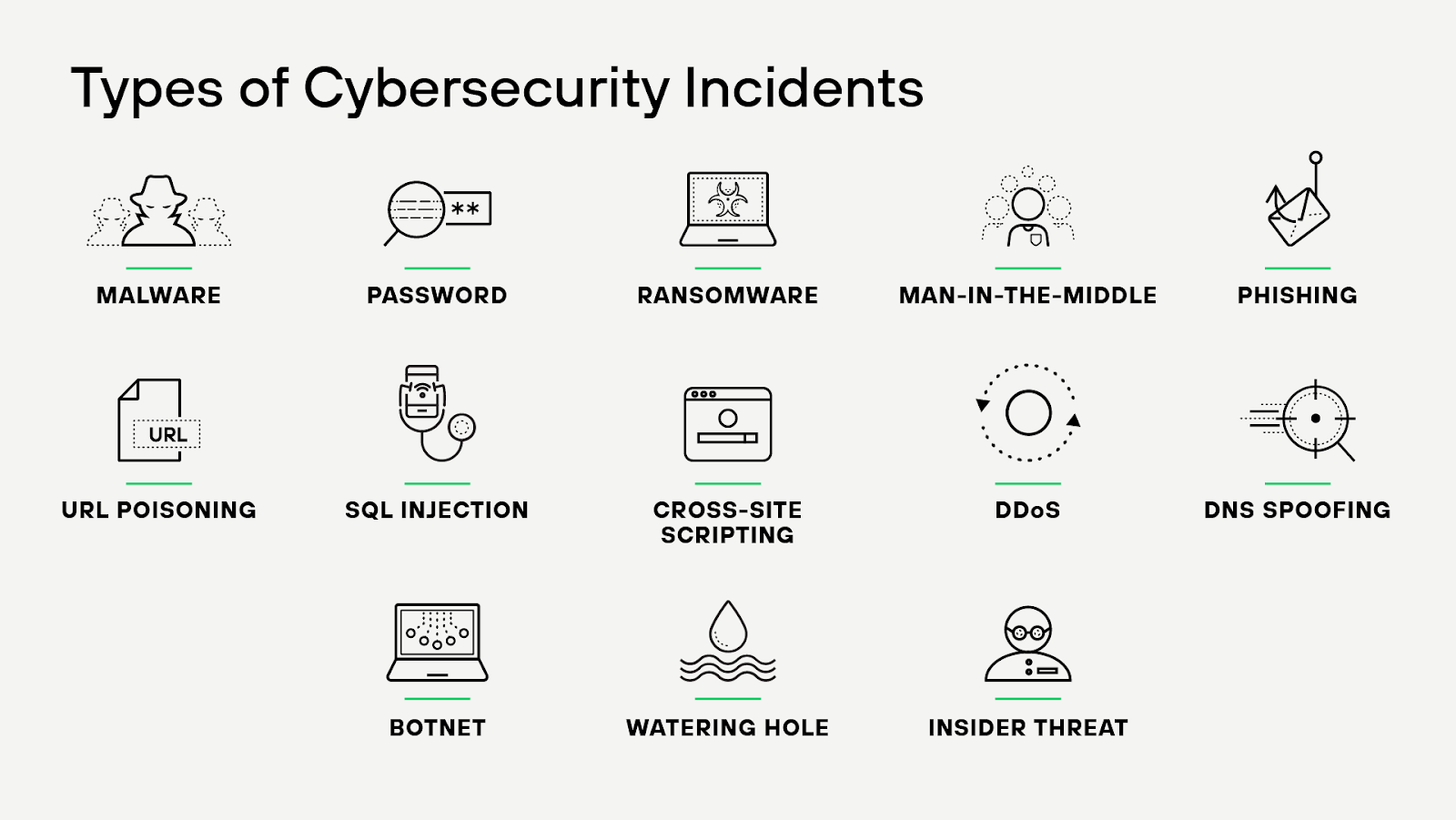

Tipos de incidentes de ciberseguridad

Figura 1: Tipos de incidentes de ciberseguridad

Un incidente o evento de seguridad se produce cuando hay una brecha digital o física que compromete la confidencialidad, integridad o disponibilidad de los sistemas o datos sensibles de una organización. Los incidentes de seguridad pueden ser perpetrados por piratas informáticos o usuarios no autorizados, o por violaciones involuntarias de la política de seguridad por parte de usuarios de la empresa o socios comerciales en una cadena de suministro.

Entre los incidentes de seguridad más comunes se incluyen:

Ransomware

Ransomware es un modelo de negocio delictivo que utiliza software malicioso para retener archivos, datos o información valiosa a cambio de un rescate. Las víctimas de un ataque de ransomware pueden ver sus operaciones gravemente degradadas o paralizadas por completo. Aunque retener algo de valor a cambio de un rescate no es un concepto nuevo, el ransomware se ha convertido en un negocio criminal multimillonario, dirigido tanto a particulares como a empresas. Debido a su baja barrera de entrada y a su eficacia a la hora de generar ingresos, ha desplazado rápidamente a otros modelos de negocio de la ciberdelincuencia y se ha convertido en la mayor amenaza a la que se enfrentan las organizaciones en la actualidad.

Compromiso del correo electrónico comercial (BEC)

Según una encuesta de casos de respuesta a incidentes de Unit 42® , el 89% de las organizaciones que fueron víctimas de ataques que comprometían el correo electrónico empresarial (BEC) no habían activado la MFA ni seguido las mejores prácticas de seguridad del correo electrónico. Además, en el 50% de estos casos de respuesta a incidentes, la organización carecía de MFA en sistemas clave orientados a Internet, como el correo web corporativo, las soluciones de red privada virtual (VPN) y otras soluciones de acceso remoto.

Acceso no autorizado a sistemas o datos

Con tantas empresas migrando sus cargas de trabajo a la nube pública, los atacantes están apuntando a entornos de nube mal configurados, que les permiten obtener un acceso inicial sin necesidad de encontrar y explotar una vulnerabilidad o hacer uso de técnicas sofisticadas. No es ninguna sorpresa que los atacantes busquen habitualmente entornos de nube mal configurados.

Según un volumen del Informe sobre amenazas en la nube de la Unit 42, las Configuraciones erróneas de la gestión de identidades y accesos (IAM) contribuyeron por sí solas al 65% de los incidentes de seguridad en la nube observados.

Ataques a la cadena de suministro

El desarrollo ágil de software que ayuda a las organizaciones a acelerar los ciclos de desarrollo a menudo se basa en código de terceros para lograr resultados rápidos. Si un atacante compromete a los desarrolladores de terceros o sus repositorios de códigos, potencialmente les da acceso para infiltrarse en miles de organizaciones.

Ataques a aplicaciones web

Es difícil para los equipos de seguridad hacer un seguimiento de sus activos, que cambian constantemente, se mueven y son cada vez más numerosos con el paso del tiempo. Esto significa que la superficie de ataque no gestionada sigue creciendo a medida que crece también el número de activos no gestionados en esas superficies. Como resultado, los atacantes son cada vez más expertos en escanear Internet en busca de sistemas vulnerables y explotar las brechas de seguridad antes de que puedan ser parcheadas. La fruta al alcance de la mano para los atacantes incluye la higiene básica de la seguridad (por ejemplo, contraseñas seguras, implementación de MFA) y vulnerabilidades de día cero sin parchear (como se ha visto con SolarWinds y Log4J).

Obtenga más información sobre la respuesta a incidentes en el entorno de nube leyendo nuestro artículo, Respuesta a incidentes en la nube.

¿Qué es el ciclo de vida de la respuesta a incidentes?

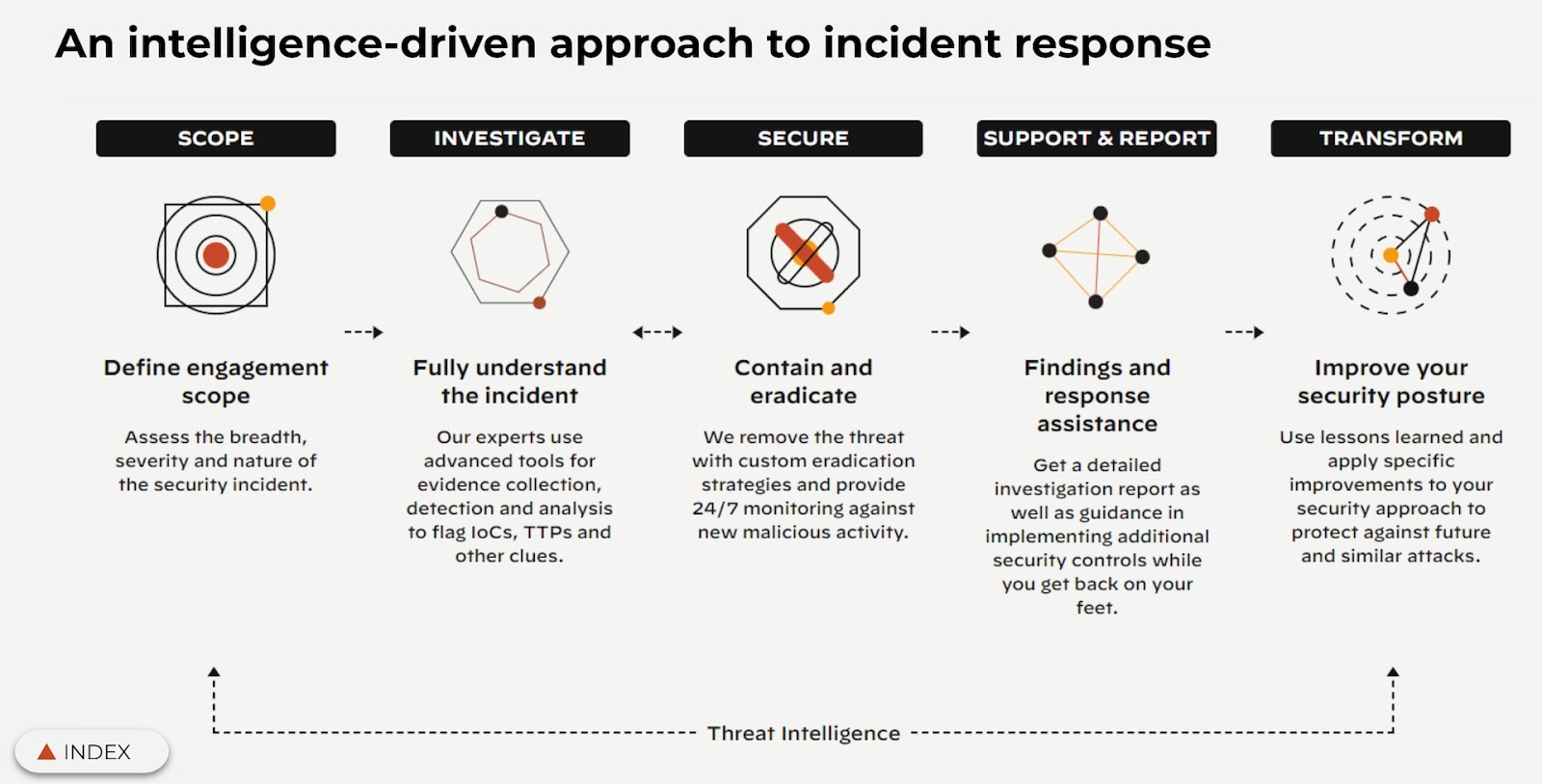

El ciclo de vida de respuesta a incidentes es la base sugerida para que un SOC pueda prepararse y responder a un ataque. Este ciclo de vida consta de cinco etapas, tal y como las identifica Unit 42:

- Defina el alcance del compromiso para evaluar el ataque y cómo afectó al entorno.

- Comprenda plenamente el incidente recopilando y analizando pruebas con herramientas de seguridad como Cortex XDR.

- Contenga y erradique al atacante de su entorno y aplique una vigilancia permanente contra nuevas actividades maliciosas.

- Aplique las conclusiones y recupérese del incidente mediante la implementación de controles de seguridad mejorados.

- Mejore la postura de seguridad perfeccionando el plan de respuesta a incidentes con las lecciones aprendidas de la brecha.

Figura 2: Un gráfico que detalla la metodología de respuesta a incidentes de la Unit 42

Se considera una buena práctica que todos los miembros del SOC estén familiarizados con el ciclo de vida de respuesta a incidentes, aunque en caso de ataque haya un equipo específico que lo dirija.

¿Qué es un plan de respuesta a incidentes?

Un plan de respuesta a incidentes (IRP) es una parte crucial del SOC que define qué es un incidente y esboza una respuesta clara y guiada. Los IRP son gestionados y desarrollados por equipos de respuesta a incidentes, que deben revisar, probar, ejecutar y actualizar continuamente el plan según sea necesario. Estos planes siguen funcionando después de que se haya contenido un incidente o una brecha, ofreciendo orientación continua para la documentación adecuada y las actividades posteriores asociadas a un incidente.

Un incidente no es sólo un problema de seguridad; es un problema de negocio. Perder datos, perjudicar a empleados y clientes o dañar la reputación son sólo algunas de las formas en que los incidentes pueden tener repercusiones perjudiciales para una empresa. Disponer de un IRP guiará a la organización durante una crisis y garantizará que todo el mundo comprenda sus funciones y responsabilidades.

Plan de respuesta a incidentes vs. Plan de recuperación de desastres

Un plan de respuesta a incidentes es muy similar a un plan de recuperación de desastres (DRP), pero se centra en una amplia gama de amenazas a la ciberseguridad, mientras que un DRP se centra en restaurar la infraestructura, los datos y la funcionalidad mediante copias de seguridad o redundancias. Ambos tienen como objetivo minimizar los daños a una organización, pero mientras que un IRP se ocupa de las amenazas activas y las infracciones, un DRP se ocupa de las situaciones en las que la infraestructura o los procesos empresariales se han visto gravemente afectados.

Aunque estos documentos sean similares, sigue siendo importante mantenerlos por separado; sin embargo, no es raro que cada documento haga referencia al otro. Muchas organizaciones los utilizarán en tándem como partes de un plan de continuidad empresarial (PCN) más amplio. Mantener un PIR robusto con los marcos de ciberseguridad recomendados protegerá a la organización de forma diferente al PRD.

Cómo crear un plan de respuesta a incidentes

Al crear un IRP, los responsables de seguridad deben comprender los requisitos a corto y largo plazo de su empresa. Pero identificar las necesidades, los riesgos y las vulnerabilidades es sólo el principio.

Al crear un PIR exhaustivo, es importante establecer un plan sobre quién lo mantiene, cómo reconocer cuándo se activa, organizar un plan de comunicación e identificar las métricas de rendimiento y las necesidades de cumplimiento.

No existe un PIR de talla única. Su creación exigirá que los equipos de seguridad prueben y editen sin descanso. He aquí algunos consejos adicionales para crear y poner a prueba el plan:

- Evalúe y enumere sus potenciales de riesgo.

- Utilice un lenguaje claro y términos inequívocos.

- Identifique cómo informar a las partes interesadas internas, como las operaciones y la alta dirección.

- Si opta por utilizar una plantilla prefabricada, adáptela a sus necesidades específicas.

- Ponga a prueba su plan a menudo con técnicas como el Equipo púrpura o los ejercicios de mesa para realizar los cambios necesarios.

- Utilice tecnología de respuesta a incidentes como Cortex XSOAR para optimizar y automatizar los flujos de trabajo de respuesta y erradicar la actividad maliciosa.

Si busca plantillas de IRP u orientación adicional, Unit 42 ofrece un servicio de desarrollo y revisión de IRP. Cuando se asocie con Unit 42, creará y validará su plan de respuesta a incidentes con la ayuda de un experto.

Aunque la preparación es sin duda una parte importante de la respuesta a incidentes, es igualmente crucial que los SOC sean capaces de actuar con precisión en tiempos de crisis. Para los momentos en los que no están seguros de lo que está ocurriendo, muchas empresas solicitarán servicios de respuesta a incidentes para que les ayuden en la detección, contención y erradicación en tiempo real.

Profundice en los planes de respuesta a incidentes para descubrir por qué son fundamentales para el éxito del triaje de un incidente: ¿Qué es un Plan de Respuesta a Incidentes? Comenzando.

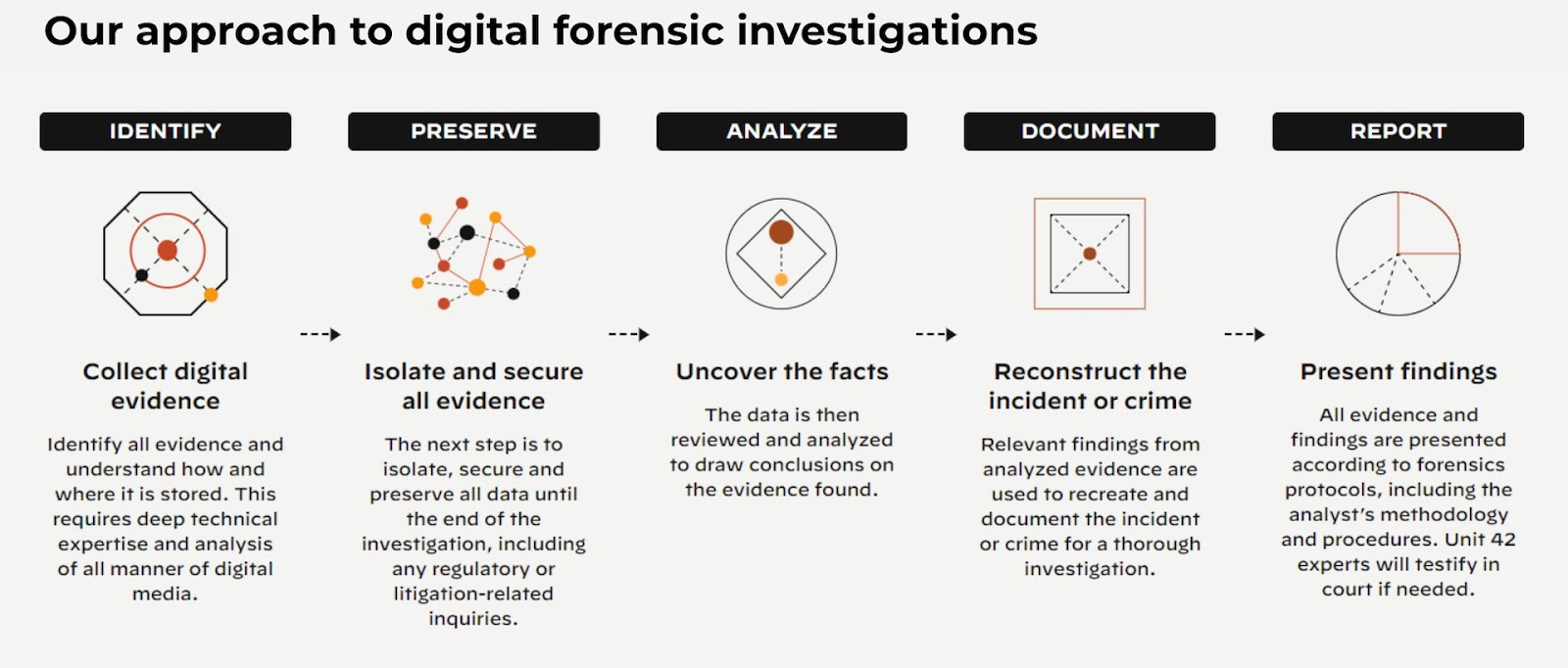

¿Qué es la investigación forense digital y la respuesta a incidentes?

A menudo, la ciencia forense digital se combina con los esfuerzos de respuesta a incidentes para crear un proceso más amplio de ciencia forense digital y respuesta a incidentes (DFIR) . Los forenses digitales recopilan e investigan específicamente datos con el propósito de reconstruir un incidente y proporcionar una imagen completa de todo el ciclo de vida del ataque, lo que a menudo implica la recuperación de pruebas borradas.

Figura 3: El enfoque de la Unit 42 sobre la investigación forense digital

Fusionados, los DFIR determinan la causa raíz de los problemas, identifican y localizan todas las pruebas disponibles y ofrecen apoyo continuo para garantizar que la postura de seguridad de una organización se refuerza de cara al futuro.

Haga clic aquí para unirse a la comunidad DFIR de Cortex.

La respuesta a incidentes es una parte compleja pero crucial de la ciberseguridad. El mejor consejo para los equipos de seguridad que crean programas de respuesta a incidentes es que no se inquieten. Prepárese y planifique, ¡pero que no cunda el pánico! Al igual que la ciberseguridad en general, la respuesta a incidentes no consiste en estar preparado al 100% para cada ciberataque, sino en aprender continuamente y mejorar los procesos para crear resistencia en los programas de seguridad. Siempre que sepa qué pasos dar, cómo encontrar la mejor ayuda y qué escollos evitar, será capaz de guiar a su SOC a través de cualquier incidente de seguridad. Parte de la preparación para los ataques consiste en comprender el ciclo de vida de la respuesta a incidentes.

Si se producen estos ataques, los SOC pueden implementar el DFIR para comprender mejor su entorno y cómo tuvieron éxito estos ataques.

Descubra por qué los servicios de investigación digital combinados con la experiencia en respuesta a incidentes son fundamentales para gestionar la creciente complejidad de los incidentes de ciberseguridad modernos: Forense digital y respuesta a incidentes

Marcos y fases de la respuesta a incidentes

Los marcos de respuesta a incidentes proporcionan a las organizaciones normas para crear un IRP. Aunque no es obligatorio implementarlos, estos marcos son excelentes directrices para los SOC a la hora de crear y ajustar sus planes. Hay dos agencias cibernéticas especialmente conocidas que disponen de marcos a los que las organizaciones pueden remitirse:

- El marco del Instituto Nacional de Estándares y Tecnología (NIST) proporciona pasos detallados sobre cómo crear un IRP, construir un CSIRT y formar a los empleados. Aunque el NIST contiene marcos para todo lo relacionado con la tecnología, el NIST SP 800-61 detalla sus sugerencias para las RI.

- El SANS Institute ofrece cursos de formación y certificados junto con su manual de 20 páginas sobre IR. Unit 42 utiliza estos marcos, así como las directrices del MITRE ATT&CK y del Center for Internet Security cuando ayuda a los clientes a crear un IRP.

Equipos de respuesta a incidentes

Figura 4: Equipo de respuesta a incidentes en edificios

Muchas organizaciones cuentan con un equipo específico dedicado a la respuesta ante incidentes. Este equipo recibe diferentes nombres, como Equipo de Respuesta a Incidentes de Seguridad Informática (CSIRT), Equipo de Respuesta a Incidentes Cibernéticos (CIRT) o Equipo de Respuesta a Emergencias Informáticas (CERT). Un CSIRT puede estar formado por un gestor de respuesta a incidentes, analistas de respuesta a incidentes, analistas forenses digitales, ingenieros inversos de malware e investigadores de amenazas. Muchos de estos equipos están dirigidos por directores de seguridad de la información (CISO) o directores de TI.

En algunos casos, las organizaciones optarán por combinar los esfuerzos y capacidades de sus equipos internos con socios externos de respuesta a incidentes, como Unit 42. Complementar el equipo con expertos adicionales es una estrategia excelente para hacer frente a la necesidad de distintos niveles de experiencia en la materia. Dado que los ciberataques pueden adoptar todas las formas y tamaños, es beneficioso tener acceso a socios externos experimentados que puedan suplir las carencias de conocimientos cuando sea necesario.

Además de contar con miembros del equipo centrados en la ciberseguridad, también es beneficioso que en el equipo de respuesta a incidentes participen personas no relacionadas con la seguridad. Esto puede incluir a juristas, gestores de riesgos, recursos humanos y otras funciones empresariales.

Por ejemplo, es bueno contar con un representante de recursos humanos en el equipo en caso de que el incidente de seguridad implique a un empleado, como ocurre con las amenazas internas o las fugas de datos. Contar con un asesor general en el equipo puede ser importante para evaluar las implicaciones legales o si el incidente implica a terceros, como clientes o proveedores. Por último, un CSIRT debe contar con un especialista en relaciones públicas para presentar información precisa a las partes pertinentes.

Contar con un equipo de respuesta a incidentes bien formado y capaz es una parte crucial del proceso de respuesta a incidentes. Actuando como expertos en tiempos de crisis, el CSIRT también debe dedicar tiempo a investigar las amenazas, fomentar las mejores prácticas y desarrollar un plan de respuesta a incidentes.

Herramientas y tecnología de respuesta a incidentes

Aparte de un plan de respuesta a incidentes, los equipos de seguridad necesitan herramientas que les ayuden a responder con rapidez y a escala a las alertas de seguridad, desde el descubrimiento hasta la detección y la respuesta. Las herramientas tradicionales utilizadas en los SOC incluyen EDR, SIEM y cientos de otras herramientas comercializadas para los equipos SOC. Sin embargo, si está pensando en automatizar partes clave de sus procesos de IR, sería prudente buscar herramientas que estén estrechamente integradas y permitan compartir datos para ofrecer una visibilidad y un contexto completos de lo que ocurre en toda su organización. Este enfoque también reduce al mínimo la eficacia operativa y la pronunciada curva de aprendizaje que supone para su equipo tener que manejar un sinfín de herramientas.

Detección y prevención de incidentes

Busque un ecosistema holístico con una visión de la postura de seguridad para la detección de amenazas específicas, la supervisión del comportamiento, la inteligencia, el descubrimiento de activos y la evaluación de riesgos.

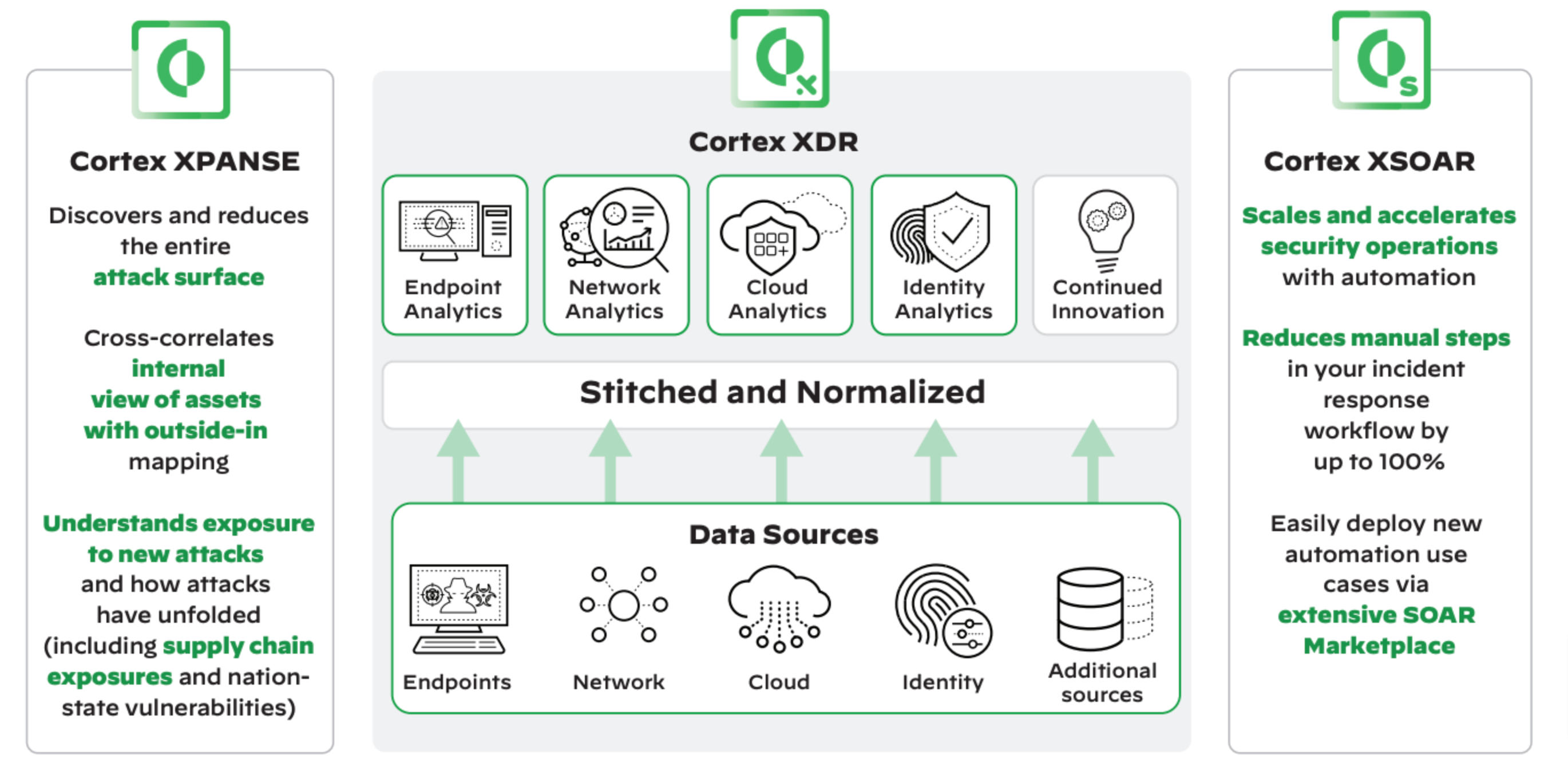

Las soluciones de detección y respuesta ampliadas (XDR) como Cortex XDR reúnen telemetría dispar de múltiples fuentes (y en algunos casos, complementarias), incluyendo EDR, análisis de tráfico de red (NTA), análisis de comportamiento de usuarios y entidades (UEBA) e indicadores de compromiso (IoC). A continuación, realiza análisis de comportamiento basados en ML para agrupar las alertas asociadas, colocarlas en una línea de tiempo y revelar la causa raíz para agilizar el triaje y las investigaciones para analistas de todos los niveles de habilidad.

Descubrimiento y mitigación de activos conectados a Internet

El auge de la nube y del trabajo a distancia significa que las superficies de ataque están en constante movimiento, cambiando y volviéndose más complejas. Además, los avances en las tecnologías de escaneado permiten a los atacantes escanear todo Internet de forma rápida y sencilla para localizar vectores de ataque, revelando activos abandonados, falsos o mal configurados que pueden convertirse en puertas traseras para el compromiso. Implementar una solución de gestión de la superficie de ataque como Cortex Xpanse puede proporcionar una evaluación continua de la superficie de ataque externa de una organización, con un inventario completo y continuamente actualizado de todos los activos -incluidas direcciones IP, dominios, certificados, infraestructura en la nube y sistemas físicos- conectados a la red de una organización y mapea quién en la organización es responsable de cada activo.

Respuesta a incidentes y orquestación, automatización y respuesta de seguridad (SOAR)

Tecnología de orquestación, automatización y respuesta de seguridad (SOAR) como Cortex XSOAR ayuda a coordinar, ejecutar y automatizar tareas entre varias personas y herramientas, todo dentro de una única plataforma. Esto permite a las organizaciones no sólo responder rápidamente a los ataques de ciberseguridad, sino también observar, comprender y prevenir futuros incidentes, mejorando así su postura de seguridad general.

Un producto SOAR integral, tal y como lo define Gartner, está diseñado para operar bajo tres capacidades de software principales: gestión de amenazas y vulnerabilidades, respuesta a incidentes de seguridad y automatización de operaciones de seguridad.

La gestión de amenazas y vulnerabilidades es la gestión de los feeds de amenazas que proporcionan a los equipos de inteligencia de amenazas y respuesta a incidentes un contexto adicional sobre los IoC en sus incidentes o nuevas amenazas en la naturaleza, mientras que la automatización de las operaciones de seguridad se refiere a la orquestación de las herramientas de seguridad utilizadas en un SOC en flujos de trabajo automatizados de respuesta a incidentes que aceleran la investigación y reparación de incidentes.

Figura 5: Automatización del flujo de trabajo de extremo a extremo de las operaciones de seguridad

Servicios de respuesta a incidentes

Muchos SOC disponen de recursos limitados o incluso inexistentes para responder eficazmente a un incidente. Por eso muchas empresas optan por contratar a socios externos para que les ayuden con sus necesidades de respuesta a incidentes. Complementando o incluso sustituyendo a los equipos internos, estos socios prestan servicios para vigilar, detectar y responder a los incidentes de seguridad que se produzcan.

En el caso de los servicios de IR de Unit 42, nuestros expertos están a la espera las 24 horas del día, los 7 días de la semana, para implementar recursos que respondan a sus necesidades de respuesta a incidentes. Podemos implementar las mejores herramientas de su clase, como Cortex XDR , para contener las amenazas y reunir pruebas en cuestión de minutos. A continuación, esta información se condensará en un análisis post-mortem que contribuya a mejorar su PIR. Vea el siguiente vídeo para comprobar cómo un experto de Unit 42 actuará como una extensión de su equipo.

Inicie su respuesta en cuestión de minutos con un retenedor Unit 42

Con un retenedor Unit 42, su organización recibirá créditos prepagados para la respuesta a incidentes. Su SOC puede convertir a nuestros expertos en una extensión de su equipo, teniéndolos en marcación rápida siempre que necesite ayuda. No se lanzará a una búsqueda frenética de recursos cuando surja un problema. En su lugar, un especialista que ya está familiarizado con su entorno estará allí para ayudarle cuando llame.

Si no utiliza todos sus créditos de anticipo en IR, puede reutilizarlos en cualquier otro servicio de gestión de riesgos cibernéticos de Unit 42 para ayudarle a ser más proactivo, incluyendo el desarrollo de IRP, evaluaciones de riesgos y mucho más.

Más información sobre la respuesta a incidentes

La respuesta a los incidentes debe evolucionar con el panorama de las amenazas, en constante cambio, y esto empieza por comprender las últimas tendencias. Para obtener una representación precisa del presente y el futuro de la respuesta a incidentes, consulte el Informe de respuesta a incidentes de la Unit 42 de 2022.

El libro electrónico gratuito de la Unit 42, Responda a las amenazas en un tiempo récord, ofrece una guía para ayudar a su equipo a detectar, responder y contener rápidamente los incidentes de seguridad.

- Funciones y responsabilidades definidas para cada miembro implicado en la respuesta al incidente.

- Un inventario de las tecnologías utilizadas en toda la organización: hardware, software, servicios en la nube.

- Plan de continuidad de la actividad para restaurar los sistemas y datos críticos y afectados en caso de violación.

- Metodología detallada de respuesta a incidentes que esboza los pasos específicos que deben darse en cada fase del proceso de respuesta a incidentes.

- Plan de comunicación para las partes interesadas pertinentes de toda la organización, incluidos los ejecutivos de la empresa, los empleados, los clientes, los socios o las entidades encargadas de hacer cumplir la ley.

- Documentación de auditoría y revisión posterior a la investigación, con instrucciones sobre la recopilación de información y la documentación de las medidas de investigación y respuesta adoptadas.

Los SOC deben evolucionar más allá del SIEM. En resumen, las necesidades del SOC han cambiado, pero el diseño del SIEM y del SOC no. La mayoría de las demás piezas clave de la arquitectura de seguridad se han modernizado. El endpoint pasó del antivirus al EDR y al XDR; la red pasó de un perímetro "duro" a la Confianza Cero y al SASE; el tiempo de ejecución pasó del centro de datos a la nube. Por el contrario, el SOC sigue funcionando con un modelo SIEM diseñado hace 20 años.

Ese modelo, tanto si se suministra como software in situ como si se traslada a la nube, se construyó en torno al analista humano. Los analistas del SOC examinaban cientos de alertas al día, las triaban manualmente recopilando datos contextuales y dedicaban la mayor parte de su tiempo a los falsos positivos y al esfuerzo manual. A medida que crecían los volúmenes de alertas y se hacía más difícil integrar los datos procedentes de más sistemas, el enfoque dirigido por el ser humano se vino abajo. En cambio, la forma moderna de ampliar un SOC eficaz es con la automatización como base y con analistas que trabajen en un pequeño conjunto de incidentes de alto riesgo.

Un mejor modelado e integración de los datos, combinados con el análisis y la detección automatizados, alivian la carga de los ingenieros de seguridad, que ya no necesitan crear reglas de correlación personalizadas para integrar los datos y detectar las amenazas. A diferencia de las operaciones de seguridad heredadas, el SOC moderno lidera con la ciencia de datos aplicada a conjuntos de datos masivos en lugar del juicio humano y las reglas diseñadas para atrapar las amenazas de ayer. El SOC moderno debe construirse sobre una nueva arquitectura con:

- Integración, análisis y triaje de datos amplios y automatizados.

- Flujos de trabajo unificados que permiten a los analistas ser productivos.

- Inteligencia integrada y respuesta automatizada que puede bloquear los ataques con una ayuda mínima de los analistas.