-

- Explicación de la gestión de la postura de seguridad de las aplicaciones (ASPM)

- ¿Por qué es importante la ASPM?

- El papel de ASPM en la ciberdefensa

- ASPM: Valor empresarial

- Comparación de ASPM con otras tecnologías de seguridad

- Cómo funciona ASPM

- Casos de uso de ASPM

- Principales consideraciones a la hora de elegir una solución ASPM

- Preguntas frecuentes ASPM

Contenido

-

¿Qué es la seguridad de las API?

- Seguridad de las API: explicación

- Definición de API

- Por qué es importante la seguridad de las API

- La seguridad tradicional de las aplicaciones web

- Anatomía de un ataque a una API

- Riesgos de seguridad de las API

- Seguridad de las API para SOAP, REST y GraphQL

- Prácticas recomendadas en materia de seguridad de las API

- Solución de seguridad de las API de Prisma Cloud

- Preguntas frecuentes sobre la seguridad de las API

-

¿Qué es un WAF? | Explicación del cortafuegos de aplicaciones web

- Aparición de la tecnología WAF

- WAFs: Un componente de seguridad crítico

- Comprender el panorama de las amenazas

- Funciones de un cortafuegos de aplicaciones web eficaz

- Diferentes tipos de cortafuegos para aplicaciones web

- WAF frente a otras herramientas de seguridad

- Cómo implementar un cortafuegos de aplicaciones web

- Qué tener en cuenta al elegir una solución de seguridad para aplicaciones web

- El futuro de la seguridad de las aplicaciones web y las API (WAAS)

- Asegurar sus aplicaciones para el futuro

- Preguntas frecuentes sobre el WAF

- ¿Qué es la capa 7?

¿Qué es la gestión de la postura de seguridad de las aplicaciones (ASPM)?

Contenido

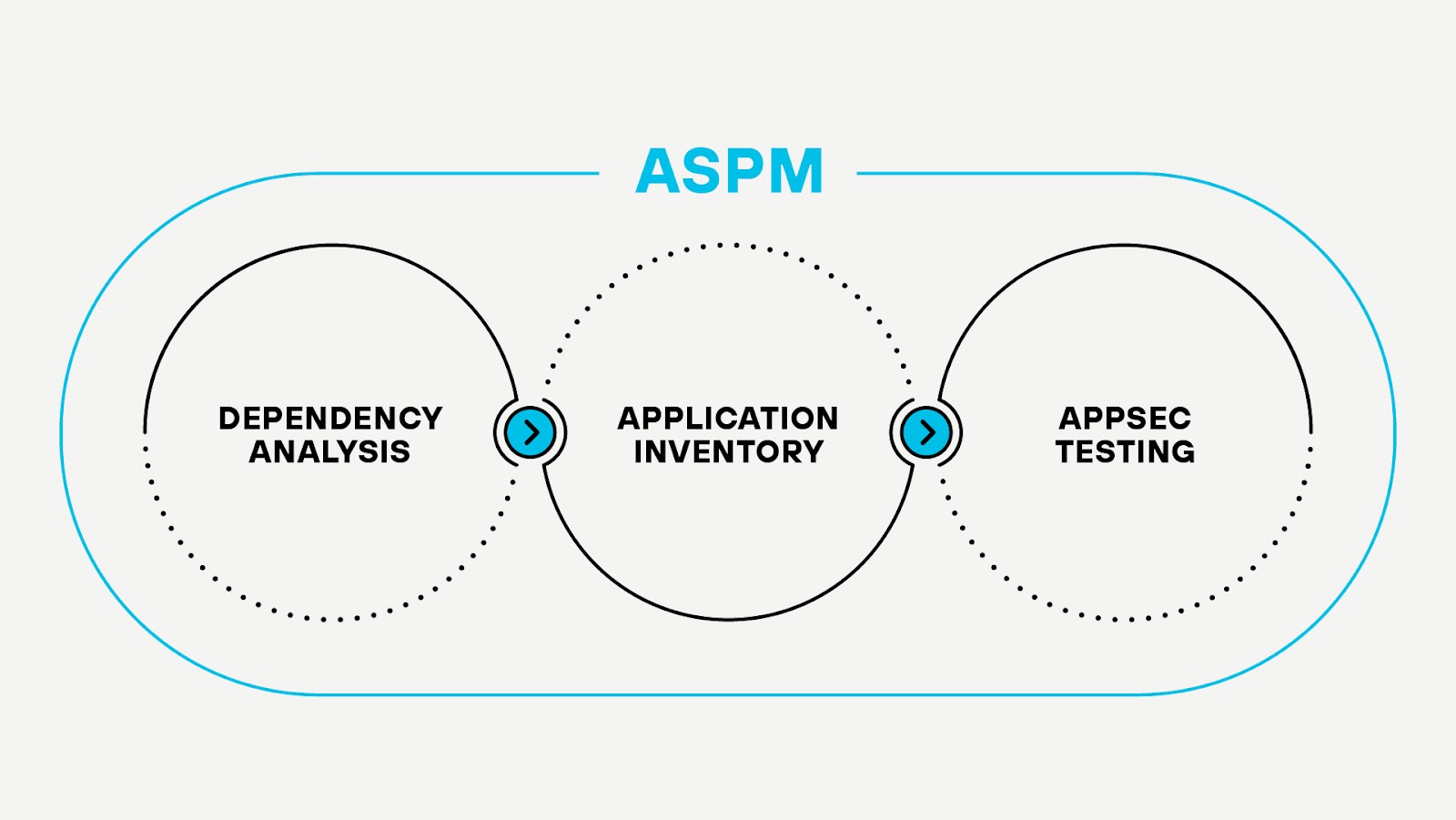

La gestión de la postura de seguridad de las aplicaciones (ASPM) es un enfoque integral para gestionar y mejorar la seguridad de las aplicaciones de una organización a lo largo de su ciclo de vida. Combina la evaluación continua, la gestión automatizada de vulnerabilidades y la aplicación centralizada de políticas para proporcionar una visión holística del panorama de seguridad de una aplicación, incluidos sus servicios, bibliotecas, API, superficies de ataque y flujos de datos. ASPM ayuda a los equipos a priorizar los riesgos, agilizar la corrección y mantener una postura de seguridad sólida en diversos entornos de desarrollo e infraestructuras en la nube.

Explicación de la gestión de la postura de seguridad de las aplicaciones (ASPM)

La gestión de la postura de seguridad de las aplicaciones implica supervisar y mejorar continuamente la postura de seguridad de las aplicaciones a lo largo de su ciclo de vida. Integra un sistema de medidas de seguridad que incluyen:

- Evalúa y supervisa continuamente la seguridad de las aplicaciones en los entornos de desarrollo y las infraestructuras en la nube.

- Se integra con diversas herramientas de pruebas de seguridad, conductos de desarrollo y sistemas de tickets para crear una visión holística del panorama de la seguridad de las aplicaciones de una organización.

- Automatiza la detección, correlación y priorización de vulnerabilidades en función del riesgo y el impacto empresarial.

- Centraliza la gestión y el cumplimiento de las políticas para garantizar prácticas de seguridad coherentes en todos los equipos y proyectos.

- Proporciona información contextual y una puntuación basada en los riesgos para ayudar a los equipos a centrarse en los problemas de seguridad más críticos.

- Ofrece visibilidad de los flujos de datos sensibles y realiza un seguimiento de los cambios (drift) en la arquitectura y las dependencias de las aplicaciones.

- Facilita la colaboración entre los equipos de seguridad y desarrollo agilizando los flujos de trabajo de corrección y proporcionando una única fuente de verdad para el estado de seguridad de las aplicaciones.

ASPM se integra a menudo con DevSecOps pipelines, garantizando que las medidas de seguridad se aplican de forma coherente desde el desarrollo hasta la producción. Las soluciones ASPM avanzadas utilizan la AI y el aprendizaje automático para predecir posibles amenazas y recomendar medidas proactivas. Al consolidar y automatizar estas funciones, ASPM ayuda a las organizaciones a ampliar sus esfuerzos de seguridad de las aplicaciones al tiempo que mejora la postura de seguridad.

¿Por qué es importante la ASPM?

Al identificar y abordar de forma proactiva las vulnerabilidades, ASPM ayuda a prevenir violaciones de la seguridad que podrían provocar pérdidas de datos, daños financieros y daños a la reputación. Las organizaciones se enfrentan a entornos de aplicaciones cada vez más complejos y dinámicos, por lo que es esencial contar con una estrategia integral que defienda contra las amenazas existentes y emergentes.

ASPM proporciona la visibilidad y el control necesarios para gestionar estas complejidades. El cumplimiento normativo exige prácticas de seguridad estrictas, y ASPM ayuda a cumplir estas normas, ayudando a las organizaciones a evitar sanciones legales y a perder la confianza de los clientes. Una ASPM eficaz también fomenta una cultura de concienciación y responsabilidad en materia de seguridad entre los equipos de desarrollo y operaciones, lo que en última instancia conduce a aplicaciones más seguras y resistentes.

El papel de ASPM en la ciberdefensa

ASPM se centra en gestionar y mejorar la postura de seguridad de las aplicaciones a lo largo de su ciclo de vida, desde el desarrollo hasta la implementación y más allá.

En la fase de desarrollo, las herramientas ASPM se integran con Canales de CI/CD para identificar vulnerabilidades y Configuraciones erróneas en el código antes de que pase a producción. El desplazamiento a la izquierda permite a los desarrolladores abordar los problemas con antelación y reducir el riesgo de incidentes de seguridad, lo que reduce el tiempo y el coste asociados a la reparación de vulnerabilidades tras su implementación.

Una vez implementadas las aplicaciones, ASPM sigue aportando valor mediante la supervisión continua de vulnerabilidades, Configuraciones erróneas y amenazas potenciales. Al recopilar datos de múltiples fuentes, junto con una vigilancia continua, mantiene una visión global de la postura de seguridad de la aplicación.

ASPM potencia las capacidades de respuesta ante incidentes. Al proporcionar alertas de alta prioridad casi en tiempo real, permite a las organizaciones responder rápidamente a las amenazas, minimizando el impacto de los incidentes de seguridad. Los equipos de seguridad pueden utilizar la información obtenida de ASPM para realizar un análisis de la causa raíz e implementar acciones correctivas de forma que se eviten futuras ocurrencias de amenazas similares.

Además, ASPM apoya los esfuerzos de cumplimiento garantizando que las aplicaciones se adhieren a las regulaciones y normas de la industria. Agiliza el proceso de elaboración y verificación de los informes de cumplimiento, ahorrando tiempo y recursos. Las organizaciones pueden aprovechar ASPM para demostrar su compromiso con la seguridad y el cumplimiento a las partes interesadas, incluidos clientes, socios y organismos normativos.

ASPM: Valor empresarial

ASPM aporta un valor empresarial sustancial a las organizaciones, que va más allá de sus capacidades técnicas. La implementación de una solución ASPM puede repercutir significativamente en los resultados de la organización, en su postura ante los riesgos y en su eficacia operativa.

Mejora de la gestión de riesgos y la toma de decisiones

Al proporcionar una visión completa del panorama de la seguridad de las aplicaciones de una organización, ASPM permite a los ejecutivos tomar decisiones informadas y basadas en datos. Los líderes obtienen acceso a información en tiempo real y a análisis de tendencias, lo que les permite asignar los recursos de forma eficaz. La capacidad de cuantificar y visualizar los riesgos de seguridad en términos empresariales permite a los ejecutivos comunicarse de forma más precisa con los miembros del consejo de administración y las partes interesadas, justificando los gastos en seguridad y demostrando el retorno de la inversión.

Despliegues acelerados y resistencia de las aplicaciones

El análisis basado en riesgos de la plataforma ASPM correlaciona los hallazgos, evalúa su impacto potencial y prioriza las vulnerabilidades en función de la gravedad, la explotabilidad y el impacto empresarial. Al automatizar los procesos de seguridad y proporcionar una supervisión en tiempo real, ASPM garantiza que las aplicaciones sigan siendo resistentes frente a las amenazas emergentes. Estas capacidades permiten a las organizaciones crear y mantener aplicaciones seguras y de alta calidad que puedan resistir las ciberamenazas en evolución y minimizar el riesgo de infracciones o fallos del sistema.

ASPM apoya y acelera las iniciativas de transformación digital. Los ejecutivos pueden impulsar con confianza la innovación y las iniciativas digitales, sabiendo que las medidas de seguridad siguen el ritmo de los avances tecnológicos.

Reputación de marca preservada y confianza de los clientes

En una época en la que las filtraciones de datos acaparan los titulares, una postura fiable en materia de seguridad de las aplicaciones es una ventaja competitiva. ASPM permite a las organizaciones abordar de forma proactiva las vulnerabilidades de seguridad, reduciendo la probabilidad de que se produzcan incidentes de seguridad de gran repercusión. Las organizaciones pueden aprovechar esta postura de seguridad mejorada para fomentar la confianza de los clientes, diferenciar sus productos en el mercado y, potencialmente, obtener precios superiores por servicios percibidos como más seguros.

Eficiencia operativa y reducción de costes

ASPM impulsa la eficacia operativa en toda la organización mediante la automatización de muchos aspectos de la gestión de la seguridad. La reducción del esfuerzo manual en las evaluaciones de seguridad, la gestión de vulnerabilidades y los informes de cumplimiento se traduce en un importante ahorro de costes. Además, al desplazar la seguridad hacia la izquierda en el proceso de desarrollo, ASPM ayuda a detectar y abordar las vulnerabilidades antes, lo que reduce drásticamente el coste de la reparación. Los ejecutivos pueden apreciar las ventajas económicas a largo plazo de prevenir los problemas de seguridad en lugar de abordarlos de forma reactiva.

Mejora de la colaboración y la cultura de seguridad

ASPM mejora la colaboración entre los equipos de seguridad y desarrollo al integrar las comprobaciones de seguridad directamente en el flujo de trabajo de desarrollo. Los desarrolladores reciben información oportuna y contextual sobre posibles problemas de seguridad, lo que les permite abordar las vulnerabilidades en una fase temprana del ciclo de desarrollo. La comunicación racionalizada y la visibilidad compartida que proporcionan las plataformas ASPM minimizan los retrasos y reducen la necesidad de reelaboración en las fases avanzadas del proceso de desarrollo. Como resultado, se reduce la fricción y se acelera la liberación de software seguro.

La visibilidad de las métricas de seguridad y de los riesgos fomenta la colaboración. Los ejecutivos se benefician de una mejor alineación interfuncional, ya que conduce a una mayor resolución de problemas y a una responsabilidad compartida en los resultados de seguridad.

Ventaja competitiva en fusiones y adquisiciones

Durante las fusiones y adquisiciones, una solución ASPM bien implementada puede proporcionar una imagen fiable de la postura de seguridad tanto de la empresa adquirente como de la objetivo. Las organizaciones obtienen información valiosa sobre los posibles riesgos de seguridad asociados a la adquisición, lo que permite una toma de decisiones más informada e influye potencialmente en las valoraciones de los acuerdos. Tras la adquisición, ASPM facilita la integración sin problemas de las nuevas aplicaciones y sistemas en el marco de seguridad existente.

Agilidad para responder a los cambios del mercado

ASPM permite a las organizaciones adaptarse rápidamente a las condiciones cambiantes del mercado y a las demandas de los clientes. Al proporcionar una visión clara de las implicaciones para la seguridad de las nuevas aplicaciones o funciones, los ejecutivos pueden tomar decisiones rápidas sobre el lanzamiento de productos o la ampliación de servicios. La capacidad de evaluar y mitigar los riesgos de seguridad en tiempo real permite a las organizaciones aprovechar las oportunidades del mercado sin comprometer la seguridad.

Atracción y retención de talentos

Un fuerte compromiso con la seguridad de las aplicaciones, demostrado mediante la implementación de soluciones avanzadas como ASPM, puede ser un poderoso atractivo para los mejores talentos del sector tecnológico. Los ejecutivos pueden aprovechar su inversión en prácticas de seguridad de vanguardia como herramienta de reclutamiento, atrayendo a profesionales cualificados que valoran trabajar con las tecnologías más avanzadas y las mejores prácticas.

Planificación estratégica a largo plazo

ASPM proporciona a los ejecutivos valiosos datos y tendencias que informan la planificación estratégica a largo plazo. Mediante el análisis de los datos históricos de seguridad y la identificación de patrones, los líderes pueden anticiparse a las necesidades futuras de seguridad, planificar las inversiones en tecnología y alinear las estrategias de seguridad con objetivos empresariales más amplios. Las capacidades predictivas de las soluciones ASPM avanzadas permiten una planificación de la seguridad proactiva en lugar de reactiva, lo que garantiza que la organización se mantenga por delante de las amenazas emergentes y los cambios tecnológicos.

Comparación de ASPM con otras tecnologías de seguridad

Al comprender las distintas categorías y soluciones de seguridad, las organizaciones pueden determinar mejor qué tecnología se ajusta a sus necesidades y estrategias de seguridad.

ASPM Vs. AST

La gestión de la postura de seguridad de las aplicaciones y las pruebas de seguridad de las aplicaciones (AST) desempeñan papeles diferentes pero complementarios en la seguridad de las aplicaciones. Las herramientas AST, como las pruebas estáticas de seguridad de las aplicaciones (SAST), las pruebas dinámicas de seguridad de las aplicaciones (DAST) y el análisis de la composición del software (SCA), se centran en escanear las aplicaciones para identificar vulnerabilidades en varias fases del ciclo de vida de desarrollo del software. Estas herramientas generan numerosos hallazgos, incluidos falsos positivos y duplicados, que pueden abrumar a los equipos de desarrollo y seguridad.

ASPM aborda estas limitaciones agregando y analizando los resultados de múltiples herramientas de AST. Destila la gran cantidad de alertas en los problemas más críticos, permitiendo a los desarrolladores centrarse en los verdaderos positivos que impactan significativamente en el riesgo. ASPM proporciona una visión holística de la seguridad de las aplicaciones, lo que permite priorizar y gestionar mejor las vulnerabilidades en todo el ciclo de vida de las aplicaciones.

Artículo relacionado: Seguridad de la infraestructura como código y AppSec: Racionalización de DevSecOps de App a Infra

ASPM Vs. ASOC

La orquestación y correlación de la seguridad de las aplicaciones (ASOC) y ASPM comparten algunas similitudes, pero ASPM amplía las capacidades de ASOC. Las soluciones ASOC se centran en orquestar los procesos de pruebas de seguridad y consolidar los resultados de los escaneos para correlacionar los hallazgos y priorizar los esfuerzos de corrección. Ayudan a agilizar la gestión de las actividades de comprobación de la seguridad y mejoran la eficacia de la gestión de vulnerabilidades.

ASPM se basa en ASOC incorporando prácticas DevSecOps y proporcionando una visibilidad completa de la seguridad de las aplicaciones. Hace hincapié en un enfoque basado en el riesgo, lo que permite a las organizaciones priorizar las vulnerabilidades en función de su impacto potencial. ASPM puede considerarse como una evolución de ASOC, que ofrece un enfoque más integrado y holístico de la gestión de la seguridad de las aplicaciones.

ASPM Vs. CSPM

La gestión de la postura de seguridad en la nube (CSPM) y la ASPM se dirigen a diferentes capas de la pila de TI. CSPM se centra en la seguridad de la infraestructura de la nube mediante la detección y mitigación de Configuraciones erróneas y riesgos dentro de los entornos de nube. Proporciona observabilidad en los recursos de la nube, garantizando que la infraestructura se adhiere a las mejores prácticas de seguridad y a los requisitos de cumplimiento.

Por el contrario, ASPM gestiona la postura de seguridad de las aplicaciones, desde el diseño hasta la producción. Agrega los hallazgos de las herramientas AST para proporcionar visibilidad y priorización basada en el riesgo de las vulnerabilidades de las aplicaciones. Mientras que CSPM garantiza que el entorno de nube es seguro, ASPM garantiza que las aplicaciones que se ejecutan dentro de ese entorno son seguras.

ASPM Vs. CNAPP

Las plataformas de protección de aplicaciones nativas en la nube (CNAPP) y ASPM tienen ambas como objetivo mejorar la seguridad de las aplicaciones, pero se centran en aspectos diferentes. CNAPP está diseñado para proteger las aplicaciones nativas de la nube mediante la integración de diversas funciones de seguridad, como el escaneado de contenedores, la gestión de la postura de seguridad en la nube, el escaneado de la infraestructura como código y la protección de tiempo de ejecución. Proporciona controles de seguridad especializados adaptados a los requisitos exclusivos de los entornos nativos de la nube.

ASPM se centra en la gestión de la postura global de seguridad de las aplicaciones, independientemente de su entorno de implementación. Consolida los hallazgos de seguridad de varias herramientas de escaneado y proporciona una priorización basada en los riesgos y flujos de trabajo automatizados para gestionar las vulnerabilidades a lo largo del ciclo de vida de las aplicaciones. Mientras que CNAPP está hecho a medida para las aplicaciones nativas de la nube, ASPM ofrece un enfoque más amplio que puede aplicarse a aplicaciones de diversos entornos.

ASPM Vs. CASB

Mientras que ASPM asegura las aplicaciones, cloud access security broker (CASB) se centra en asegurar las interacciones entre los usuarios y los servicios en la nube. ASPM proporciona una visión profunda de las vulnerabilidades de las aplicaciones y ayuda a priorizar los esfuerzos de reparación, mientras que CASB aborda la visibilidad y el control sobre el uso de la nube. Ofrecen funciones como la, la protección contra amenazas y la supervisión del cumplimiento para garantizar que los datos que se mueven hacia y desde los servicios en la nube son seguros y cumplen la normativa.

Juntos, ASPM y CASB proporcionan un marco de seguridad integral, que aborda tanto la seguridad a nivel de aplicación como las interacciones de los servicios en la nube.

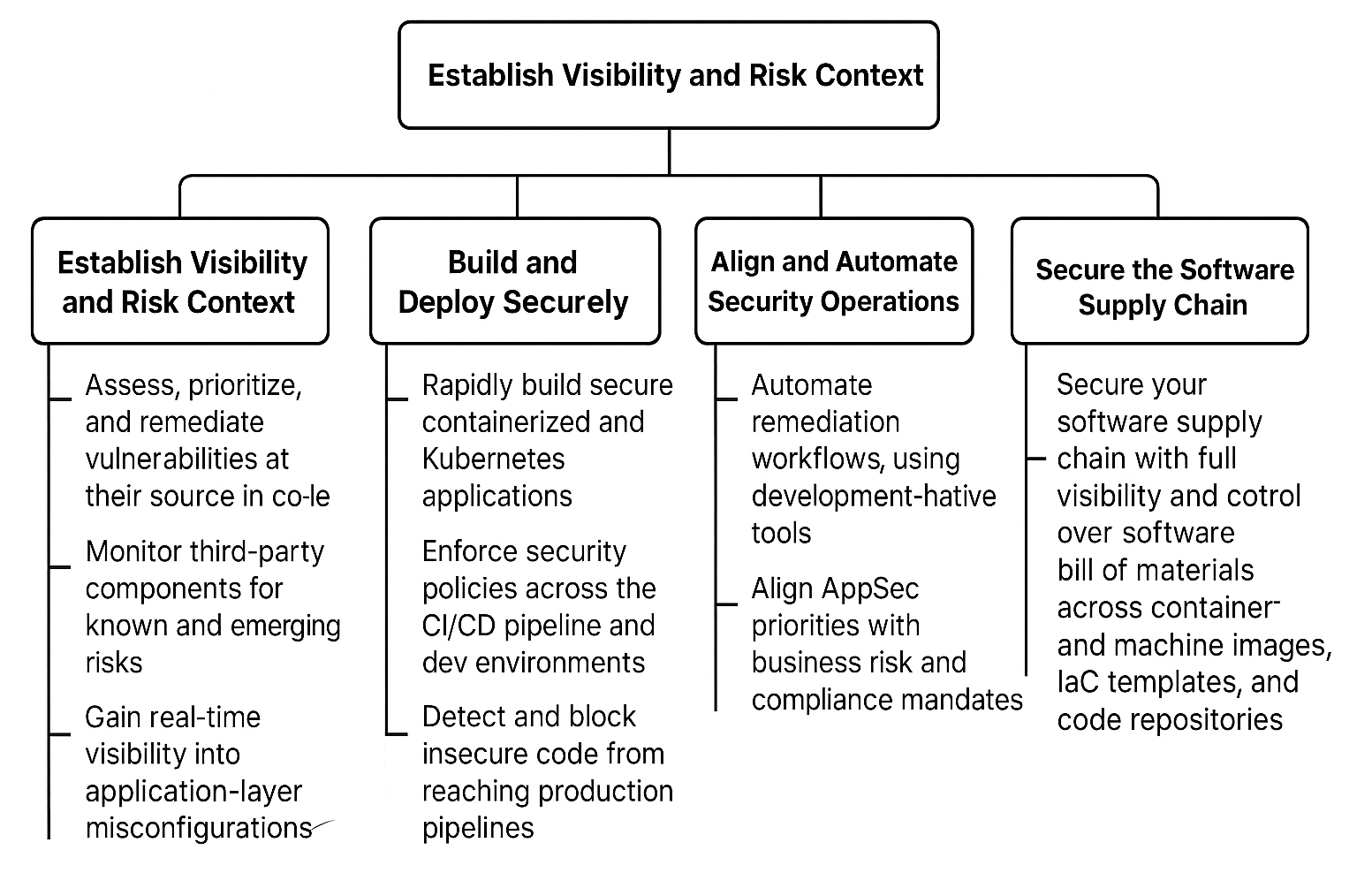

Cómo funciona ASPM

ASPM desempeña varias funciones críticas para mejorar la seguridad de las aplicaciones.

Inventario actualizado

ASPM cataloga y mantiene automáticamente un inventario exhaustivo de las aplicaciones de una organización y sus dependencias, incluyendo bibliotecas, archivos de configuración, microservicios, API, bases de datos, servicios de terceros y variables de entorno dentro del ecosistema de software de una organización. Los equipos adquieren una comprensión clara de la arquitectura y de los riesgos potenciales para la seguridad mediante una gestión continua y dinámica del inventario. Al indexar y basar todos los elementos, ASPM proporciona una base fiable para el análisis de riesgos y las perspectivas de la postura de seguridad.

Priorización de la vulnerabilidad

Los conocimientos contextuales dinámicos de ASPM correlacionan los hallazgos de seguridad de las herramientas de comprobación de la seguridad de las aplicaciones (AST), los repositorios de códigos, los metadatos estáticos y los entornos en tiempo de ejecución. La centralización ofrece una visión global del riesgo en toda la organización, equipando a los equipos para triar y remediar los hallazgos individuales de manera eficiente y eficaz.

Además, ASPM evalúa y prioriza los riesgos, incluidos los riesgos empresariales asociados a las vulnerabilidades de las aplicaciones. Las puntuaciones de riesgo, asignadas en función del impacto potencial en el negocio, permiten a las organizaciones centrarse en abordar primero los problemas de seguridad más críticos. Un enfoque basado en los riesgos garantiza una asignación eficaz de los recursos para mitigar las amenazas más importantes.

Artículo relacionado: Teatro de seguridad: ¿A quién le importan sus hallazgos sobre AppSec?

Datos Intel

Los datos sensibles, como la información personal identificable (IPI), la información sanitaria protegida (PHI) y la información de las tarjetas de pago (PCI), son identificados y mapeados dentro de las aplicaciones por ASPM. Los equipos pueden evaluar los riesgos en función del tipo de datos que podrían quedar expuestos, garantizando el cumplimiento de la normativa sobre protección de datos . Comprender los flujos de datos entre aplicaciones y sistemas ayuda a evitar fugas de datos y accesos no autorizados.

Conciencia de la deriva

Mediante el establecimiento de una línea de base para la arquitectura de la aplicación y la implementación del control de versiones, ASPM gestiona la deriva de forma eficaz. Detecta cambios no autorizados o inesperados en el código o la configuración de la aplicación que podrían introducir nuevos riesgos para la seguridad. La supervisión de la deriva garantiza que las aplicaciones sigan siendo seguras a lo largo del tiempo y que las desviaciones de la línea de base se aborden con prontitud.

Aplicación de la política

Las políticas de seguridad a lo largo del ciclo de vida del desarrollo de software (SDLC) son aplicadas por ASPM. Al automatizar las comprobaciones de las políticas y proporcionar visibilidad del estado de cumplimiento, garantiza que las aplicaciones se adhieren a las normas de seguridad internas y a los requisitos normativos. Mantener unas prácticas de seguridad coherentes y evitar sanciones por incumplimiento resulta más fácil con esta capacidad.

Automatización

ASPM automatiza muchos aspectos de las revisiones y pruebas de seguridad tradicionales, lo que reduce la carga de los equipos de seguridad y desarrollo. La supervisión automatizada, la detección de vulnerabilidades, la puntuación de riesgos y la aplicación de políticas agilizan los procesos, liberando a los equipos para que se centren en tareas estratégicas. La supervisión continua y los flujos de trabajo de corrección automatizados, en particular, garantizan que los controles de seguridad sigan siendo eficaces y estén actualizados.

Fácil implementación y escalado

Las soluciones de ASPM están diseñadas para facilitar su implementación y ampliación en todos los equipos y entornos de desarrollo. La perfecta integración con las canalizaciones y herramientas DevSecOps existentes permite a las organizaciones ampliar sus esfuerzos de gestión de la postura de seguridad a medida que crecen. Las prácticas de seguridad siguen el ritmo del rápido desarrollo e implementación de aplicaciones, gracias a esta escalabilidad.

Casos de uso de ASPM

La gestión de la postura de seguridad de las aplicaciones aborda varias necesidades críticas en la seguridad de las aplicaciones modernas.

Observabilidad de la aplicación

Las organizaciones obtienen una visibilidad completa de su ecosistema de aplicaciones gracias a la agregación por parte de ASPM de datos procedentes de múltiples herramientas de seguridad en una única interfaz. Los equipos pueden realizar fácilmente un seguimiento de la postura de seguridad de cada aplicación, asegurándose de que no se pasa por alto ningún componente.

Descubrimiento de API

ASPM es compatible con la seguridad de las API, ayudando a las organizaciones a mantener un inventario de una única fuente de verdad de las API internas, externas y de terceros, incluyendo tanto las API conocidas como las desconocidas. Obtener una visibilidad completa de su panorama de API proporciona a los equipos de seguridad información vital sobre la finalidad de cada API, las prácticas de tratamiento de datos, el nivel de exposición y la importancia para las operaciones empresariales. Es más, la naturaleza continua del descubrimiento de API de ASPM permite a las organizaciones seguir el ritmo de la evolución de los entornos de aplicación. A medida que se desarrollan nuevas API o se modifican las existentes, el inventario se actualiza automáticamente, lo que garantiza que los equipos de seguridad dispongan siempre de una imagen actualizada y precisa de su panorama de API.

Cumplimiento e informes

Satisfacer los requisitos de cumplimiento normativo con reglamentos como GDPR, HIPAAy CCPA resulta más fácil con la aplicación automatizada de políticas y la generación de informes de auditoría detallados de ASPM. A través de estos informes se proporciona visibilidad sobre el estado de cumplimiento y la demostración de la adhesión a las mejores prácticas de seguridad. El cumplimiento continuo se garantiza mediante comprobaciones automatizadas, lo que reduce el riesgo de sanciones por incumplimiento.

Respuesta a incidentes y reparación

Se consigue una respuesta a los incidentes y una reparación ágiles gracias a la información práctica y a la orientación para mitigar las vulnerabilidades. Los flujos de trabajo automatizados, como la creación y el escalado de tickets, permiten a los equipos de seguridad responder a los incidentes con mayor eficacia. En consecuencia, se minimizan las interrupciones y se reduce el tiempo medio hasta la resolución (MTTR), lo que garantiza la pronta solución de las vulnerabilidades.

Recuperación en caso de catástrofe

En escenarios de recuperación de desastres, disponer de una línea de base precisa y actualizada es fundamental para restaurar los sistemas a su último buen estado conocido. El conocimiento de las desviaciones garantiza que se identifique y corrija cualquier desviación de la línea de base, lo que permite un proceso de recuperación más fiable y eficaz. Esta función ASPM minimiza el tiempo de inactividad y garantiza que los sistemas restaurados sean seguros y conformes.

Principales consideraciones a la hora de elegir una solución ASPM

A la hora de seleccionar una solución ASPM, las organizaciones deben tener en cuenta varios factores más amplios que van más allá de las funcionalidades básicas. Estas consideraciones ayudarán a garantizar que la solución elegida se alinea con las necesidades específicas, los recursos y los objetivos a largo plazo de la organización.

Reputación y apoyo del proveedor

Las organizaciones deben investigar a los posibles proveedores de ASPM, evaluando su trayectoria, reputación en el sector y niveles de satisfacción de los clientes. La longevidad de un proveedor en el mercado, su estabilidad financiera y su compromiso con el desarrollo continuo de productos son indicadores cruciales de fiabilidad. Un sólido servicio de atención al cliente, que incluya servicios de asistencia técnica con capacidad de respuesta, documentación exhaustiva y sesiones de formación periódicas, puede repercutir significativamente en el éxito de la implementación y el uso continuado de la solución ASPM.

Coste total de propiedad

Aunque el precio inicial es importante, las organizaciones deben considerar el coste total de propiedad a lo largo del tiempo. Entre los factores a evaluar se incluyen los modelos de licencia (por usuario, por aplicación o para toda la empresa), los posibles requisitos de hardware, los costes de mantenimiento continuo y cualquier necesidad de formación del personal o de personal adicional. Los costes ocultos, como los asociados a integraciones o personalizaciones, también deben tenerse en cuenta en el proceso de toma de decisiones.

Capacidades de integración

Una solución ASPM eficaz debe integrarse perfectamente con las herramientas de desarrollo y seguridad existentes. Busque una plataforma que pueda conectarse con varias herramientas de pruebas AppSec, herramientas para desarrolladores y rastreadores de problemas, o una integrada en una CNAPP de servicio completo. La capacidad de extraer datos de los entornos de desarrollo, implementación y operaciones es fundamental para la seguridad de las aplicaciones.

Personalización y flexibilidad

Cada organización tiene unas necesidades de seguridad y unos flujos de trabajo únicos. Una solución ASPM ideal debe ofrecer un alto grado de personalización para adaptarse a los requisitos específicos de la organización. La capacidad de adaptar los cuadros de mando, los informes y los modelos de puntuación de riesgos permite una mejor alineación con los procesos existentes y una visión más significativa para las partes interesadas en los distintos niveles de la organización.

Cumplimiento y armonización normativa

Para muchas organizaciones, especialmente las de sectores muy regulados, el cumplimiento de normas y reglamentos específicos es primordial. La solución ASPM elegida no sólo debe respaldar los requisitos de cumplimiento actuales, sino también demostrar agilidad a la hora de adaptarse a la evolución del panorama normativo. Las funciones integradas de elaboración de informes de cumplimiento y la capacidad de asignar controles de seguridad a diversos marcos normativos pueden agilizar considerablemente los procesos de auditoría.

Experiencia del usuario y adopción

La eficacia de una solución ASPM depende de su adopción en toda la organización. Una interfaz fácil de usar, una navegación intuitiva y unas perspectivas claras y procesables pueden fomentar un uso más amplio entre los equipos de desarrollo, seguridad y operaciones. Las soluciones que ofrecen un acceso basado en funciones y vistas personalizables satisfacen las diversas necesidades de las distintas partes interesadas, desde los desarrolladores hasta los ejecutivos de nivel C.

Ecosistema de integración

Aunque las integraciones básicas son una prioridad, las organizaciones también deben considerar la amplitud y profundidad del ecosistema de integración de la solución ASPM. Una amplia gama de integraciones preconstruidas con herramientas de desarrollo populares, plataformas en la nube y soluciones de seguridad pueden reducir el tiempo y los costes de implementación. Además, las sólidas API y los webhooks permiten integraciones personalizadas, lo que permite a las organizaciones conectar la solución ASPM con herramientas propias o de nicho de su pila tecnológica.

Escalabilidad y rendimiento

A medida que las organizaciones crecen y sus carteras de aplicaciones se amplían, la solución ASPM elegida debe ser capaz de escalar en consecuencia sin una degradación significativa del rendimiento. Evaluar la capacidad de la solución para manejar volúmenes de datos cada vez mayores, dar soporte a un número creciente de usuarios y mantener la capacidad de respuesta bajo carga es crucial para el éxito a largo plazo.

Aprendizaje automático y capacidades predictivas

Las soluciones ASPM avanzadas aprovechan los algoritmos de aprendizaje automático para mejorar la detección de amenazas, priorizar los riesgos y proporcionar información predictiva. Las organizaciones deben evaluar la madurez y la eficacia de estas funciones impulsadas por la IA, ya que con el tiempo pueden mejorar significativamente la precisión de las evaluaciones de riesgos y la eficacia de las operaciones de seguridad.

Consideraciones sobre el bloqueo de proveedores

Las organizaciones deben evaluar cuidadosamente el potencial de dependencia de un proveedor a la hora de elegir una solución ASPM. La capacidad de exportar datos en formatos estándar, el uso de API abiertas y la facilidad de migración a soluciones alternativas son factores importantes a tener en cuenta. Evitar una dependencia excesiva de tecnologías o formatos patentados puede aportar flexibilidad y proteger los intereses de la organización a largo plazo.

Futura hoja de ruta e innovación

Por último, las organizaciones deben examinar la hoja de ruta de productos del proveedor y su compromiso con la innovación. Un proveedor de ASPM con visión de futuro debe demostrar planes para incorporar tecnologías emergentes, abordar los retos de seguridad en evolución y mejorar continuamente su solución. Las actualizaciones regulares de las funciones, una visión clara del desarrollo futuro y la receptividad a los comentarios de los clientes son indicadores de la dedicación de un proveedor a la excelencia del producto a largo plazo.

Al sopesar cuidadosamente estas consideraciones más amplias junto con las funcionalidades básicas, las organizaciones pueden tomar una decisión más informada a la hora de seleccionar una solución ASPM que no sólo satisfaga sus necesidades actuales, sino que también respalde sus objetivos empresariales y de seguridad a largo plazo.

Preguntas frecuentes ASPM

SAST consiste en analizar el código fuente, el código byte o el código binario en busca de vulnerabilidades de seguridad sin ejecutar el programa. Identifica fallos como la inyección SQL, las secuencias de comandos entre sitios (XSS) y los desbordamientos de búfer examinando el código base. Las herramientas SAST se integran en el entorno de desarrollo, proporcionando información en tiempo real a los desarrolladores y permitiéndoles solucionar los problemas en una fase temprana del ciclo de vida del desarrollo. Suelen emplear la concordancia de patrones, el análisis del flujo de datos y el análisis del flujo de control para localizar las vulnerabilidades.

Las herramientas SAST avanzadas pueden manejar bases de código complejas y son compatibles con múltiples lenguajes y marcos de programación. Al ofrecer información detallada sobre la estructura del código y los posibles fallos de seguridad, SAST ayuda a las organizaciones a aplicar prácticas de codificación seguras, reducir la superficie de ataque y garantizar el cumplimiento de las normas y reglamentos del sector.

DAST se centra en la identificación de vulnerabilidades de seguridad en las aplicaciones en ejecución. A diferencia del análisis estático, DAST prueba las aplicaciones en su estado operativo, interactuando con ellas a través del frontend para simular escenarios de ataque reales.

DAST captura problemas en tiempo de ejecución como fallos de autenticación, vulnerabilidades de inyección y Configuraciones erróneas que el análisis estático podría pasar por alto. Las herramientas DAST suelen emplear escáneres automatizados que sondean las aplicaciones en busca de puntos débiles, capturando las peticiones y respuestas HTTP para su análisis.

La autoprotección de aplicaciones en tiempo de ejecución (RASP) asegura las aplicaciones detectando y mitigando las amenazas en tiempo real durante la ejecución. Integrado en la aplicación o en su entorno de ejecución, RASP supervisa y analiza el comportamiento y el contexto de la aplicación para identificar actividades maliciosas. Cuando se detecta una amenaza, RASP puede tomar medidas inmediatas como bloquear la ejecución, alertar a los equipos de seguridad o registrar el incidente para su posterior análisis.

A diferencia de las defensas perimetrales tradicionales, RASP ofrece una protección granular y consciente del contexto que se adapta al estado y al entorno de la aplicación. Puede frustrar ataques sofisticados como los exploits de día cero y las Amenazas avanzadas persistentes (APT) mediante la comprensión de la lógica y el flujo de la aplicación.

El análisis de la composición del software identifica y gestiona los componentes de código abierto dentro de la base de código de una aplicación. Las herramientas SCA escanean el código para detectar bibliotecas y dependencias de terceros, evaluándolas para detectar vulnerabilidades conocidas, problemas de licencias y cumplimiento de las políticas de la organización. Proporcionan informes detallados sobre los riesgos de seguridad, las versiones y las recomendaciones de corrección, lo que permite a los desarrolladores abordar los problemas con prontitud.

Las soluciones avanzadas de SCA se integran con Canales de CI/CD, ofreciendo información en tiempo real y alertas automatizadas cuando se descubren nuevas vulnerabilidades. Al mantener un inventario actualizado de los componentes de código abierto, las organizaciones pueden mitigar los riesgos asociados a las bibliotecas obsoletas o sin parches. SCA también apoya el cumplimiento legal y normativo garantizando que los componentes de software se adhieren a los requisitos de concesión de licencias. Cambiar a la izquierda en un enfoque proactivo de la gestión del software de código abierto mejora significativamente la seguridad de las aplicaciones.

La integración de la inteligencia de amenazas implica la incorporación de datos sobre amenazas externas e internas a las operaciones de seguridad de una organización. Proporciona información práctica sobre las amenazas emergentes, las tácticas de los atacantes y las vulnerabilidades potenciales. Los equipos de seguridad utilizan estos datos para mejorar las estrategias de detección, respuesta y mitigación.

Las plataformas avanzadas de inteligencia de amenazas agregan, normalizan y analizan datos procedentes de múltiples fuentes, incluidas fuentes de código abierto, proveedores comerciales e investigación propia. Utilizan el aprendizaje automático y algoritmos analíticos para identificar patrones, correlacionar indicadores de compromiso (IOC) y predecir posibles vectores de ataque.

Al integrar la inteligencia de amenazas en los sistemas SIEM, los cortafuegos y las soluciones de protección de endpoints, las organizaciones pueden defenderse de forma proactiva contra las amenazas sofisticadas y mejorar el conocimiento general de la situación, mejorando significativamente la postura de seguridad.

La orquestación, automatización y respuesta de seguridad (SOAR) agiliza y automatiza las operaciones de seguridad, mejorando las capacidades de respuesta ante incidentes. Integra herramientas y sistemas de seguridad dispares, lo que permite compartir datos sin fisuras y coordinar acciones.

Las plataformas SOAR automatizan tareas repetitivas como el triaje de alertas, la investigación de incidentes y la caza de amenazas, liberando a los analistas de seguridad para que puedan centrarse en problemas complejos. Utilizan playbooks -flujos de trabajo predefinidos- para estandarizar los procedimientos de respuesta, garantizando una gestión coherente y eficaz de los incidentes.

La seguridad de microservicios se centra en la protección de las aplicaciones construidas mediante una arquitectura de microservicios, en la que las funcionalidades se descomponen en servicios débilmente acoplados e independientemente implementables. Cada microservicio se comunica a través de protocolos de red, lo que los hace susceptibles a diversos vectores de ataque.

Las medidas de seguridad incluyen TLS mutuo para el cifrado de servicio a servicio, mecanismos de autenticación y autorización, y pasarelas API para la gestión del tráfico. La implementación de políticas de seguridad en la capa de malla de servicios proporciona un control granular sobre la comunicación y el acceso.

Los microservicios también requieren registro y supervisión para la detección de anomalías y la respuesta ante incidentes. La contenedorización, comúnmente utilizada en los microservicios, añade una capa adicional de requisitos de seguridad, incluyendo el escaneado de imágenes y la protección de tiempo de ejecución. Una seguridad eficaz de los microservicios garantiza que cada componente mantenga su integridad al tiempo que contribuye a la resistencia general de la aplicación.

La seguridad de contenedor implica proteger los entornos en contenedores a lo largo de su ciclo de vida, desde el desarrollo hasta la implementación y el tiempo de ejecución. Los contenedores encapsulan las aplicaciones y sus dependencias, haciéndolas portátiles pero también introduciendo retos de seguridad únicos. Las prácticas clave incluyen el escaneado de imágenes para detectar vulnerabilidades y Configuraciones erróneas antes de la implementación.

La seguridad de tiempo de ejecución implica supervisar el comportamiento del contenedor en busca de anomalías, como conexiones de red no autorizadas o cambios en el sistema de archivos. La implementación de los principios del mínimo privilegio y la aplicación de la segmentación de la red pueden mitigar los riesgos. Orquestadores como Kubernetes requieren configuraciones seguras y control de acceso basado en roles para gestionar clústeres de contenedores con eficacia. Además, es vital mantener actualizado un registro de imágenes de confianza y aprovechar los mecanismos automatizados de aplicación de parches.

La seguridad de las API se centra en proteger las interfaces de programación de aplicaciones (API) frente a amenazas y vulnerabilidades. Las API exponen las funcionalidades y los datos de las aplicaciones a consumidores externos e internos, lo que las convierte en objetivos principales de ataques como la inyección, el acceso no autorizado y la violación de datos.

Las medidas de seguridad incluyen la implementación de mecanismos sólidos de autenticación y autorización, como los tokens OAuth y JWT, para garantizar que sólo los usuarios legítimos acceden a las API. La validación de las entradas y la limitación de la tasa evitan los abusos y los ataques por inyección. Las puertas de enlace API actúan como intermediarios, proporcionando capas adicionales de seguridad, incluyendo la monitorización del tráfico, el estrangulamiento y la detección de amenazas. La encriptación garantiza la confidencialidad de los datos durante la transmisión. Las evaluaciones periódicas de la seguridad, incluidas las pruebas de penetración y las revisiones del código, ayudan a identificar y mitigar las vulnerabilidades.

La arquitectura Zero Trust es un modelo de seguridad que no asume ninguna confianza implícita para ningún usuario o dispositivo dentro o fuera del perímetro de la red. Requiere una verificación continua de las identidades y estrictos controles de acceso basados en el principio del mínimo privilegio. Entre sus componentes clave se incluyen la autenticación multifactor (MFA), la microsegmentacióny el cifrado de extremo a extremo.

La microsegmentación aísla los recursos de la red, limitando el movimiento lateral en caso de brecha. Los sistemas de gestión de la identidad y el acceso (IAM) aplican políticas de acceso granulares, garantizando que los usuarios y los dispositivos tengan los permisos mínimos necesarios. La supervisión continua y el análisis del comportamiento detectan anomalías y amenazas potenciales en tiempo real. La arquitectura Zero Trust reduce la superficie de ataque y mejora la postura de seguridad de una organización mediante la aplicación de rigurosos controles de verificación y acceso para todas las interacciones dentro de la red.

La seguridad en CI/CD se centra en la integración de prácticas de seguridad en los Canales de CI/CD para garantizar una entrega segura del software. Implica comprobaciones de seguridad automatizadas en varias etapas, desde la confirmación del código hasta su implementación.

- Las herramientas de análisis estático y dinámico escanean el código en busca de vulnerabilidades durante el proceso de compilación, proporcionando información inmediata a los desarrolladores. El análisis de la composición del software identifica los riesgos en las dependencias del código abierto.

- Las herramientas de gestión de secretos garantizan que la información confidencial, como las claves API y las contraseñas, se almacene y se acceda a ella de forma segura.

- La seguridad de los contenedores y la seguridad de la infraestructura como código garantizan que los entornos de implementación estén libres de vulnerabilidades y configuraciones erróneas.

La implementación de estas medidas de seguridad en el proceso CI/CD permite a las organizaciones identificar y solucionar los problemas en una fase temprana, garantizando que sólo el código seguro llegue a la producción.

Las soluciones de gestión de eventos e información de seguridad (SIEM) agregan y analizan datos de seguridad procedentes de múltiples fuentes para proporcionar información en tiempo real y detección de amenazas. Recopilan registros y eventos de dispositivos de red, servidores, aplicaciones y otras herramientas de seguridad, normalizando los datos para su análisis.

Los sistemas SIEM avanzados emplean reglas de correlación y algoritmos de aprendizaje automático para identificar patrones sospechosos y anomalías. Generan alertas para posibles incidentes de seguridad, priorizándolos en función del riesgo y el impacto. La integración con las fuentes de inteligencia de amenazas mejora el contexto de las amenazas detectadas, lo que permite una detección y respuesta más precisas. Las plataformas SIEM también apoyan la elaboración de informes de cumplimiento proporcionando registros y pistas de auditoría detallados. Al centralizar y analizar los datos de seguridad, SIEM ayuda a las organizaciones a detectar, investigar y responder a los incidentes de seguridad con mayor eficacia.

El análisis del comportamiento se centra en la supervisión y el análisis del comportamiento de usuarios y entidades para detectar anomalías indicativas de amenazas a la seguridad. Emplea algoritmos de aprendizaje automático para establecer una línea de base de patrones de comportamiento normales para usuarios, dispositivos y aplicaciones. Las desviaciones de estas líneas de base, como los tiempos de inicio de sesión inusuales, el acceso anormal a los datos o la actividad inesperada de la red, activan las alertas.

Los análisis de comportamiento pueden identificar amenazas internas, cuentas comprometidas y Amenazas avanzadas persistentes (APT) que los métodos tradicionales basados en firmas podrían pasar por alto. La integración con los sistemas SIEM y SOAR mejora las capacidades generales de detección de amenazas y respuesta. Al aprender continuamente y adaptarse a la evolución de los comportamientos, el análisis del comportamiento proporciona un enfoque dinámico y proactivo para identificar y mitigar los riesgos de seguridad en tiempo real.

Las Amenazas avanzadas persistentes (APT) son ciberataques sofisticados y selectivos llevados a cabo por adversarios bien financiados, a menudo Estados-nación o grupos de delincuencia organizada. Las APT tienen como objetivo obtener y mantener el acceso no autorizado a una red durante un periodo prolongado, exfiltrando datos sensibles o interrumpiendo las operaciones. Emplean múltiples vectores de ataque, incluidos el phishing, los exploits de día cero y la ingeniería social, para infiltrarse en el objetivo. Una vez dentro, los atacantes utilizan técnicas de movimiento lateral para navegar por la red, a menudo aprovechando credenciales y herramientas legítimas para evitar ser detectados. Las tácticas avanzadas de evasión, como el malware polimórfico y la comunicación cifrada, hacen que las APT sean especialmente difíciles de identificar y mitigar.

Una defensa eficaz contra las APT requiere un enfoque de seguridad multicapa, que incluya inteligencia de amenazas, supervisión continua, análisis del comportamiento y capacidades de respuesta ante incidentes.

La aplicación de la política de seguridad implica la implementación y el mantenimiento de los controles de seguridad para garantizar el cumplimiento de las políticas organizativas y los requisitos normativos. Abarca los controles de acceso, las medidas de protección de datos y las configuraciones de seguridad de red.

Herramientas como cortafuegos, sistemas de prevención de intrusiones (IPS) y plataformas de protección de endpoints (EPP) aplican estas políticas a varios niveles. Las comprobaciones y auditorías de cumplimiento automatizadas validan el cumplimiento de las políticas establecidas, generando informes para los equipos de seguridad y los auditores. El control de acceso basado en roles (RBAC) restringe el acceso en función de los roles de los usuarios, minimizando el riesgo de acciones no autorizadas. La supervisión continua y las alertas en tiempo real permiten identificar y corregir rápidamente las infracciones de las políticas.

Las métricas de seguridad de las aplicaciones cuantifican la eficacia de las medidas de seguridad y proporcionan información sobre la postura general de seguridad de las aplicaciones. Las métricas clave incluyen el número de vulnerabilidades detectadas, el tiempo medio hasta la reparación (MTTR) y el porcentaje de aplicaciones que superan las pruebas de seguridad. Las métricas también rastrean la frecuencia y gravedad de los incidentes de seguridad, la cobertura del código por las herramientas de comprobación de la seguridad y el cumplimiento de las políticas de seguridad.

Las métricas avanzadas pueden incluir la tasa de falsos positivos y negativos en los escaneos de seguridad y el impacto de los problemas de seguridad en las operaciones empresariales. Los paneles y los informes visualizan estas métricas, lo que permite a los equipos de seguridad identificar tendencias, priorizar los esfuerzos de corrección y demostrar las mejoras a lo largo del tiempo.

Las líneas básicas de seguridad establecen normas mínimas de seguridad para sistemas, aplicaciones y redes. Definen los ajustes de configuración, los controles de acceso y las medidas de seguridad necesarias para mitigar las amenazas comunes. Las organizaciones utilizan líneas de base para garantizar una seguridad coherente en todos los activos, reduciendo el riesgo de vulnerabilidades debidas a configuraciones erróneas. Las líneas de base de seguridad suelen derivar de normas del sector como las CIS Benchmarks o las directrices del NIST y se adaptan a las necesidades específicas de la organización. Los controles de cumplimiento automatizados validan el cumplimiento de estas líneas de base, generando informes y alertas en caso de desviaciones. Las actualizaciones periódicas de las líneas de base se adaptan a las nuevas amenazas y a los avances tecnológicos.

La cuantificación del riesgo implica medir y expresar los riesgos de ciberseguridad en términos numéricos para priorizar los esfuerzos de mitigación. Evalúa el impacto potencial y la probabilidad de varias amenazas, traduciéndolas en métricas financieras u operativas. Técnicas como las simulaciones Monte Carlo, el análisis del árbol de fallos y las redes bayesianas ayudan a modelar y evaluar los riesgos. Las herramientas avanzadas de cuantificación de riesgos integran la inteligencia de amenazas, los datos de vulnerabilidad y la criticidad de los activos para ofrecer un panorama de riesgos completo. Generan puntuaciones de riesgo y mapas de calor, ayudando a los responsables de la toma de decisiones en la asignación de recursos y la planificación estratégica. La cuantificación continua del riesgo permite a las organizaciones supervisar los cambios en su perfil de riesgo en tiempo real, adaptando sus defensas en consecuencia.

La automatización de la respuesta a incidentes agiliza y acelera la detección, investigación y reparación de incidentes de seguridad mediante flujos de trabajo y herramientas automatizados. Se integra con la infraestructura de seguridad existente, como las plataformas SIEM y SOAR, para orquestar respuestas a través de múltiples sistemas. Además:

- Los libros de jugadas automatizados ejecutan acciones predefinidas para incidentes comunes, incluyendo el aislamiento de los sistemas afectados, el bloqueo de direcciones IP maliciosas y la notificación a las partes interesadas pertinentes.

- Los algoritmos de aprendizaje automático mejoran la precisión de la detección analizando patrones y prediciendo amenazas potenciales.

- La correlación y el enriquecimiento de los datos en tiempo real proporcionan un contexto exhaustivo que permite tomar decisiones con mayor rapidez.

- La automatización de la respuesta a incidentes reduce los tiempos de respuesta, minimiza los errores humanos y libera a los analistas de seguridad para que puedan centrarse en tareas de alta prioridad.