- 1. ¿Cómo funciona un servidor proxy?

- 2. Ventajas de los servidores proxy

- 3. Desventajas de los servidores proxy

- 4. Tipos de servidores proxy

- 5. Servidores proxy vs. redes VPN

- 6. Servidores proxy y puertas de enlace web seguras (SWG)

- 7. Servidores proxy y SASE

- 8. Preguntas frecuentes sobre los servidores proxy

¿Qué es un servidor proxy?

Un servidor proxy es un intermediario digital que dirige el tráfico de internet que circula entre los usuarios y los recursos en línea para garantizar que el intercambio de los datos se produzca de manera controlada y segura.

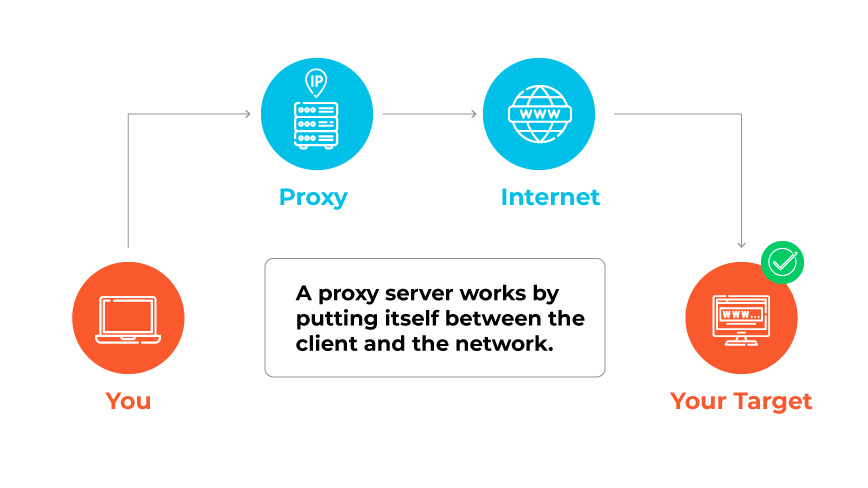

¿Cómo funciona un servidor proxy?

Los proxies desempeñan un papel clave en el procesamiento de las solicitudes y respuestas web en el ciberespacio. Cada dispositivo conectado a internet posee una dirección de protocolo de internet (IP) única. Los servicios de proxy se comunican con esta dirección digital para facilitar el enrutamiento y la protección del tráfico de internet.

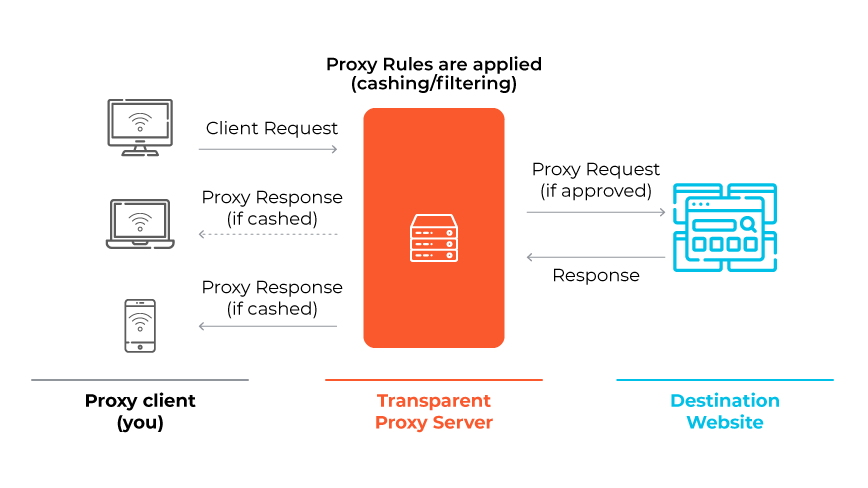

El ciclo operativo de los servidores proxy consta de varias fases:

- El proceso se inicia cuando un dispositivo envía una solicitud de acceder a contenido en línea o un recurso web, por lo general introduciendo la URL de un sitio web en un navegador web.

- La solicitud, en lugar de reenviarse directamente al servidor web que aloja el contenido a través del proveedor de servicios de internet (ISP), se dirige primero al servidor proxy.

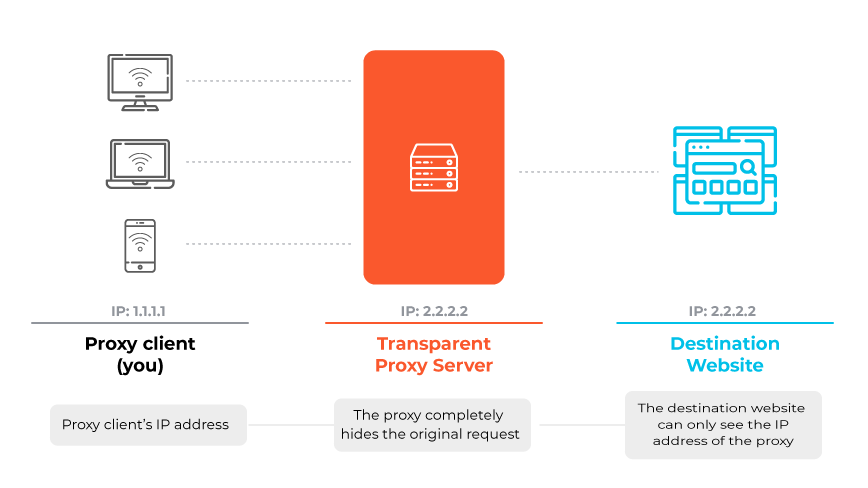

- A continuación, el servidor proxy, que cuenta con su propia dirección IP, transmite la solicitud al servidor web en cuestión, ocultando así la dirección IP original del usuario.

- Seguidamente, el servidor web procesa la solicitud, sin conocer la dirección IP original, y envía los datos o el sitio web solicitados al servidor proxy.

- El servidor proxy lleva a cabo entonces una función de seguridad esencial, consistente en examinar los datos devueltos para detectar posibles amenazas (p. ej., malware) antes de reenviárselos al dispositivo solicitante.

Además, los proxies tienen la capacidad de almacenar páginas web a las que se accede frecuentemente en una caché local. Esta función les permite presentar estas páginas rápidamente a los usuarios sin necesidad de enviar solicitudes directas a internet, con lo que se acelera el proceso de recuperación de los datos.

Los proxies se emplean ampliamente para mejorar el rendimiento y la seguridad de la red, facilitar el control administrativo y garantizar la privacidad de los usuarios y la navegación web anónima. Sin embargo, también es posible utilizar servidores proxy para fines opuestos, como invadir la privacidad del usuario u obstruir el tráfico. El tipo utilizado —compartido o exclusivo— y sus opciones de configuración —como HTTP, SSL, FTP y SOCKS— dependen del uso que se le vaya a dar y de las preferencias del usuario.

Aunque los proxies funcionan como un velo, no son del todo invisibles. Las direcciones IP del proxy deben indicarse en el navegador o en otros ajustes de configuración del programa del protocolo. Por eso la credibilidad del proveedor es un factor crucial, sobre todo en el caso de los proxies que ofrecen servicios de cifrado de tráfico cifrado y anonimización.

Por último, algunos proxies pueden manipular las direcciones IP para que parezca que el tráfico se origina desde otra ubicación geográfica. Los ciberdelincuentes pueden explotar esta función para eludir las restricciones regionales o mejorar su privacidad en línea.

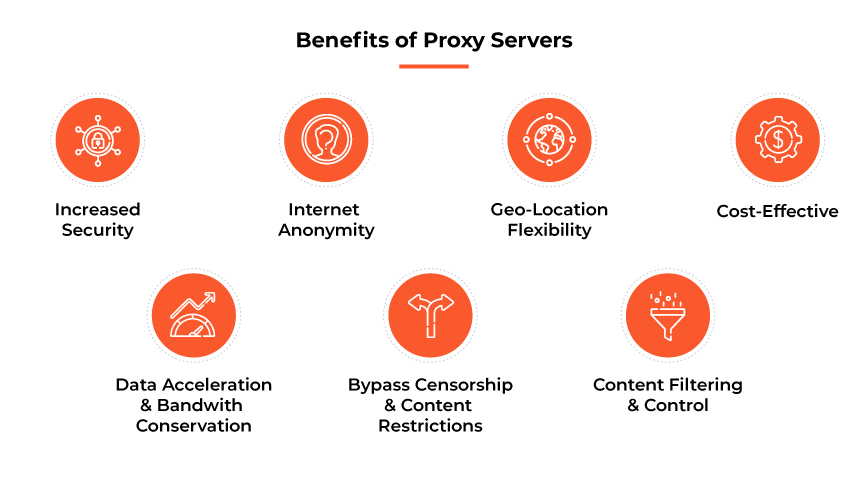

Ventajas de los servidores proxy

Mayor seguridad: los proxies refuerzan la seguridad de las conexiones a internet de manera significativa. Actúan como intermediarios entre los sistemas de los usuarios e internet, por lo que, en la práctica, funcionan como un cortafuegos. Así, se protege la dirección IP de los usuarios de posibles hackers que pretendan infiltrarse en los sistemas. Además, algunos tipos de proxies ofrecen aún más protección, como los proxies HTTPS, que cifran las conexiones, y los proxies SMTP, que bloquean los correos electrónicos maliciosos. Por otra parte, los proxies inversos bloquean las solicitudes sospechosas y repetidas para neutralizar a los ciberatacantes y las amenazas, como las que suponen los ataques de denegación de servicio distribuido (DDoS) y los del tipo «man-in-the-middle» (MitM).

Anonimato en internet: los proxies permiten navegar por internet de manera anónima. Este anonimato se consigue ocultando la dirección IP del usuario. Esto, además de garantizar una experiencia de navegación más privada, protege al usuario de la publicidad no deseada y la recopilación de datos. Asimismo, protege los datos confidenciales de la empresa —esencial para disfrutar de una ventaja competitiva en el mundo corporativo— de posibles robos.

Geolocalización flexible: los proxies permiten a los usuarios acceder a contenido específico de una región, lo que resulta de gran utilidad cuando determinados servicios o información están sometidos a restricciones regionales. Los usuarios pueden configurar una dirección IP asociada con un país distinto en su servidor proxy para «engañar» a los sitios web y hacerles creer que están navegando desde esa ubicación. Así, pueden acceder a contenido que, de otra manera, estaría restringido para ellos. Esto resulta especialmente beneficioso para empresas que realicen actividades de marketing basadas en internet que dependan de los datos de geolocalización.

Filtrado y control de contenidos: en el contexto de las organizaciones, los proxies permiten controlar en cierta medida el uso que se hace de internet. Los administradores pueden bloquear el acceso a determinados sitios web, ya sea porque resulten inapropiados, porque supongan una distracción o porque vayan en contra de las políticas de la organización. Los proxies transparentes pueden registrar la actividad de los usuarios, con lo que las empresas pueden supervisar el uso que hacen los empleados de internet durante las horas de trabajo. Este control puede contribuir a mantener la productividad y evitar un mal uso de los recursos.

Aceleración de la recuperación de los datos y ahorro de ancho de banda: los proxies pueden mejorar la velocidad de internet y conservar el ancho de banda almacenando en caché los sitios web de acceso frecuente. Al guardar una copia de los datos que se solicitan con frecuencia, el servidor proxy puede responder a las solicitudes subsiguientes en menos tiempo, ya que no tiene que recuperar los datos del servidor original de nuevo. Como resultado, el usuario obtiene los datos más rápidamente y el consumo de ancho de banda se reduce.

Evasión de la censura y las restricciones de contenido: los proxies permiten a los usuarios eludir la censura en internet y acceder a recursos bloqueados. Este aspecto puede resultar especialmente útil en regiones en las que el uso de internet está muy regulado o en situaciones en las que ciertos servicios solo están disponibles en determinados países.

Rentabilidad: muchos proxies, en particular los proxies web, pueden utilizarse de forma gratuita. Aunque el rendimiento y la seguridad podrían no ser tan robustos como los que ofrecen las alternativas de pago, pueden ser una solución rentable para las organizaciones pequeñas que necesiten hacer un uso puntual de los servicios mencionados.

Desventajas de los servidores proxy

Si bien resultan útiles en determinados contextos, los servidores proxy presentan una serie de inconvenientes importantes que las organizaciones deben conocer a la hora de planificar la estrategia de seguridad y rendimiento de internet.

Una desventaja fundamental es que ofrecen una seguridad limitada. Los proxies suelen carecer de funciones de cifrado, por lo que los datos que transitan a través de ellos son susceptibles de ser interceptados. Este factor de riesgo aumenta las probabilidades de que se pongan en peligro los datos empresariales confidenciales, como las credenciales de inicio de sesión o la información privada.

Otro problema está en el registro de los datos. Los proxies capturan y almacenan direcciones IP junto a otros datos relativos a las solicitudes web, que no siempre estarán cifrados. Según cómo se gestione el servidor, existe el peligro de que estos datos registrados acaben vendiéndose a terceros, lo que amenazaría la privacidad de los datos corporativos y podría desembocar en brechas de datos.

Además, los servidores proxy suelen funcionar en puertos abiertos y eso aumenta el número de vectores de ataque que los adversarios pueden explotar debido a las vulnerabilidades de seguridad. Este modelo operativo amplifica el panorama general de las ciberamenazas al que se enfrentan las empresas.

Por otro lado, la privacidad que ofrecen los proxies también es limitada. Aunque son capaces de anonimizar una dirección IP, sus medidas de protección no suelen ir más allá de las solicitudes web. Dado que muchos proxies gratuitos funcionan en redes desprotegidas y utilizan modelos de ingresos por publicidad, la posibilidad de que acaben entrando en las redes corporativas anuncios infectados con virus o malware es motivo de gran preocupación.

Otro inconveniente es que el rendimiento es irregular. Los proxies gratuitos, en particular, carecen de ancho de banda suficiente para dar servicio a varios usuarios a la vez sin mermar la velocidad y el rendimiento, lo cual podría afectar en gran medida a las operaciones empresariales.

Por último, los servidores proxy presentan una funcionalidad limitada porque, normalmente, su funcionamiento depende de cada aplicación. Esta configuración exige unos ajustes de proxy distintos para cada aplicación, a diferencia de lo que ocurre con otras alternativas más completas, como las VPN, que son capaces de proteger toda la red.

Tipos de servidores proxy

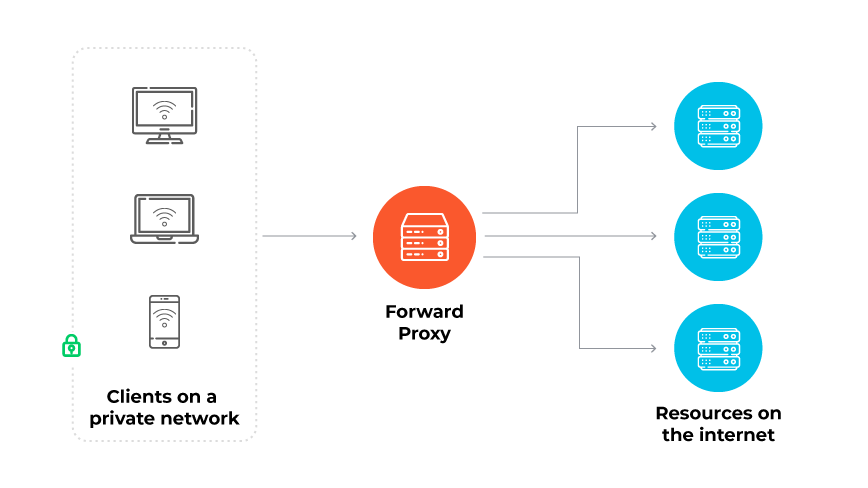

1. Proxies de reenvío

Envían las solicitudes del cliente a los servidores web en representación suya. Se emplean, sobre todo, para eludir las restricciones y mejorar la privacidad del usuario.

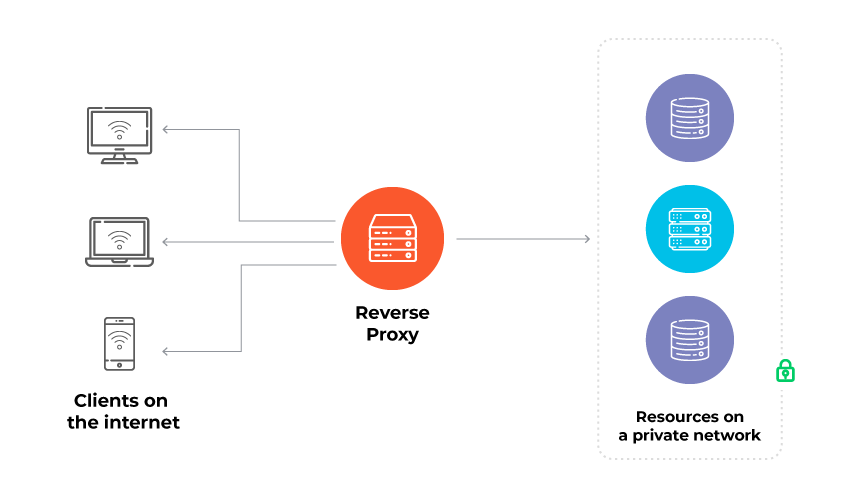

2. Proxies inversos

Funcionan en representación de los servidores y gestionan las solicitudes que envían los clientes a un servidor. Suelen emplearse para equilibrar las cargas, acceder al servidor de manera indirecta y transmitir contenido.

3. Proxies transparentes

Centralizan el tráfico de la red —normalmente, en un ajuste de la red corporativa interna— para supervisarlo y controlarlo. No ofrecen anonimato para los usuarios.

4. Proxies anónimos

Los servidores proxy anónimos ocultan la dirección IP del cliente para mejorar la privacidad y permitir el acceso a contenido bloqueado. Sin embargo, sigue siendo posible detectarlos.

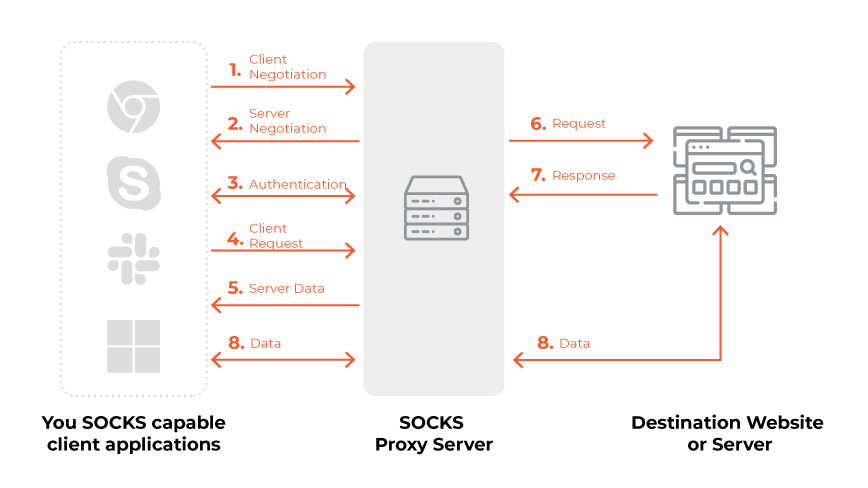

5. Proxies SOCKS

Facilitan el procesamiento de todo tipo de tráfico, como el tráfico web, los datos de los protocolos de datagramas de usuario (UDP) y las operaciones de búsqueda DNS, para ofrecer unos niveles de anonimato superiores.

Servidores proxy vs. redes VPN

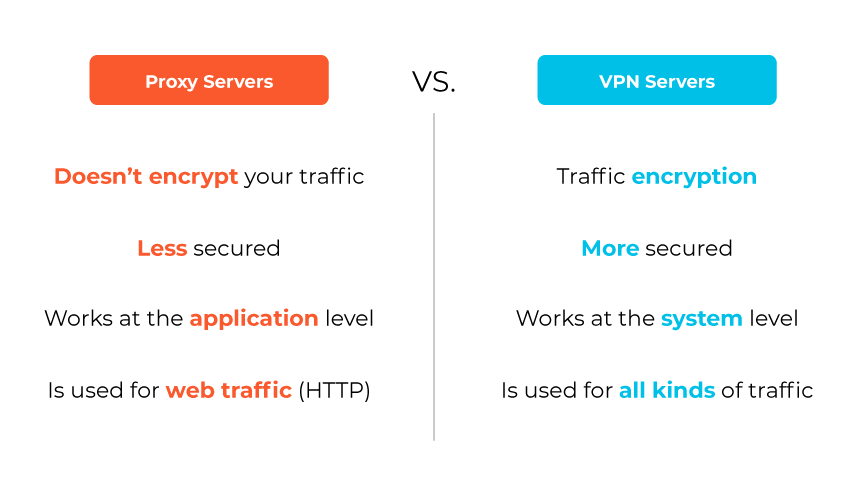

Aunque tanto los proxies como las VPN (redes privadas virtuales) sirven de intermediarios en la comunicación entre el dispositivo de un usuario e internet, su funcionamiento y los niveles de privacidad y seguridad que ofrecen son diferentes.

Un servidor proxy actúa como una puerta de enlace y, como tal, redirige el tráfico de internet y altera la dirección IP para ocultar la ubicación y la información de conexión del usuario. Sin embargo, el cifrado, una función fundamental para proteger la transmisión de los datos, está ausente en una configuración típica. Esto significa que, aunque los proxies oculten la ubicación del usuario, la información enviada y recibida puede seguir siendo vulnerable a intercepciones o miradas indiscretas. Además, suelen configurarse de forma individual a nivel de la aplicación, por lo que su uso requiere configuraciones específicas para cada aplicación.

Por el contrario, una VPN crea un túnel cifrado entre el dispositivo del usuario y el servidor VPN, a través del cual pasa todo el tráfico de la red. Como consecuencia de esta configuración a nivel del sistema, se cifra el 100 % de los datos, con independencia de la aplicación. Esta función de cifrado hace que las VPN sean más adecuadas para proteger los datos de los usuarios frente a posibles intrusiones o intercepciones. A diferencia de los proxies, las VPN protegen la privacidad de manera exhaustiva, ya que ocultan tanto la ubicación del usuario como el contenido de sus comunicaciones.

Otro aspecto en el que difieren los proxies y las VPN son el rendimiento y los casos de uso. Los servidores proxy pueden utilizar el almacenamiento en caché para acelerar el acceso a internet, función que las VPN no ofrecen. Un proxy puede ser suficiente para usuarios que no manejen muchos datos confidenciales y que estén más preocupados por la velocidad de internet. Sin embargo, en el caso de las empresas, para las cuales una brecha de datos puede suponer pérdidas sustanciales, una VPN suele ser la opción de preferencia, ya que ofrece funciones de cifrado de datos exhaustivas.

Servidores proxy y puertas de enlace web seguras (SWG)

Las empresas suelen utilizar los proxies como parte de sus implementaciones de puerta de enlace web segura (SWG). Esto proporciona inspección de seguridad para los protocolos web HTTP y HTTPS, además de filtrado web y prevención de malware. Las organizaciones también pueden utilizar proxies como alternativa a la instalación de agentes en los dispositivos de los usuarios. Sin embargo, dado que los proxies solo pueden inspeccionar el tráfico web, suelen formar parte de una estrategia de plataforma de seguridad más exhaustiva o utilizarse para ir migrando paulatinamente a un método de acceso remoto más seguro. Como métodos de incorporación alternativos, tenemos por ejemplo los túneles IPsec o GRE y el reenvío de puertos del cortafuegos.

Servidores proxy y SASE

Aunque lo ideal sería inspeccionar la seguridad de todo el tráfico de los dispositivos y sus protocolos, las organizaciones pueden alcanzar el equilibrio entre flexibilidad y seguridad en su arquitectura mediante la implementación de proxies como parte de una estrategia de servidor perimetral de acceso seguro (SASE). Una solución SASE ofrece todas las funciones de red y seguridad que una organización necesita en un solo servicio basado en la nube.