Informe sobre la respuesta ante incidentes - 2026

Informe sobre

la respuesta

global a

incidentes 2026

Informe sobre

la respuesta

global a

incidentes 2026

Vemos cuatro tendencias principales que configurarán el panorama de las amenazas para 2026.

En primer lugar, la IA se ha convertido en un multiplicador de fuerzas para los actores de amenazas. Comprime el ciclo de vida del ataque, desde el acceso hasta el impacto, al tiempo que introduce nuevos vectores. Este cambio de velocidad se puede medir: en 2025, las velocidades de exfiltración de los ataques más rápidos se cuadruplicaron.

En segundo lugar, la identidad se ha convertido en la vía más fiable para el éxito de los atacantes. Las deficiencias de identidad desempeñaron un papel importante en casi el 90 % de las investigaciones de Unit 42. Los atacantes se "conectan" cada vez más con credenciales y tokens robados, explotando los patrimonios de identidad fragmentados para escalar privilegios y moverse lateralmente.

En tercer lugar, el riesgo de la cadena de suministro de software se ha ampliado más allá del código vulnerable al uso indebido de la conectividad de confianza. Los atacantes aprovechan las integraciones de software como servicio (SaaS), las herramientas de los proveedores y las dependencias de las aplicaciones para saltarse los perímetros a escala. Esto cambia el impacto de un compromiso aislado a una interrupción operativa generalizada.

En cuarto lugar, los actores estatales están adaptando las tácticas de sigilo y persistencia a los entornos operativos de las empresas modernas. Estos actores recurren cada vez más a la infiltración basada en identidades (empleos falsos, identidades sintéticas) y al ataque más profundo de la infraestructura central y las plataformas de virtualización, con indicios tempranos del uso de técnicas de IA para reforzar estos puntos de apoyo.

Aunque cada una de estas cuatro tendencias representa un reto, el éxito de un atacante rara vez viene determinado por un único vector de ataque. En más de 750 intervenciones de respuesta a incidentes (IR), el 87 % de las intrusiones implicaban actividad a través de múltiples superficies de ataque. Esto significa que los defensores deben proteger conjuntamente los endpoints, las redes, la infraestructura en la nube, las aplicaciones SaaS y la identidad. Además, casi la mitad (48 %) de los ataques se produjeron a través del navegador, lo que refleja la frecuencia con la que los ataques se cruzan con flujos de trabajo rutinarios como el correo electrónico, el acceso a Internet y el uso diario de SaaS.

La mayoría de las violaciones se debieron a la exposición, no a la sofisticación de los atacantes. De hecho, en más del 90 % de las violaciones, las brechas evitables permitieron materialmente la intrusión: visibilidad limitada, controles aplicados de forma incoherente o excesiva confianza en la identidad. Estas condiciones retrasaban la detección, creaban vías para el movimiento lateral y aumentaban el impacto una vez que los atacantes obtenían acceso.

Los responsables de seguridad deben cerrar las brechas en las que se apoyan los atacantes. En primer lugar, reducir la exposición protegiendo el ecosistema de aplicaciones, incluidas las dependencias e integraciones de terceros, y reforzando el navegador, donde ahora comienzan muchas intrusiones. Paralelamente, reducir el área de impacto avanzando hacia la confianza cero y reforzando la gestión de identidades y accesos (IAM) para eliminar el exceso de confianza y limitar el movimiento lateral. Por último, como última línea de defensa, asegurarse de que el centro de operaciones de seguridad (SOC) pueda detectar y contener las amenazas a la velocidad de la máquina mediante la consolidación de la telemetría y automatización de la respuesta.

En 2025, Unit 42 respondió a más de 750 incidentes cibernéticos graves. Nuestros equipos trabajaron con grandes organizaciones que se enfrentaban a extorsiones, intrusiones en la red, robo de datos y amenazas persistentes avanzadas. Los objetivos abarcaban todas las grandes industrias y más de 50 países. En cada caso, la situación se había agravado hasta el punto de que el SOC pidió refuerzos.

Cuando llega esa llamada, nuestro personal de respuesta a incidentes actúa con rapidez para investigar, contener y erradicar la amenaza. Ayudamos a las organizaciones a determinar lo ocurrido, restablecer las operaciones y reducir el riesgo de que se repita reforzando los controles, la visibilidad y la capacidad de recuperación.

Cada intrusión cuenta una historia: cuál era el objetivo del atacante, cómo obtuvo acceso, cómo se intensificó la actividad y qué podría haberla detenido antes. En conjunto, estas historias se convierten en tendencias y ofrecen una visión del panorama global de las amenazas. Muestran lo que está cambiando en la estrategia de los adversarios, los errores repetidos que cometen las organizaciones y, lo que es más importante, lo que pueden hacer los defensores para mantener a salvo a sus organizaciones. Este informe destila esas lecciones.

A lo largo del año pasado, la velocidad de los ataques siguió acelerándose. Los ciberdelincuentes aún están empezando a adoptar técnicas basadas en IA, pero su impacto ya es visible. La IA reduce la fricción en las operaciones de reconocimiento, ingeniería social, scripting, resolución de problemas y extorsión. Permite una mayor escala y la capacidad de lanzar múltiples ataques simultáneamente. El resultado es una ventana cada vez más pequeña para la detección y la contención, donde lo que ocurre en los primeros minutos tras el acceso inicial puede determinar si un incidente se convierte en una brecha.

Al mismo tiempo, la mayoría de las infracciones siguen caminos conocidos. Y por eso nuestra conclusión más importante sigue siendo la misma: la seguridad tiene solución. En más del 90 % de los incidentes, los errores de configuración o los fallos en la cobertura de seguridad permitieron materialmente la intrusión. Los atacantes se están adaptando, pero la mayoría de las veces tienen éxito aprovechando lagunas evitables: implementaciones incoherentes del control, telemetría incompleta, confianza excesiva en la identidad y conectividad de terceros no gestionada a través de SaaS y la nube.

Este informe está organizado como una guía práctica del panorama actual de las amenazas:

Amenazas y tendencias emergentes: Cómo está evolucionando el arte de atacar: la IA como multiplicador de la fuerza, la identidad como el camino más fiable hacia el éxito, la expansión del riesgo de la cadena de suministro de software a través de la conectividad de confianza y la evolución de las tácticas de estados nación.

Dentro de la intrusión: Una visión agregada de las tácticas, técnicas y procedimientos observados en las investigaciones de Unit 42: cuáles son los objetivos de los atacantes, cómo se introducen, a qué velocidad se mueven y qué impactos provocan.

Recomendaciones para los defensores: Pasos concretos para cerrar las brechas que permiten el compromiso, restringen el área de impacto y desarrollan una capacidad de respuesta lo suficientemente rápida como para detener los incidentes antes de que escalen.

Unit 42 trabaja 24 horas al día, 7 días a la semana, para proteger al mundo digital de las ciberamenazas. El objetivo de este informe es sencillo: convertir lo que aprendemos en primera línea en decisiones que detengan los incidentes antes de que se conviertan en infracciones.

Vicepresidente senior de consultoría de seguridad e inteligencia sobre amenazas

Unit 42

La IA está cambiando la economía de las intrusiones. Aumenta la velocidad, la escala y la eficacia de los ataques, al tiempo que abre vectores de ataque completamente nuevos.

Aunque gran parte de esta actividad tiene lugar en la infraestructura del adversario —más allá de nuestra capacidad de observación directa— las investigaciones de Unit 42 revelan un claro cambio. En 2025, los actores de las amenazas pasaron de la experimentación al uso operativo rutinario. La IA no es un "botón fácil" para los atacantes, pero reduce enormemente la fricción. Permite a los actores de las amenazas moverse con mayor rapidez, iterar con más frecuencia y operar con menos limitaciones humanas.

La IA comprime el ciclo de vida del ataque y reduce el esfuerzo manual necesario para operar en múltiples objetivos.

Explotación de vulnerabilidades acelerada: La ventana entre la revelación y la explotación sigue reduciéndose. Los actores de amenazas están automatizando el bucle "monitorizar → difundir → probar → convertir en arma". La investigación de Unit 42 descubrió que los atacantes empiezan a buscar vulnerabilidades recién descubiertas a los 15 minutos de que se anuncie una CVE. Los intentos de explotación suelen comenzar antes de que muchos equipos de seguridad hayan terminado siquiera de leer el aviso de vulnerabilidad.

Orientación paralela: El tiempo de los operadores es una limitación menor. Los flujos de trabajo asistidos por inteligencia artificial permiten a los actores llevar a cabo intentos de reconocimiento y acceso inicial a cientos de objetivos en paralelo, y luego concentrar sus esfuerzos donde encuentran una señal débil.

Ransomware a escala: Vemos actores que utilizan la IA para reducir el trabajo manual durante la implementación (generación de scripts, plantillas) y la extorsión (coherencia de la mensajería). El cambio no se debe a que el ransomware sea nuevo, sino a que el tiempo de operación necesario para ejecutarlo a gran escala está disminuyendo.

En una investigación sobre ransomware, Unit 42 recuperó scripts operativos utilizados para implementar cargas útiles, coordinar movimientos laterales y alterar los controles de seguridad a escala. Varios elementos eran coherentes con el desarrollo asistido por IA, como los comentarios inusualmente minuciosos, las variantes con plantillas y la lógica de retroceso centrada en la eficiencia. El efecto neto fue una ejecución similar a la de una máquina en cientos de sistemas, lo que redujo el tiempo y el esfuerzo necesarios para llevar a cabo una implementación en varias fases.

En un caso de extorsión, los negociadores de Unit 42 observaron respuestas inusualmente coherentes en cuanto a tono, gramática, cadencia y tiempo de respuesta en los intercambios. Estos patrones son coherentes con la mensajería planificada o asistida por IA. Incluso una automatización parcial es importante: permite a los agentes llevar a cabo más negociaciones simultáneas y aplicar una presión más disciplinada, sin tener que atar a un operador humano en cada hilo.

Lo que esto significa en tiempo de impacto: El año pasado, Unit 42 simuló un ataque asistido por IA que redujo el tiempo de exfiltración a 25 minutos. Los datos reales de IR reflejan esta aceleración: el 25 % de las intrusiones más rápidas alcanzaron la exfiltración en 1,2 horas, frente a las 4,8 horas del año anterior.

La IA está aumentando la tasa de éxito de las técnicas de ataque conocidas.

Ingeniería social hiperpersonalizada: Hemos dejado atrás el "phishing con mejor gramática". Los actores pueden automatizar la recopilación de inteligencia de fuentes abiertas (OSINT), incluido el contexto profesional y organizativo, para elaborar señuelos que coincidan con la función y las relaciones del objetivo.

Identidades sintéticas: Los actores de amenazas como Muddled Libra y los informáticos norcoreanos utilizan cada vez más técnicas de deepfake para robar credenciales y pasar flujos de trabajo de contratación remota.

Desarrollo de malware: En la campaña Shai-Hulud , Unit 42 evaluó que los atacantes utilizaban un modelo extenso de lenguaje (LLM) para generar scripts maliciosos.

Barrera de entrada más baja: Los modelos LLM maliciosos creados a propósito y los ataques de jailbreak siguen reduciendo la habilidad necesaria para producir señuelos persuasivos y variantes de código funcionales. El efecto neto es que más actores son capaces de ejecutar operaciones creíbles más rápidamente y con menos errores.

Un actor poco sofisticado exfiltró datos confidenciales pero no tenía un plan para el shakedown. Para cerrar la brecha, utilizaron un modelo LLM para elaborar una estrategia profesional de extorsión, con plazos y tácticas de presión. El resultado fue surrealista: El actor grabó un vídeo de amenaza desde su cama mientras estaba visiblemente ebrio, leyendo el guión generado por la IA palabra por palabra desde una pantalla. La amenaza carecía de profundidad técnica, pero el modelo aportaba coherencia. La IA no hacía al atacante más inteligente; sólo le hacía parecer lo suficientemente profesional como para ser peligroso.

Conclusión: La IA mejora las tasas de éxito de los atacantes en cada etapa. Mejora la calidad de los señuelos, acorta el tiempo necesario para adaptar las herramientas y reduce la dependencia de la intervención constante de los operarios, lo que hace que la extorsión sea más coherente y escalable.

La adopción de la IA por parte de las empresas crea una nueva clase de riesgo: Vivir de la tierra de la IA (LOTAIL, Living off the AI land). Al igual que los atacantes hacen un mal uso de PowerShell o Windows Management Instrumentation (WMI), ahora están convirtiendo en armas las plataformas legítimas de IA y los asistentes integrados.

Convertir su plataforma de IA en un arma: Los actores de amenazas utilizan credenciales válidas para abusar de las plataformas de IA empresarial. Por ejemplo, una investigación reciente de Unit 42 sobre Google Vertex AI demostró cómo los atacantes podían hacer un uso indebido de los permisos de trabajo personalizados para escalar privilegios y utilizar un modelo malicioso como caballo de Troya para filtrar datos de propiedad.

El copiloto del atacante: con credenciales comprometidas, un intruso puede utilizar un asistente interno para extraer contexto a la velocidad de la máquina, incluyendo la solicitud de guías de integración, guías de ejecución de administración o mapas de red. El asistente se convierte en un multiplicador de fuerza, que permite a los intrusos comprender el entorno con menos errores.

Un infiltrado utilizó el asistente de inteligencia artificial de su empresa para perpetrar un ataque. El análisis forense demostró que el infiltrado utilizó la herramienta para investigar sistemas internos, generar un script de denegación de servicio (DoS) personalizado y solucionar errores en tiempo real. El asistente cubrió una laguna de conocimientos, permitiendo al actor atacar infraestructuras básicas contra las que probablemente no podría haber operado con la misma eficacia sin el apoyo de la IA.

El riesgo es evidente: si una herramienta puede ayudar a los empleados a realizar su trabajo, también puede ayudar a los intrusos a entender su entorno y moverse con menos errores.

Estas tácticas le ayudarán a defenderse de los ataques asistidos por la IA:

Contrarrestar la velocidad de ataque acelerado por la IA

Defensa frente a tácticas operativas avanzadas

Proteger la superficie de ataque de la IA

El año pasado, las deficiencias de identidad desempeñaron un papel importante en casi el 90 % de las investigaciones tramitadas por Unit 42. En nuestra casuística, las intrusiones en forma de identidad van de extremo a extremo. Sirvió como vía de entrada, el camino a la escalada de privilegios y el mecanismo para el movimiento lateral utilizando un acceso válido.

A medida que las organizaciones se adentran en entornos SaaS, de nube e híbridos, el perímetro de la red importa menos. La identidad —la vinculación entre usuarios, máquinas, servicios y datos— se ha convertido en el perímetro práctico. En muchos casos, los actores de amenazas no necesitan una cadena de exploits sofisticada. Se conectan con credenciales robadas, sesiones secuestradas o privilegios mal asignados.

El acceso autenticado cambia la dinámica de una intrusión. Permite a los adversarios moverse más rápido, mezclarse con la actividad normal y ampliar su área de impacto con menos obstáculos. Esta tendencia se acelera a medida que las identidades automáticas, las aplicaciones de IA integradas y los patrimonios de identidad fragmentados amplían el número de vías de acceso que los atacantes pueden explotar.

Los datos de Unit 42 muestran que el 65 % de los accesos iniciales se realizan mediante técnicas basadas en la identidad. Mientras los defensores se centran en parchear las vulnerabilidades, los actores de las amenazas suelen eludir los controles de software dirigiéndose a los usuarios y a las vías de autenticación.

Vemos las siguientes vías principales de acceso inicial:

La gestión de la identidad y de la vulnerabilidad no son luchas separadas. Una credencial filtrada puede crear la misma exposición que un sistema sin parches en Internet.

Tras el acceso inicial, las brechas de identidad son una de las formas más comunes en que los atacantes convierten un punto de apoyo en una brecha de alto impacto. En los entornos modernos, las acciones autentificadas determinan la velocidad y el radio de impacto.

El análisis de Unit 42 de más de 680.000 identidades en cuentas en la nube descubrió que el 99 % de los usuarios, funciones y servicios en la nube tenían permisos excesivos, algunos sin utilizar durante 60 días o más. Esto crea un entorno en el que el movimiento lateral es más fácil de lo que debería, porque muchas identidades cargan con privilegios que no necesitan en el día a día.

Los atacantes explotan tanto las identidades humanas como las de las máquinas como palancas operativas:

Las rutas de confianza (por ejemplo, cuentas administrativas compartidas, acceso delegado y herramientas de terceros) se convierten en vías rápidas para el movimiento lateral. Sin límites estrictos de privilegios y una fuerte segmentación de identidades, una sola identidad comprometida puede expandirse a un amplio acceso.

El panorama de la identidad se está ampliando y fragmentando. A medida que las organizaciones adoptan la nube, SaaS y flujos de trabajo habilitados por IA, la identidad se desplaza a áreas que a menudo se sitúan fuera de una gobernanza coherente, creando zonas en las que los atacantes operan con visibilidad reducida.

Tres tendencias impulsan este cambio:

Una mala configuración a escala convierte la identidad de un control en un lastre. Cuando se combinan las identidades automáticas, el acceso en la sombra y los patrimonios de identidad fragmentados, los atacantes obtienen vías más fiables para persistir y expandirse. Y los defensores pierden visibilidad de extremo a extremo.

Estas medidas tácticas pueden desbaratar las maniobras relacionadas con la identidad observadas en los casos de Unit 42:

El riesgo de la cadena de suministro ya no se limita al código vulnerable. En 2025, la cadena de suministro se amplió para incluir integraciones SaaS, planos de gestión de proveedores y complejos ecosistemas de dependencia. La pauta definitoria fue la interrupción de la corriente descendente y la evaluación en paralelo. Cuando un proveedor ascendente informaba de una brecha de seguridad o una caída del servicio, los clientes a menudo se veían obligados a detenerse y responder a una pregunta básica: ¿nos afecta a nosotros? En muchos casos, tenían una visibilidad limitada de su propia exposición.

El nuevo modo de fracaso no es un cliente comprometido. Hay muchos clientes que se ven empujados a un triaje paralelo mientras el panorama ascendente sigue sin estar claro. Esto convierte a la cadena de suministro en un objetivo de gran valor tanto para los adversarios estatales como para grupos delictivos. Un único riesgo puede crear una oportunidad de uno a muchos, a través de la conectividad de confianza de la que dependen las empresas modernas.

Los entornos SaaS se unen mediante aplicaciones OAuth, claves de API y automatización del flujo de trabajo. Estas conexiones permiten acceder habitualmente a datos y procesos empresariales. Para los atacantes, las integraciones comprometidas pueden convertirse en una vía de movimiento lateral que parece una automatización normal.

Esta exposición se refleja en las investigaciones de Unit 42. Los datos de las aplicaciones SaaS fueron relevantes para el 23 % de los casos en 2025, frente al 18 % en 2024, el 12 % en 2023 y solo el 6 % en 2022. El aumento constante muestra cómo los atacantes están superando los perímetros tradicionales y concentrándose en las herramientas basadas en la nube, donde ahora se desarrolla el trabajo moderno.

El riesgo son los permisos heredados. Cuando una organización integra una aplicación de terceros a través de OAuth, esa aplicación recibe los derechos que se le concedieron originalmente, que a veces incluyen la capacidad de leer datos confidenciales, gestionar usuarios o modificar registros. Si el proveedor ascendente se ve comprometido, esos mismos permisos pueden utilizarse indebidamente en sentido descendente.

En una investigación reciente relacionada con una plataforma de compromiso de ventas comprometida (integración de Salesloft/Drift), los atacantes aprovecharon tokens OAuth válidos para acceder a entornos descendentes de Salesforce. La actividad se asemejaba a la automatización rutinaria del gestor de relaciones con los clientes (CRM) y se mezclaba con el tráfico de integración previsto. La revisión posterior al incidente reveló un problema más profundo: la organización descubrió casi 100 integraciones adicionales de terceros conectadas a Salesforce, muchas de ellas inactivas, sin supervisión o propiedad de antiguos empleados.

El código abierto sigue siendo la base del desarrollo moderno, pero el riesgo se concentra cada vez más en las dependencias indirectas. La investigación de Unit 42 indica que más del 60 % de las vulnerabilidades en aplicaciones nativas de la nube residen en bibliotecas transitivas. Estas bibliotecas son las dependencias "silenciosas" que se introducen a través de los paquetes en los que se basa su código.

Los actores de amenazas también están inyectando código malicioso en los paquetes ascendentes para ejecutarlo durante los pasos de instalación y compilación, comprometiendo los pipelines antes de su implementación. La velocidad de desarrollo agrava este riesgo. A medida que se generaliza la codificación asistida por GenAI, los equipos ingieren más código y más dependencias con mayor rapidez. Esto se hace a menudo con un escrutinio insuficiente de la procedencia, la confianza del mantenedor y el comportamiento de los paquetes posteriores.

Investigamos una campaña en la que los actores de amenazas cargaban versiones maliciosas de paquetes npm legítimos. Un paquete, incrustado en lo más profundo de un árbol de dependencias, ejecutaba código controlado por el atacante nada más instalarse. Como esta actividad se produce durante la compilación y la instalación, puede eludir las detecciones en tiempo de ejecución y establecerse en varios entornos de compilación antes de que nadie vea una alerta.

Las herramientas de los proveedores, especialmente las plataformas de supervisión y gestión remotas (RMM) y de gestión de dispositivos móviles (MDM), están diseñadas para una acción administrativa privilegiada a escala. Cuando los atacantes acceden a la infraestructura de gestión de un proveedor (o del cliente), pueden introducir programas maliciosos, ejecutar comandos o cambiar configuraciones de forma que se mezclen con el tráfico administrativo rutinario. Esta tendencia está respaldada por nuestras observaciones sobre el terreno: Identificamos que el 39 % de las técnicas de comando y control (C2) estaban relacionadas con herramientas de acceso remoto (T1219).

Las empresas también heredan el riesgo de las aplicaciones opacas de terceros que se ejecutan dentro de flujos de trabajo críticos. Cuando los clientes no pueden inspeccionar la base de código o los supuestos de seguridad de un proveedor, las puertas traseras latentes, las credenciales codificadas o las interfaces expuestas pueden pasar desapercibidas.

En una investigación multinacional, una aplicación de facturación heredada de terceros expuso a Internet una interfaz no documentada y no autenticada. Los controles existentes no lo detectaron porque el tráfico parecía coherente con el comportamiento normal de la aplicación. Una evaluación más profunda reveló fallos estructurales, incluidos puntos de inyección SQL y funcionalidad shell oculta. Estos problemas habían persistido durante años porque el cliente no podía inspeccionar el código subyacente.

Los incidentes en la cadena de suministro amplifican las perturbaciones debido a la incertidumbre. Cuando un proveedor está en peligro, los equipos posteriores operan en un vacío de información. El resultado es que las organizaciones entran en "modo evaluación" a escala, ya que los equipos pausan los cambios, revisan las integraciones, aíslan las dependencias e intentan confirmar la ausencia de impacto antes de reanudar las operaciones normales.

Tres brechas sistémicas impulsan esa carga:

Con la mirada puesta en el futuro: Este reto se agravará a medida que las organizaciones adopten flujos de trabajo basados en IA y agentes de terceros. El riesgo de la cadena de suministro incluirá cada vez más no sólo la integridad del código, sino también la integridad de los modelos, los conectores y las acciones delegadas ejecutadas en nombre de una organización.

La defensa de la cadena de suministro requiere reducir el tiempo necesario para evaluar la exposición y el área de impacto.

Las operaciones de los actores estatales se ampliaron en 2025, avanzando en las campañas de espionaje, preposicionamiento y acceso. En las campañas vinculadas a China, Corea del Norte e Irán, destacan tres cambios de tendencia:

Los grupos alineados con China pasaron de la actividad a nivel de usuario a las plataformas de infraestructura y virtualización. Los operadores norcoreanos e iraníes ampliaron el uso de señuelos de captación, personajes sintéticos y malware a medida para establecer el acceso. También observamos técnicas emergentes basadas en la IA, como la creación de identidades falsas y la generación automática de C2.

Estos avances reflejan un cambio hacia métodos de acceso que son mucho más difíciles de detectar y validar para los defensores.

La actividad relacionada con las amenazas chinas siguió dando prioridad al acceso y la recopilación de datos a largo plazo. En 2025 se produjeron cambios notables, pasando del espionaje centrado en el correo electrónico a una explotación más profunda de las capas de aplicaciones, infraestructura y virtualización.

Phantom Taurus fue un ejemplo de este cambio, evolucionando de campañas centradas en la recopilación de correos electrónicos confidenciales a ataques directos contra bases de datos y servidores web para su recopilación y filtración. Su malware NET-STAR utilizaba técnicas avanzadas de evasión, lo que suponía un riesgo importante para las organizaciones con infraestructuras web expuestas.

Del mismo modo, observamos una campaña de persistencia de un año de duración contra organizaciones de tecnología de la información, SaaS y subcontratación de procesos empresariales (rastreada por Unit 42 como grupo de actividad CL-STA-0242). El grupo detrás de la campaña comprometió plataformas de virtualización operadas por proveedores de servicios de TI e implementó el malware BRICKSTORM, que ocultaba el tráfico C2 dentro de sesiones web cifradas ordinarias, haciendo mucho más difícil la detección a través de la monitorización de la red. CISA ha atribuido públicamente la actividad de BRICKSTORM a actores patrocinados por el gobierno chino.

Estos cambios ilustran un alejamiento continuo de la recopilación a nivel de usuario hacia ataques más profundos a la infraestructura y los entornos virtualizados, donde el acceso a largo plazo es más duradero y más difícil de detectar para los defensores.

La actividad de las amenazas norcoreanas siguió siendo un reto persistente para las empresas en 2025. Múltiples campañas de larga duración continuaron a pesar de la amplia información pública, las acciones de aplicación de la ley y las medidas de sanciones multilaterales.

Unit 42 realizó el seguimiento de al menos dos campañas:

La actividad de las amenazas iraníes siguió siendo elevada en 2025, ya que varios grupos prosiguieron sus operaciones contra sectores estratégicos. Cabe destacar Screening Serpens y Curious Serpens, que utilizaron señuelos de temática laboral para dirigirse a proveedores de los sectores aeroespacial y de comunicaciones por satélite. Esta actividad refleja el prolongado interés de Irán por las organizaciones que manejan información técnica y operativa sensible.

Unit 42 realizó el seguimiento de las siguientes campañas:

En una investigación de Screening Serpens, un atacante se dirigió a un empleado a través de LinkedIn y del correo electrónico personal con un archivo de currículum personalizado que instalaba malware y habilitaba el uso de herramientas legítimas de gestión remota. Una vez dentro, el operador recopiló credenciales, inspeccionó el entorno, implementó una puerta trasera personalizada e intentó eliminar los rastros de actividad, lo que indica un énfasis en la persistencia y el sigilo.

El uso de temas de empleo realistas y binarios firmados aumenta la probabilidad de que las víctimas abran archivos maliciosos. Esto pone de relieve la necesidad de que los sectores sensibles controlen la actividad relacionada con la contratación y verifiquen cualquier documento o código de origen externo.

Las pruebas de la adopción a gran escala de la IA por parte de actores estatales siguen siendo limitadas, pero 2025 ofreció los primeros indicios de que algunos grupos están empezando a integrar la IA en sus operaciones. Gran parte de esta actividad es difícil de observar para los defensores, ya que muchos casos de uso probables (como el desarrollo de malware, la generación de infraestructuras o el análisis de datos filtrados) se producen fuera de los entornos empresariales y más allá de la visibilidad convencional. A medida que avanzan las capacidades, comprender dónde están experimentando los actores estatales con la IA es cada vez más importante para anticiparse a las operaciones futuras.

Los atacantes parecen más interesados en utilizar la IA para reforzar la persistencia y construir puntos de apoyo más duraderos. Los operadores de los estados-nación han mostrado una creciente dependencia de los puntos de entrada basados en la identidad y la credibilidad, así como un compromiso más profundo de la infraestructura de aplicaciones y virtualización. Estos métodos de acceso ya son difíciles de validar para los defensores, y la IA probablemente los hará más eficientes y más difíciles de penetrar.

Uno de los ejemplos públicos más claros surgió en julio, cuando las autoridades ucranianas, en un aviso de CERT-UA, informaron de que el presunto malware ruso conocido como LAMEHUG utilizaba un LLM para generar instrucciones C2 a través de una API. Atribuida a Fighting Ursa (alias APT28, Fancy Bear), la actividad sustituía a un operador humano por un flujo de trabajo automatizado.

Los operadores norcoreanos también mostraron signos de estar experimentando con IA. En la investigación de Unit 42 asociada a la campaña Wagemole, los investigadores identificaron presuntas cuentas norcoreanas que utilizaban servicios de manipulación de imágenes basados en IA para crear identidades sintéticas mediante deepfake para esquemas de fraude laboral. En una operación relacionada, al estilo de Contagious Interview, los atacantes fabricaron una empresa entera y la poblaron a través de múltiples plataformas de redes sociales utilizando identidades generadas por IA, cuentas reutilizadas y perfiles modificados pertenecientes a profesionales reales. El resultado fue una convincente fachada corporativa diseñada para aumentar la confianza y mejorar el índice de éxito de las operaciones de acceso basadas en la contratación.

Las defensas se centran en las vías de acceso, las capas de infraestructura y los canales de confianza que los operadores de estados-nación utilizan para obtener y mantener el acceso a largo plazo.

Esta sección desglosa el comportamiento que observamos en las investigaciones de Respuesta a incidentes de Unit 42 en 2025. Organizamos estas observaciones en cuatro dimensiones para mostrar lo que hacen los atacantes y cómo lo consiguen:

La Tabla 1 enumera las principales superficies de ataque implicadas en las investigaciones de Unit 42 en 2025, que abarcan endpoints, redes, servicios en la nube, sistemas de identidad, aplicaciones, correo electrónico y actividad impulsada por el usuario. Estas categorías representan las principales capas operativas en las que observamos actividad de los atacantes durante las investigaciones. Dado que las intrusiones suelen abarcar varias capas, no se excluyen mutuamente y no suman el 100 %. Un solo incidente puede implicar a varios a la vez.

| Superficie de ataque | Porcentaje |

|---|---|

| Identidad | 89 % |

| Endpoints | 61 % |

| Red | 50 % |

| Humano | 45 % |

| Correo electrónico | El 27 % |

| Aplicación | 26 % |

| Nube | 20 % |

| SecOps | 10 % |

| Base de datos | 1 % |

Tabla 1. Superficies de ataque implicadas en intrusiones, mostrando el porcentaje de incidentes en los que cada superficie se vio afectada.

En los incidentes en general, el 87 % implicó actividad en dos o más superficies de ataque. El 67 % de los incidentes se produjeron en tres o más superficies. La actividad en cuatro o más superficies de ataque apareció en el 43 % de los ataques, y hemos observado casos con actividad en hasta ocho superficies de ataque. Aunque la distribución de las superficies de ataque afectadas varía de un año a otro, este patrón refuerza el hecho de que las intrusiones rara vez permanecen confinadas a una única superficie y a menudo se amplían a medida que crece el acceso y las oportunidades.

La identidad ocupó un lugar destacado en muchos incidentes (casi el 90 %), representando una de las superficies de ataque más comúnmente implicadas en nuestra casuística.

La actividad dirigida contra seres humanos también apareció con frecuencia, representando el 45 % de los incidentes. Este patrón se hace eco de los temas más amplios de nuestro reciente Informe sobre ingeniería social, que destaca cómo la interacción entre las capas humanas sigue desempeñando un papel decisivo en el éxito de las intrusiones.

La actividad del navegador desempeñó un papel en el 48 % de las investigaciones este año (frente al 44 % en 2024). Esto refleja cómo las sesiones web rutinarias exponen a los usuarios a enlaces maliciosos, páginas de recogida de credenciales y contenidos inyectados cuando los controles locales son débiles.

En un incidente de ClickFix que investigamos, los atacantes dirigieron a un empleado de una empresa industrial global a un sitio web falso mediante envenenamiento de optimización de motores de búsqueda (SEO) mientras buscaba un restaurante. El sitio utilizaba mensajes de ingeniería social para convencer al empleado de que ejecutara un código malicioso copiado en su portapapeles, tras lo cual el atacante intentaba ejecutar malware en memoria. El atacante parecía estar intentando descargar un infostealer, aunque no pudimos confirmar la carga útil exacta.

Una empresa global de tecnología médica sufrió una intrusión que comenzó con el envenenamiento SEO. Un administrador accedió a un sitio falso que alojaba una versión maliciosa de una herramienta administrativa, y el enlace se compartió posteriormente con un administrador de dominio a través de una llamada de mensajería interna. Esto dio lugar a la ejecución del software comprometido. Tras hacerse con un punto de apoyo, el atacante implementó ransomware en los sistemas clave, exfiltró datos y emitió una petición de rescate. La interrupción resultante afectó a la fabricación, la distribución, el envío y la tramitación de pedidos durante un largo periodo mientras se restablecían los sistemas.

Las aplicaciones no gestionadas y las protecciones limitadas de los navegadores permitieron un intento de ejecución inicial en un incidente antes de que fuera contenido. En otro, la ejecución privilegiada de una herramienta administrativa maliciosa permitió la implementación de ransomware y una interrupción operativa más amplia.

Siguiendo la tendencia del año pasado, cerca del 35 % de nuestras investigaciones afectaron a activos en la nube o SaaS. En estos casos, la investigación requirió recopilar registros o imágenes de entornos en la nube o revisar la actividad dentro de aplicaciones alojadas externamente, lo que indica que la intrusión afectó a activos o flujos de trabajo alojados en la nube.

Las debilidades de la nube variaban, pero incluso los problemas básicos determinaban el comportamiento de los atacantes una vez que establecían el acceso. En una investigación, se descubrieron credenciales confidenciales de la nube expuestas en un repositorio público, lo que amplió las vías que los atacantes podían utilizar para llegar a entornos en la nube.

En otra investigación, los atacantes se dirigieron a un desarrollador en un foro de código abierto y le convencieron para que descargara una herramienta de depuración envenenada. Esto convirtió una colaboración rutinaria en un punto de compromiso en la nube.

La herramienta comprometida proporcionó a los atacantes acceso a las credenciales almacenadas en la nube del desarrollador. Utilizaban estas credenciales para acceder a sistemas backend y desencadenar retiradas no autorizadas a través de varias redes blockchain. Este caso muestra cómo el acceso obtenido a través de flujos de trabajo de desarrollo nativo en la nube puede utilizarse indebidamente para llegar a sistemas sensibles y causar un impacto sustancial.

El acceso inicial en 2025 siguió un patrón familiar, con la mayoría de las intrusiones comenzando a través de un conjunto concentrado de vectores bien entendidos. La figura 1 muestra la distribución de estas vías en los últimos cinco años, destacando cómo el phishing y las vulnerabilidades del software aparecen sistemáticamente entre los principales puntos de entrada. Aunque el equilibrio relativo entre vectores varía de un año a otro, la tendencia general se mantiene estable: los atacantes siguen recurriendo a un pequeño número de técnicas fiables para hacerse un hueco inicial.

Figura 1. Vectores de acceso inicial (2021-2025). La metodología de recopilación de datos de Unit 42 se ha ajustado para proporcionar más granularidad, reduciendo la categoría "Otros". El aumento de la granularidad también introduce nuevas categorías, como "Amenaza interna y Uso indebido de relaciones y herramientas de confianza". Cuando no se dispone de datos para un año concreto, se indica N/D.

El phishing y la explotación de vulnerabilidades son los vectores de acceso inicial más comunes, representando cada uno de ellos el 22 % del acceso inicial en incidentes a lo largo de 2025. Esta paridad existe simplemente porque ambos métodos funcionan increíblemente bien.

Las campañas de phishing están logrando mayores tasas de conversión a medida que la IA ayuda a los atacantes a elaborar señuelos creíbles y sin errores que eluden los filtros tradicionales y atraen a los usuarios con mayor eficacia. Al mismo tiempo, la explotación de vulnerabilidades se acelera a medida que se amplían las superficies de ataque y la automatización permite a los adversarios explorar y explotar los puntos débiles más rápido de lo que los defensores pueden corregir. Dado que ambos vectores ofrecen una vía fiable para comprometer la seguridad, los atacantes los están utilizando en gran medida.

Más allá del phishing y la explotación de vulnerabilidades, observamos tendencias importantes para los demás vectores clave de acceso inicial en el conjunto de datos de cinco años:

Los atacantes recurren a la explotación de vulnerabilidades cuando ésta ofrece una clara ventaja operativa. El patrón quinquenal muestra a los actores respondiendo directamente a los tipos de debilidades de que disponen y al esfuerzo necesario para convertir esas debilidades en acceso.

Cuando aparecen problemas de alto impacto en sistemas ampliamente implementados, los operadores actúan con rapidez porque el alcance potencial es considerable y el trabajo necesario para automatizar la explotación es relativamente bajo.

Este patrón refleja el pragmatismo de los atacantes. Los operadores tienden a explotar lo que les resulta más accesible y rentable en cada momento.

Los datos sugieren que las empresas más grandes se enfrentan a un equilibrio diferente del riesgo de acceso inicial: en 2025, las vulnerabilidades representaron algo más de una cuarta parte (26 %) del acceso inicial en estos entornos, frente al 17 % del phishing. Este patrón indica que las empresas más grandes pueden estar reduciendo su exposición al phishing mediante un mayor filtrado del correo electrónico, concienciación de los usuarios y controles de identidad. Estas medidas no eliminan el riesgo de phishing, pero probablemente limitan su eficacia en relación con las organizaciones más pequeñas.

Los entornos grandes y distribuidos con propiedad mixta, sistemas heredados y ciclos de aplicación de parches desiguales facilitan la persistencia de puntos débiles explotables incluso en organizaciones bien financiadas. Para empresas de este tamaño, la propia complejidad aumenta la probabilidad de que las vulnerabilidades queden sin abordar, lo que explica por qué la explotación aparece con más frecuencia como vector de acceso inicial.

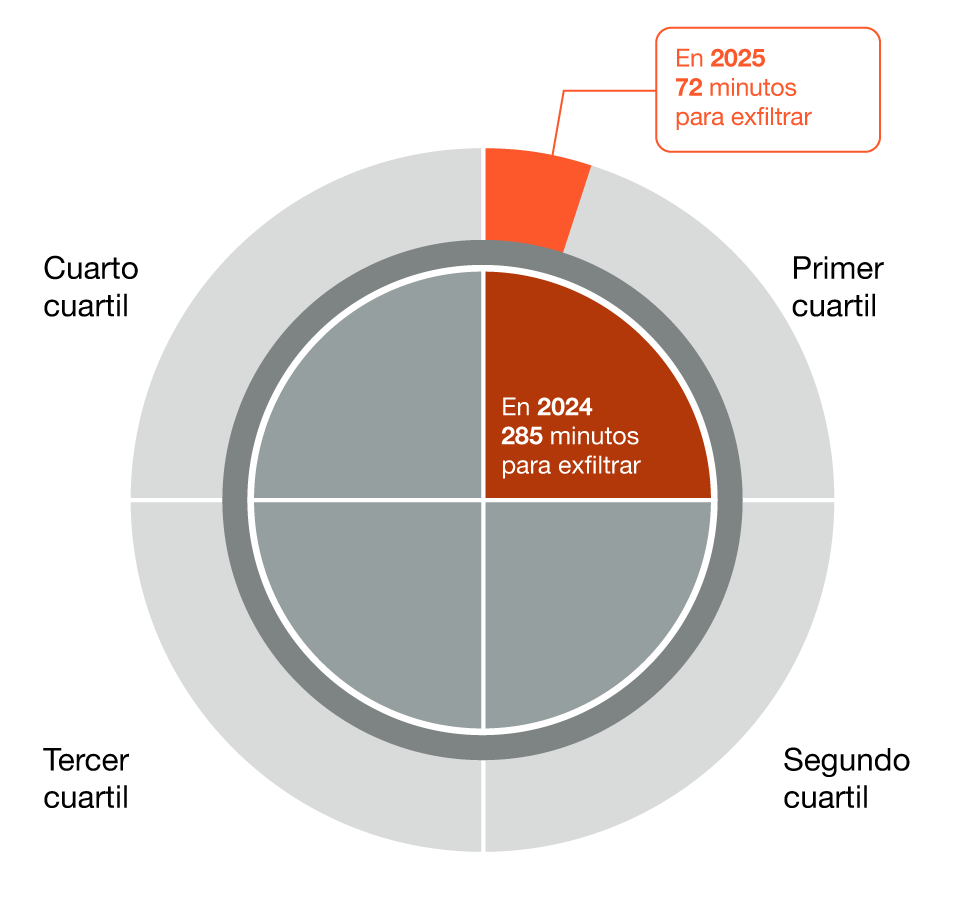

El tiempo hasta la filtración, que mide la duración entre el compromiso inicial y el robo de datos confirmado, muestra una fuerte aceleración en el extremo más rápido del espectro. El cuartil más rápido de intrusiones alcanzó la exfiltración en poco más de una hora (72 minutos) en 2025, frente a las casi cinco horas (285 minutos) de 2024, como se muestra en la figura 2. La proporción de incidentes que se filtran en menos de una hora también ha aumentado: del 19 % en 2024 al 22 % en 2025.

Figura 2. Las velocidades de ataque del primer cuartil aumentaron al comparar el 2024 con el 2025.

En todo el conjunto de datos, el tiempo medio transcurrido hasta la exfiltración (MTTE) fue de dos días. Aunque es más largo que los incidentes más rápidos, incluso la media pone de manifiesto la rapidez con la que los atacantes pueden acceder a los datos y eliminarlos una vez dentro del entorno.

Los defensores deben estar preparados para intrusiones que progresan desde el compromiso hasta la exfiltración en minutos u horas, así como para operaciones más lentas y metódicas que se desarrollan a lo largo de días y que implican un reconocimiento más profundo y una persistencia duradera.

El cifrado apareció en el 78 % de los casos de extorsión en 2025, lo que supone un fuerte descenso respecto a los niveles cercanos o superiores al 90 % de 2021-2024 mostrados en la Tabla 2. Esto representa el cambio interanual más pronunciado en el conjunto de datos y muestra que el ransomware tradicional no ha desaparecido, pero ya no está presente de manera uniforme en las operaciones de extorsión.

| Táctica de extorsión | 2021 | 2022 | 2023 | 2024 | 2025 |

|---|---|---|---|---|---|

| Cifrado | 96 % | 90 % | 89 % | 92 % | 78 % |

| Robo de datos | 53 % | 59 % | 53 % | 60 % | 57 % |

| Acoso | 5 % | 9 % | 8 % | 13 % | 10 % |

Tabla 2. Cómo han cambiado las tácticas de extorsión 2021-2025.

La reducción del cifrado no se corresponde con un aumento de otras tácticas individuales. En cambio, refleja que los atacantes consideran cada vez más que el cifrado es opcional y no esencial. Varias de las intrusiones en 2025 continuaron con la extorsión incluso cuando las víctimas conservaron el acceso a sus sistemas. En estos casos, la exposición de los datos, la presión directa o ambas fueron suficientes para generar una palanca sin bloqueo de archivos.

El robo de datos siguió siendo una característica constante de la actividad de extorsión, apareciendo en más de la mitad de los casos de un año a otro. Los autores de las amenazas utilizaron con frecuencia la amenaza de exposición en sitios de filtración, y en algunos casos la reventa de los datos robados, para presionar a las víctimas con independencia de que se produjera el cifrado.

El acoso, aunque menos frecuente, siguió siendo una táctica persistente. Estos comportamientos incluían contactar directamente con los empleados, amenazar con publicar información interna o afirmar que venderían los datos de los clientes a otros actores si las víctimas no pagaban. Algunos grupos aumentaron la presión dirigiéndose a clientes o socios, lo que amplificó la presión sobre la reputación y las operaciones, incluso cuando los sistemas seguían siendo accesibles.

Estos patrones muestran que la extorsión se ha desvinculado del cifrado. Aunque el cifrado sigue ocupando un lugar destacado, los atacantes disponen ahora de múltiples formas fiables de aprovecharlo. Esto amplía el abanico de condiciones en las que puede producirse la extorsión. También refuerza la necesidad de visibilidad, respuesta rápida y prácticas sólidas de gestión de datos, independientemente de si los atacantes implementan ransomware.

La economía del rescate ayuda a explicar por qué los atacantes siguen realizando estas operaciones. La tabla 3 muestra que la media de las demandas iniciales pasó de 1,25 millones de dólares en 2024 a 1,5 millones en 2025, y que la media de los pagos también aumentó.

| 2024 | 2025 | |

|---|---|---|

| Importe medio de peticiones de rescate iniciales | Más de 1,25 millones | Más de 1,5 millones |

| Importe medio de pagos de rescates | 267 500 dólares americanos | 500 000 dólares americanos |

Tabla 3. El ransomware sigue siendo una opción lucrativa para los atacantes.

En relación con los ingresos anuales percibidos (IAP), estas demandas representaron el 0,55 % de los IAP, frente al 2 % del año anterior. Al parecer, muchos grupos de ransomware investigan la capacidad de pago de las víctimas y utilizan esta información para calibrar las exigencias. Pedir un porcentaje menor de PAR podría reflejar una estrategia destinada a aumentar la probabilidad de pago.

Entre las organizaciones que optaron por pagar, el importe medio de los pagos aumentó de 267 500 a 500 000 dólares, aunque los pagos como porcentaje del PAR descendieron del 0,6 % al 0,26 %. La diferencia entre las demandas iniciales y los pagos finales muestra el margen de negociación de que disponen a menudo las víctimas, y subraya el valor de la negociación estructurada para limitar la exposición financiera.

La decisión de pagar sigue dependiendo en gran medida de la situación, influenciada por el impacto operativo, las consideraciones normativas, los requisitos legales y las necesidades de continuidad de la actividad. En 2025 casos en los que hubo negociaciones, la reducción media entre la demanda inicial y el pago final pasó del 53 % al 61 %. Esto demuestra con qué frecuencia los negociadores experimentados pueden reducir costes incluso cuando los precios generales de los atacantes tienden al alza.

Muchos grupos de ransomware operan ahora con estructuras de tipo empresarial que incluyen funciones definidas, programas de afiliación y manuales de negociación reproducibles. Algunos cultivan la "reputación de marca" a través de comunicaciones en la web oscura, presentándose como homólogos predecibles o profesionales.

Este mantenimiento de la marca se extiende al cumplimiento de las promesas: en nuestro conjunto de datos de 2025, los actores de las amenazas cumplieron sus compromisos (como proporcionar claves de descifrado o borrar supuestamente los datos robados) en el 68 % de los casos en los que hicieron una promesa. Para los defensores, estas pautas reconocibles pueden suponer una ventaja, aunque nunca eliminan el riesgo de entrar en contacto con delincuentes.

Las prácticas de recuperación también determinan los resultados de la extorsión. Alrededor del 41 % de las víctimas fueron capaces de restaurar los sistemas a partir de copias de seguridad sin necesidad de pagar, lo que redujo el impacto operativo del cifrado pero no eliminó el tiempo de inactividad. Incluso con la recuperación, muchas organizaciones tuvieron que hacer frente a reconstrucciones de sistemas, trabajos de contención y otros retrasos antes de volver a la normalidad. La restauración también es frágil: en el 26 % de los casos de extorsión, los atacantes afectaron a las copias de seguridad, añadiendo más trastornos.

Cuando el cifrado se mitiga mediante la restauración de las copias de seguridad, o cuando éstas fallan por completo, la amenaza de exposición sigue presionando a las víctimas, lo que garantiza que el robo de datos siga siendo fundamental en la actividad de extorsión.

Esta sección identifica las debilidades sistémicas que permiten los ataques y los pasos prácticos necesarios para detenerlos. Al abordar las causas raíz en lugar de sólo sus síntomas, las organizaciones pueden elevar sus defensas para resistir tanto a las amenazas comunes como a las emergentes.

El éxito de los atacantes rara vez se debe a los exploits de día cero. En los incidentes a los que respondimos en 2025, descubrimos que en más del 90 % de los incidentes, las lagunas evitables en la cobertura y los controles aplicados de forma incoherente contribuyeron directamente a la intrusión.

Estas brechas determinan la facilidad con la que un atacante obtiene el acceso inicial, la rapidez con la que se desplaza lateralmente y si los defensores pueden detectar y responder a tiempo. A lo largo de las investigaciones de este año, se observaron repetidamente tres condiciones sistémicas.

Muchas organizaciones no aprovechan la telemetría necesaria para observar el comportamiento de los atacantes en sus primeras fases. Los indicadores críticos de acceso inicial y actividad temprana de los atacantes a menudo pasan desapercibidos porque el SOC no ha operacionalizado las señales a través de las capas de endpoint, red, nube y SaaS. El resultado es la falta de contexto: los defensores pueden ver eventos individuales, pero carecen de la correlación necesaria para reconocer una intrusión activa.

Esta fragmentación obliga al personal de respuesta a reconstruir manualmente los ataques a partir de herramientas dispares, lo que genera retrasos que los atacantes aprovechan. En el 87 % de los incidentes, los investigadores de Unit 42 examinaron pruebas procedentes de dos o más fuentes distintas para determinar lo sucedido, y en los casos complejos llegaron a utilizar hasta diez. La falta de visibilidad unificada ralentizaba sistemáticamente la detección, lo que permitía a los adversarios iniciar movimientos laterales antes de que los defensores pudieran ver el panorama completo.

Las líneas básicas de seguridad rara vez se aplican de forma universal. Con el tiempo, la desviación del entorno, impulsada por los sistemas heredados, la adopción de tecnología o la actividad de fusiones y adquisiciones, dificulta la aplicación de una norma coherente en toda la empresa.

En múltiples investigaciones, controles críticos como la protección de endpoints estaban totalmente implementados en una unidad de negocio, pero faltaban o estaban degradados en otra. Esta incoherencia crea un camino de menor resistencia. Más del 90 % de las infracciones de datos se debieron a errores de configuración o a lagunas en la cobertura de seguridad, más que a nuevos exploits.

A lo largo de nuestras investigaciones, las debilidades de identidad convirtieron repetidamente un punto de apoyo inicial en un acceso más amplio. El problema principal era a menudo el exceso de confianza: privilegios y vías de acceso demasiado permisivos o que permanecían activos mucho tiempo después de ser necesarios.

Los atacantes aumentaron los privilegios mediante el uso indebido de funciones heredadas no retiradas y cuentas de servicio con permisos excesivos. En lugar de irrumpir, avanzaban utilizando accesos válidos en los que la organización había depositado demasiada confianza.

Estos fracasos reflejan una desviación de la identidad. A medida que se acumulan los permisos y persisten las excepciones, los intrusos encuentran menos barreras. Casi el 90 % de los incidentes se remontan a un elemento relacionado con la identidad como fuente crítica de la investigación o vector de ataque principal.

Las recomendaciones que siguen se centran en medidas prácticas para abordar las condiciones sistémicas descritas anteriormente.

Ahora que los ataques más rápidos extraen datos en aproximadamente una hora, las operaciones de seguridad deben moverse a la velocidad de la máquina. Esto se consigue dotando al SOC de una visibilidad completa de toda la empresa, de IA para identificar las señales en el ruido y de automatización para impulsar la respuesta y la corrección inmediatas. La adopción de estas seis capacidades situará a su SOC en la mejor posición para triunfar:

Incorporar todos los datos de seguridad relevantes. Los atacantes no operan en silos, pero los defensores a menudo vigilan en ellos. En 2025, las lagunas de visibilidad —especialmente en SaaS, la identidad en la nube y las capas de automatización— fueron uno de los principales motores del éxito de los atacantes. A menudo existía telemetría crítica, pero permanecía atrapada en sistemas dispares, lo que impedía a los defensores correlacionar los cambios de identidad con los resultados de la automatización o los artefactos almacenados en el navegador, como los tokens de sesión.

Para detectar las intrusiones modernas, las organizaciones deben incorporar y normalizar las señales de los proveedores de identidad, las plataformas en la nube y las aplicaciones SaaS en una vista unificada. Esta consolidación cierra los puntos débiles que explotan los atacantes, lo que permite a los defensores identificar las rutas de escalada con antelación. Tanto si se utiliza la detección basada en reglas como la IA, la calidad de la información depende totalmente de la exhaustividad de los datos que la alimentan.

Prevenir, detectar y priorizar las amenazas con funciones basadas en IA. El elevado volumen de alertas y la fragmentación de las herramientas permiten a los agresores ocultarse diseminando la actividad por los sistemas. Sin correlación, estas acciones parecen no estar relacionadas, lo que retrasa la escalada. Las capacidades basadas en IA son esenciales para unir estas señales dispares en una visión operativa unificada.

Los análisis de comportamiento ayudan a detectar anomalías sutiles, como el uso inusual de tokens o el movimiento lateral a través de la automatización de la nube, que la detección basada en reglas no suele detectar.

La IA refuerza la defensa mediante la correlación de eventos en las capas de identidad, endpoint, nube y red; priorizando los incidentes de alta fidelidad de entre el ruido de fondo. Esto permite a los equipos de seguridad distinguir al instante los ataques coordinados de la actividad rutinaria, garantizando que los analistas centran sus esfuerzos en las amenazas que suponen un mayor riesgo en lugar de perseguir falsos positivos.

Automatizar la respuesta a las amenazas en tiempo real. Los retrasos en la contención suelen deberse a una propiedad poco clara y a pasos de validación manual que no pueden seguir el ritmo de la automatización de los atacantes. Una respuesta eficaz requiere asignar autoridad explícita para las acciones de contención automatizadas, como la revocación de tokens o el aislamiento de cargas de trabajo, de modo que la ejecución pueda continuar sin vacilaciones.

Al sustituir los juicios ad hoc por guías estandarizadas y validadas, las organizaciones se aseguran de que la respuesta sigue una secuencia auditable. Sin embargo, para hacer frente al ritmo de las amenazas modernas, la IA agéntica debe implementarse como el acelerador de defensa definitivo. Estos sistemas autónomos investigan dinámicamente alertas complejas, correlacionando datos entre dominios a la velocidad de la máquina para obtener una imagen completa.

Una vez validados, los agentes están autorizados a ejecutar acciones de contención dinámicas y quirúrgicas, desde el aislamiento de los sistemas afectados mediante microsegmentación hasta la revocación automática de las credenciales comprometidas. Este enfoque disciplinado e inteligente reduce drásticamente las desviaciones operativas, limita el tiempo de permanencia de los atacantes y evita que los ataques aislados se conviertan en incidentes de mayor envergadura.

Transición de una seguridad reactiva a una proactiva. Para pasar de la defensa reactiva, las organizaciones deben ir más allá de las pruebas de penetración tradicionales y realizar pruebas adversativas continuas. Las auditorías puntuales rara vez captan la interacción de la desviación de la identidad y las configuraciones erróneas de la nube que los atacantes aprovechan en las intrusiones del mundo real. Los defensores necesitan validar cómo funcionan los controles en condiciones realistas, asegurándose de que los conductos de telemetría y los flujos de trabajo de respuesta funcionan según lo previsto.

La proactividad se extiende a la recuperación. Las organizaciones resilientes verifican que los sistemas estén libres de accesos residuales, como credenciales comprometidas o configuraciones alteradas, antes de restablecer los servicios. Asegurarse de que la corrección aborda las causas raíz, en lugar de limitarse a restaurar instantáneas obsoletas, ayuda a prevenir una rápida reinfección y favorece la resiliencia a largo plazo.

Mejorar el SOC para obtener resultados de alto rendimiento. Durante incidentes activos, la contención incoherente o la propiedad poco clara crean aperturas para que los atacantes restablezcan el acceso. Los SOC de alto rendimiento eliminan esta variación garantizando que las acciones de respuesta se apliquen de manera uniforme, independientemente del analista o de la hora del día.

La coherencia bajo presión es fundamental; evita que compromisos aislados se conviertan en crisis más amplias.

Para lograrlo, es necesario reducir los silos operativos de seguridad, TI y DevOps. Los libros de estrategias deben reflejar cómo funcionan los sistemas hoy en día, en lugar de cómo se diseñaron originalmente, para que las acciones automatizadas se alineen con la lógica empresarial real. Facultar a los analistas con una responsabilidad más amplia, como la respuesta integral a incidentes en lugar del mero triaje de alertas, mejora la retención, aumenta la versatilidad e impulsa resultados empresariales cuantificables.

Reforzar sus capacidades con un servicio de respuesta a incidentes. El servicio de respuesta, o retenedor, adecuado amplía sus capacidades más allá de la respuesta de emergencia. Para mantenerse a la vanguardia, las organizaciones deben probar y validar los controles contra los comportamientos específicos que los actores de amenazas utilizan en estado activo. Las evaluaciones recurrentes de la seguridad ofensiva, la seguridad de IA, los procesos de SOC y la seguridad en la nube ayudan a confirmar que los canales de telemetría y los flujos de trabajo de respuesta funcionan según lo previsto en condiciones de ataque realistas.

Su socio de retención de IR debe proporcionar acceso rápido a especialistas para realizar comprobaciones proactivas de preparación, ingeniería de detección y validación, garantizando que las mejoras en defensa se mantengan a lo largo del tiempo. Al combinar las pruebas continuas con los conocimientos especializados, las organizaciones mejoran su capacidad de recuperación.

Al alinear su SOC con estos principios básicos, transforma su defensa en un motor de respuesta de alta velocidad capaz de superar a los adversarios y detener las amenazas antes de que se intensifiquen.

La confianza cero es una necesidad estratégica en un entorno en el que la identidad se ha convertido en la principal superficie de ataque. El objetivo es eliminar las relaciones de confianza implícitas entre usuarios, dispositivos y aplicaciones y validar continuamente cada etapa de una interacción digital.

En realidad, lograr la confianza cero es complejo. Sin embargo, incluso pequeños avances reducirán la superficie de ataque, limitarán el movimiento lateral y minimizarán el impacto de cualquier acceso inicial a su entorno. Al eliminar la presunción de seguridad dentro del perímetro, los defensores obligan a los atacantes a esforzarse más por cada centímetro de acceso, ralentizando su velocidad y creando más oportunidades de detección.

Verificar continuamente usuarios, dispositivos y aplicaciones. Los atacantes suelen explotar la confianza estática que persiste tras un inicio de sesión inicial. Una vez dentro, utilizan testigos de sesión robados o credenciales válidas para hacerse pasar por usuarios legítimos, a menudo eludiendo por completo los controles perimetrales. Los controles estáticos en la puerta de entrada ya no son suficientes.

La verificación continua trata la confianza como algo dinámico, con decisiones revisadas a medida que cambian las condiciones durante una sesión. La validación del contexto de identidad, el estado del dispositivo y el comportamiento de las aplicaciones en tiempo real permite a las organizaciones detectar cuándo se secuestra una sesión legítima o cuándo el comportamiento del usuario se desvía de la norma. Como resultado, las cuentas o dispositivos comprometidos siguen siendo útiles para los atacantes sólo durante un período limitado, lo que reduce las oportunidades de ampliar el acceso o escenificar datos.

Aplicar el mínimo privilegio para limitar los movimientos de los atacantes. Los permisos excesivos actúan como un multiplicador de fuerza para los atacantes. En muchos incidentes de 2025, los intrusos eludieron los controles internos aprovechando la desviación de identidades, utilizando privilegios acumulados y funciones no retiradas que las organizaciones no consiguieron eliminar. En lugar de basarse en complejos exploits, se movían lateralmente a través de vías de acceso válidas pero sobreaprovisionadas.

La aplicación de privilegios mínimos reduce esta superficie de ataque limitando a los usuarios, servicios y aplicaciones únicamente el acceso necesario para su función. Esto debe extenderse más allá de los usuarios humanos para incluir las identidades de las máquinas y las cuentas de servicio, que a menudo conservan permisos amplios y poco supervisados. La eliminación de derechos innecesarios elimina las vías de acceso directas en las que confían los atacantes, obligándoles a recurrir a técnicas más visibles y difíciles que facilitan la detección para los defensores.

Aplicar una inspección coherente al tráfico fiable y no fiable. Aplicar una inspección coherente al tráfico fiable y no fiable. Los atacantes saben que mientras el perímetro está vigilado, el tráfico interno "este-oeste" entre cargas de trabajo suele pasar sin inspección. Se aprovechan de esta confianza utilizando conexiones internas cifradas para desplazarse lateralmente y poner en escena datos sin activar las alarmas.

Para lograr un análisis de amenazas coherente y omnipresente, las organizaciones deben consolidar toda la seguridad de la red, la nube y el perímetro de servicio de acceso seguro (SASE) en una única plataforma unificada. Este tejido unificado ofrece una inspección coherente de Capa 7 en todas partes, aplicando automáticamente las políticas a través de un plano de gestión.

Esta consolidación permite el cambio estratégico hacia servicios avanzados de seguridad en la nube. Este cambio permite el análisis en línea y en tiempo real de todo el tráfico, incluido el descifrado crucial y la inspección del tráfico que se mueve entre las cargas de trabajo internas. Esta capacidad elimina los puntos donde se esconden los atacantes, deteniendo de forma proactiva el phishing desconocido, el malware de día cero y la actividad C2 evasiva.

Controlar el acceso y el movimiento de datos para reducir el impacto. En muchos incidentes, los resultados más perjudiciales no se producen en el momento del ataque inicial, sino durante el acceso posterior a los datos, la preparación y la filtración. Los atacantes suelen buscar repositorios con controles débiles o flujos poco supervisados para acumular discretamente información sensible antes de ser detectados.

Un control más estricto de la forma en que se accede a los datos, se comparten y se transfieren reduce estas oportunidades al limitar dónde puede circular la información sensible y en qué condiciones. Cuando las vías de acceso a los datos se controlan estrictamente y se supervisan de forma sistemática, los atacantes tienen menos opciones de preparar o extraer activos valiosos, lo que reduce la escala y la gravedad de las posibles pérdidas incluso cuando se produce una infracción.

Al eliminar sistemáticamente la confianza implícita, se despoja a los atacantes de la movilidad de la que dependen, garantizando que un único punto de compromiso conduzca a un incidente contenido en lugar de a una crisis en toda la empresa.

La identidad es ahora el perímetro de seguridad y, sin embargo, con demasiada frecuencia sigue estando mal protegida. Las debilidades de identidad fueron un factor determinante en más de la mitad de las intrusiones investigadas en 2025, principalmente porque los almacenes de identidades se expandieron más rápido que los controles destinados a controlarlos.

Los atacantes se movían constantemente a través de las brechas creadas por esta desviación de la gobernanza, aprovechando los permisos heredados y las cuentas de servicio no supervisadas para eludir las defensas perimetrales. Para evitarlo, las organizaciones deben gestionar la identidad no como una lista estática de credenciales, sino como un activo operativo dinámico a lo largo de todo el ciclo de vida.

Centralizar la gestión de identidades para humanos y máquinas. No se puede gobernar lo que no se ve. Cuando los datos de identidad están fragmentados en directorios heredados, proveedores en la nube y entornos SaaS, los atacantes se aprovechan de los puntos débiles resultantes.

Centralizar las identidades de usuarios y máquinas en directorios autorizados simplifica la autenticación y elimina las rutas de acceso ocultas que son difíciles de supervisar de forma coherente. Esta consolidación también debe incluir integraciones de terceros y conectores API para que cada entidad que solicite acceso, ya sea una persona, una cuenta de servicio o un agente de IA, sea visible para los equipos de seguridad. Con un plano de control unificado, la IA defensiva puede correlacionar las anomalías de inicio de sesión con la actividad sospechosa, convirtiendo la identidad en una señal operativa activa en lugar de una lista estática de credenciales.

Combatir la desviación de la gobernanza con la gestión continua del ciclo de vida. La desviación de la gobernanza, cuando los cambios operativos avanzan más rápido que los controles diseñados para guiarlos, siguió siendo un factor importante del apalancamiento de los atacantes.

Las transiciones de funciones, los rápidos ciclos de implementación y los atajos cotidianos ampliaron la brecha entre la política escrita y el acceso real. Los permisos que tenían las herramientas de flujo de trabajo y los conectores de servicios a menudo excedían lo que pretendían las políticas. Esto creaba vías de escalada que los atacantes explotaban a través de permisos heredados y cuentas de servicio no supervisadas. Tratar la identidad como un ciclo de vida, limitando la automatización a las necesidades actuales y retirando el exceso de acceso con el tiempo, ayuda a cerrar estas brechas y restringir el movimiento de los atacantes tras el acceso inicial.

Detectar y responder a las amenazas basadas en la identidad. La IA defensiva funciona con mayor eficacia en entornos en los que las identidades se gestionan como activos operativos y no como credenciales estáticas. En nuestras investigaciones, las organizaciones con sólidas bases de identidad mostraron una vinculación más temprana entre las anomalías de inicio de sesión, la actividad de automatización y los eventos de identidad periféricos, lo que contribuyó a una contención más rápida.

Cuando la gobernanza era sólida, los canales de detección producían indicadores más claros y fiables que ayudaban a los equipos a identificar antes los comportamientos de escalada. Por el contrario, una gobernanza débil creaba ruido que interfería con estas señales. Las revisiones periódicas mantienen los permisos alineados con los requisitos reales, mejorando la precisión de las señales de detección y garantizando que los controles asistidos por IA funcionen con eficacia.

Asegurar la integridad de la IA y la automatización. A medida que las organizaciones incorporan agentes de IA y flujos de trabajo automatizados a sus procesos básicos, estos sistemas se convierten en objetivos atractivos para la manipulación. En nuestras investigaciones, observamos cuentas de asistente implementadas con amplio acceso por defecto y herramientas de automatización ejecutándose sin validación de integridad.

Para evitar que estas herramientas se conviertan en vectores de ataque, los equipos de seguridad deben aplicar el mismo rigor de gobernanza a los sistemas de IA que a los usuarios humanos. Esto incluye la validación explícita de los pasos de automatización antes de que entren en producción, la aplicación de comprobaciones de integridad a los flujos de trabajo habilitados para IA y la garantía de que las cuentas de los asistentes están protegidas contra el uso indebido.

Al tratar la identidad como un sistema operativo dinámico en lugar de como un directorio estático, se eliminan las vías ocultas de las que dependen los atacantes y se permite a los equipos de seguridad detectar el uso indebido en el momento en que se produce.

Proteger la empresa moderna requiere algo más que asegurar la infraestructura. Requiere asegurar la fábrica que lo construye.

En 2025, los atacantes se dirigieron cada vez más a la cadena de suministro de software y a las API de la nube para eludir los perímetros tradicionales, inyectando vulnerabilidades en el código o explotando integraciones débiles antes de que llegaran a la producción. Para contrarrestar esta situación, las organizaciones deben ampliar las salvaguardias de seguridad desde las primeras fases de desarrollo hasta el tiempo de ejecución, tratando los modelos de IA, los pipelines de compilación y el código de terceros con el mismo rigor que los sistemas internos.

Impedir que los problemas de seguridad lleguen a producción. La seguridad debe funcionar a la velocidad del desarrollo. La integración de salvaguardas en los procesos de DevOps y de integración e implementación continuos (CI/CD) ayuda a identificar y corregir las vulnerabilidades del código personalizado, los componentes de código abierto y las configuraciones de IA antes de la implementación.

El mismo planteamiento se aplica a los sistemas de IA, en los que la evaluación temprana de la seguridad y la configuración de los modelos reduce el riesgo posterior. Endurecer las herramientas de desarrollo y regular las dependencias de código abierto ayuda a eliminar los puntos débiles que los atacantes aprovechan para heredar la confianza dentro de los flujos de trabajo empresariales.

Proteger la cadena de suministro del software y la IA. Aunque no es el vector de ataque más común, los ataques a la cadena de suministro tienen el mayor impacto, especialmente en organizaciones ya consolidadas. Los puntos débiles de los sistemas de compilación, los servicios de integración y los repositorios relacionados con la IA permiten a los atacantes llegar a entornos posteriores sin interactuar nunca con un cortafuegos.

Reducir esta exposición requiere controles estrictos de procedencia. Los entornos de compilación y los canales de implementación deben contar con controles de identidad y protecciones de integridad claros. Las bibliotecas de software externas, los conectores API y los componentes de IA deben evaluarse en cuanto a patrones de acceso y prácticas de actualización antes de su adopción. Una gobernanza eficaz de la cadena de suministro proporciona a los procesos de detección una línea de base fiable, lo que facilita la identificación cuando una dependencia de confianza comienza a comportarse de forma inesperada.

Identificar y bloquear los ataques en tiempo de ejecución. Una vez que las aplicaciones están activas, la atención se centra en la contención. Los atacantes intentan con frecuencia persistir y ampliar el acceso mediante el uso indebido de identidades legítimas en la nube, API o permisos de carga de trabajo.

La detección en tiempo real, combinada con controles coherentes en tiempo de ejecución, como la supervisión del comportamiento, límites claros de la red y límites a las interacciones inesperadas con las API, ayuda a desarticular estas tácticas. Las mismas protecciones deben extenderse a los entornos de alojamiento de IA, en los que la supervisión de la desviación del modelo y el acceso no autorizado a los datos limitan los movimientos de los atacantes incluso después de una intrusión inicial.

Automatizar la detección y respuesta en la nube. En la nube, la velocidad es la única métrica que importa. Los retrasos a la hora de aislar las cargas de trabajo afectadas o revocar las identidades utilizadas indebidamente dan a los atacantes el margen que necesitan para escalar.

La automatización permite a los equipos de SecOps detectar y responder continuamente a las amenazas basadas en la nube, utilizando controles nativos de la nube para contener rápidamente los incidentes. Acciones como aislar los contenedores comprometidos o revocar los tokens de sesión sospechosos ayudan a evitar que los problemas localizados se conviertan en interrupciones más amplias o pérdidas de datos.

Crear una cultura de IA y desarrollo seguros. La IA es ahora un activo operativo, no sólo una herramienta. A medida que los asistentes y las solicitudes automatizados se integran en los flujos de trabajo cotidianos, introducen riesgos de comportamiento que los controles técnicos por sí solos no pueden resolver.

Una sólida cultura de seguridad trata los sistemas de IA con la misma disciplina que las infraestructuras críticas. Esto incluye revisar cómo se utilizan los asistentes, evitar la exposición de datos sensibles en los avisos y validar el código generado por la IA. Cuando los equipos entienden que el juicio humano sigue siendo fundamental para el uso eficaz de la IA, los controles de gobernanza se refuerzan en lugar de eludirse, lo que garantiza que el impulso de la automatización no supere la capacidad de supervisarla.

Al integrar la seguridad en el tejido de sus entornos de desarrollo y ejecución, ayuda a garantizar que la velocidad de la IA y la innovación en la nube impulsen el crecimiento empresarial en lugar del riesgo sistémico.

Asegurar la organización exige ahora mirar más allá del portátil corporativo. La superficie de ataque moderna se ha ampliado para incluir dispositivos de contratistas no gestionados, activos en la nube orientados al público y el propio navegador web, que se ha convertido en el principal espacio de trabajo de la empresa.

Como defensores, nos enfrentamos a un doble reto. Debemos gestionar rigurosamente las exposiciones externas que los atacantes buscan constantemente y, al mismo tiempo, proteger la interfaz humana en la que los usuarios interactúan con los datos, la IA y la web abierta. Para proteger este entorno en expansión, la seguridad debe extender su alcance desde el borde externo hasta la sesión del navegador.

Reducir la superficie de ataque con una gestión activa de la exposición. Unit 42 descubrió que las vulnerabilidades de software representaron el 22 % del acceso inicial a incidentes este año, lo que subraya la urgente necesidad de ir más allá del simple descubrimiento para priorizar activamente los riesgos. Una gestión eficaz de la exposición salva esta distancia creando un inventario completo y continuo de la huella digital, incluidas la infraestructura en la sombra y las herramientas de IA no autorizadas que los escaneos tradicionales pasan por alto.

Lo más importante es que esta estrategia debe filtrar el ruido, utilizando la información sobre amenazas para dar prioridad únicamente a los activos que son objeto de ataques activos (como los KEV de CISA) y carecen de controles compensatorios. Al centrar los recursos limitados en los riesgos explotables y críticos para la empresa, los equipos pueden cerrar la ventana de oportunidad antes de que un atacante encuentre una puerta abierta.

Proteger la interfaz humana. El navegador es el nuevo endpoint y el nuevo escritorio corporativo. Aquí es donde los empleados acceden a los datos, donde los contratistas realizan su trabajo y, por desgracia, donde los ataques de ingeniería social como el phishing son más eficaces.

La seguridad de esta interfaz requiere un navegador seguro de nivel empresarial que establezca un espacio de trabajo corporativo totalmente aislado y seguro tanto para los dispositivos gestionados como para los no gestionados. Esta potente capa aplica controles de datos en tiempo real, independientemente del hardware subyacente. Puede desactivar la función de copiar y pegar en páginas sensibles, impedir la descarga de archivos de fuentes desconocidas e identificar sitios avanzados de phishing que eluden los filtros de correo electrónico estándar. Al endurecer el navegador, las organizaciones obtienen una visibilidad granular del uso de la IA en la sombra y evitan directamente que los datos confidenciales de la empresa se filtren a herramientas GenAI no autorizadas.

Proteger el acceso de terceros y no gestionado. El rígido modelo de envío de portátiles corporativos a cada contratista u objetivo de adquisición ya no es sostenible ni seguro. Las organizaciones necesitan una forma de imponer el acceso de confianza cero en dispositivos no gestionados sin el coste y la complejidad de las soluciones de infraestructura de escritorio virtual (VDI) heredadas.

Al proteger el espacio de trabajo a través del navegador, las empresas pueden conceder a los contratistas y a los usuarios de dispositivos personales (BYOD) un acceso seguro a las aplicaciones corporativas, manteniendo al mismo tiempo los datos empresariales estrictamente aislados de los entornos personales. Este enfoque acelera la integración de fusiones y adquisiciones y la incorporación de contratistas, al tiempo que garantiza que un dispositivo personal en peligro no pueda utilizarse como trampolín para acceder a la red corporativa.