Seguridad para contenedores y seguridad de Kubernetes

Cree, implemente y ejecute aplicaciones en contenedores sin riesgos; desde el código hasta la nube.

RECOMENDADO

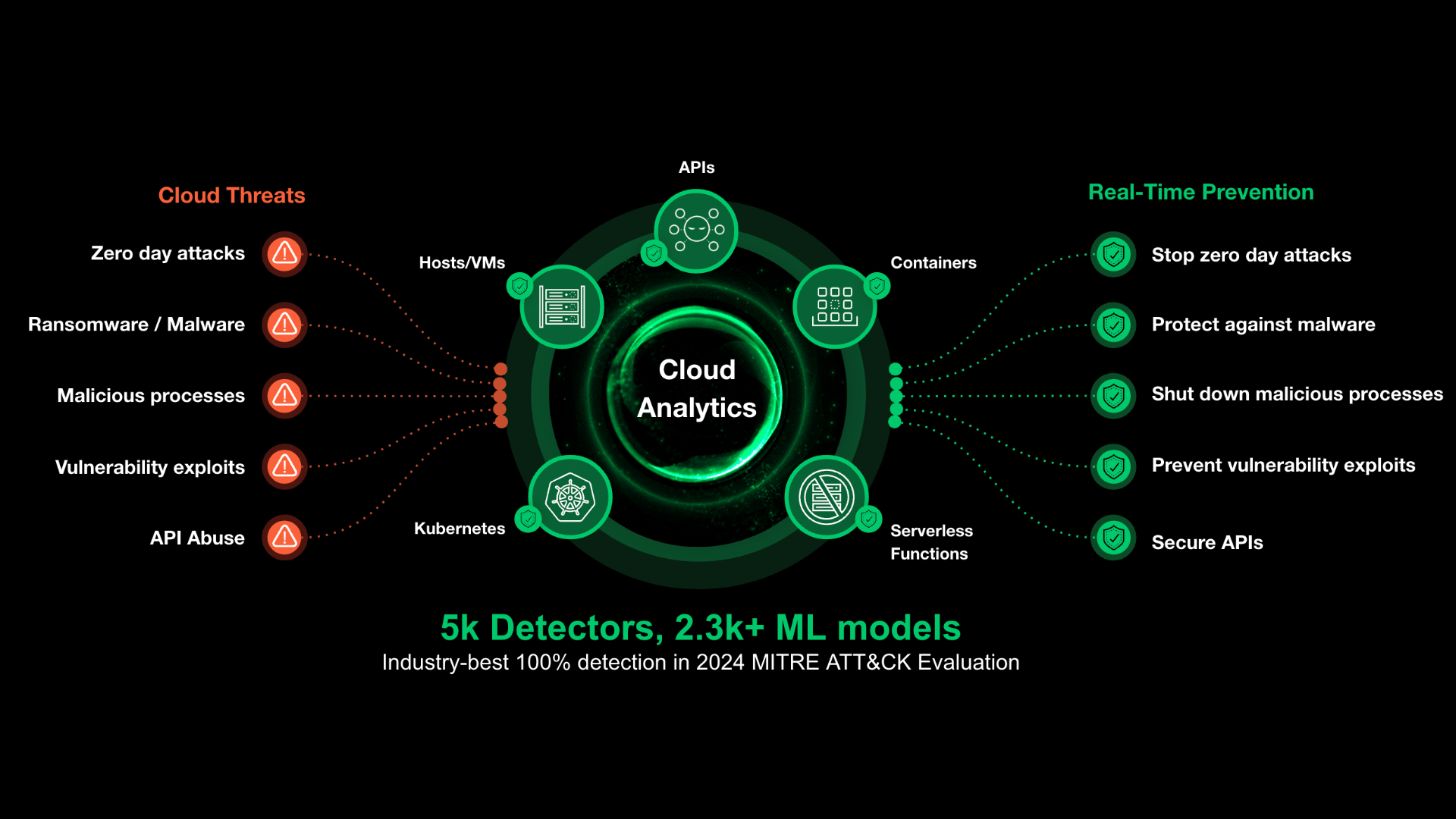

Proteger contenedores y aplicaciones de Kubernetes con Cortex Cloud

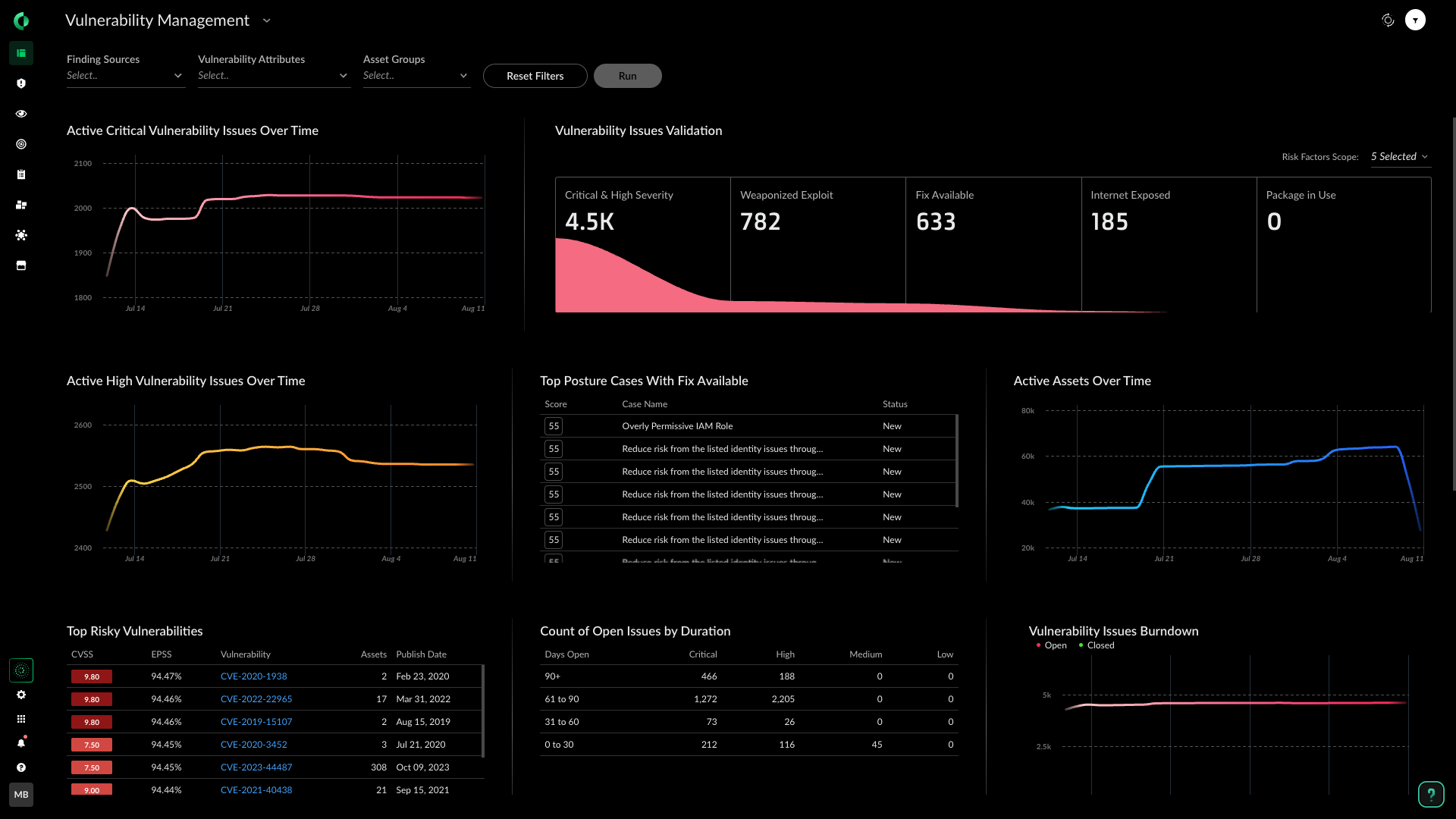

Identificar y corregir vulnerabilidades

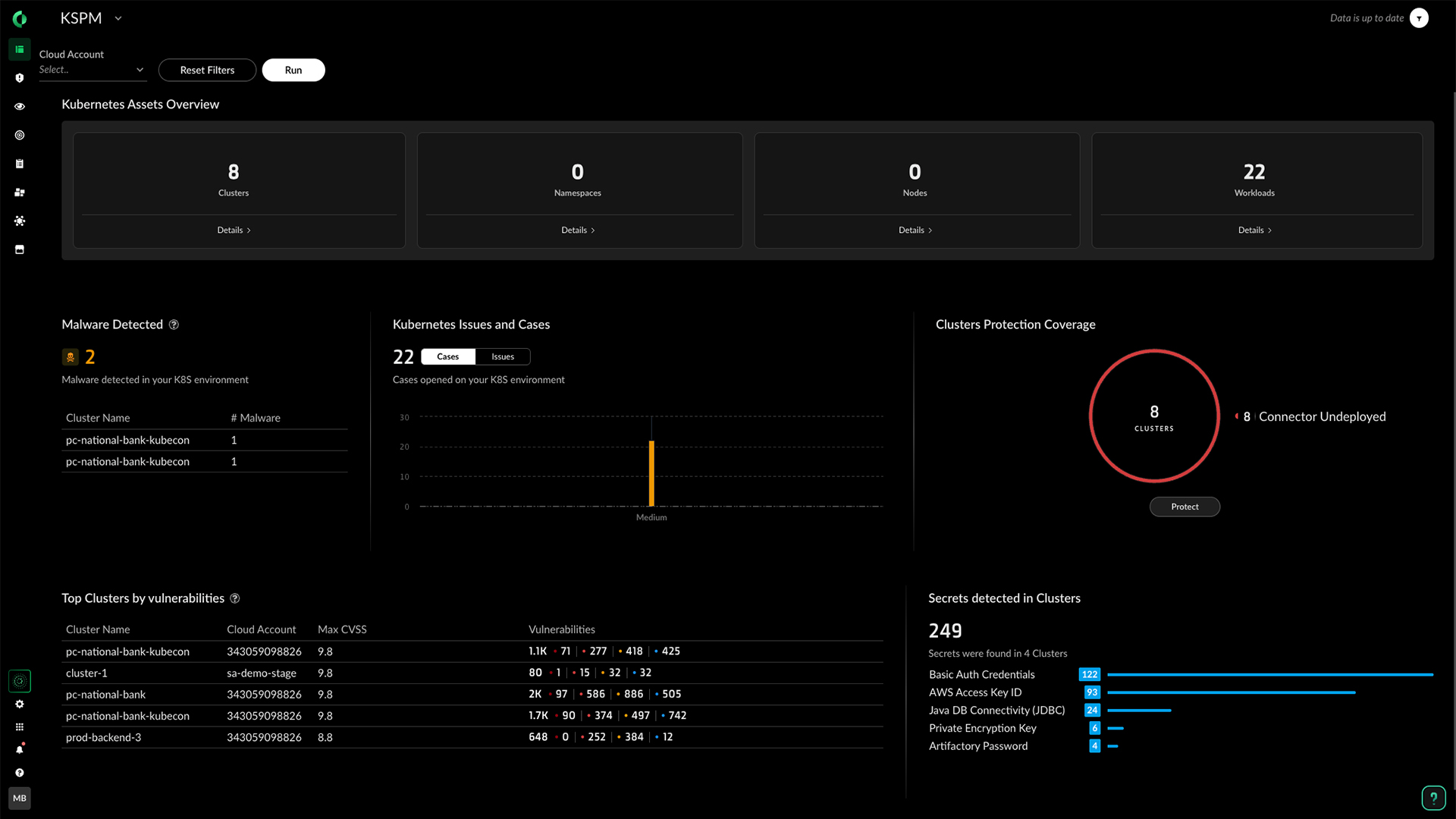

Priorice los riesgos y reduzca el mal de alertas sacando a la luz las vulnerabilidades críticas, utilizando factores de riesgo correlacionados como la exposición externa, los permisos excesivos, las configuraciones erróneas, los datos sensibles, los secretos y el malware.

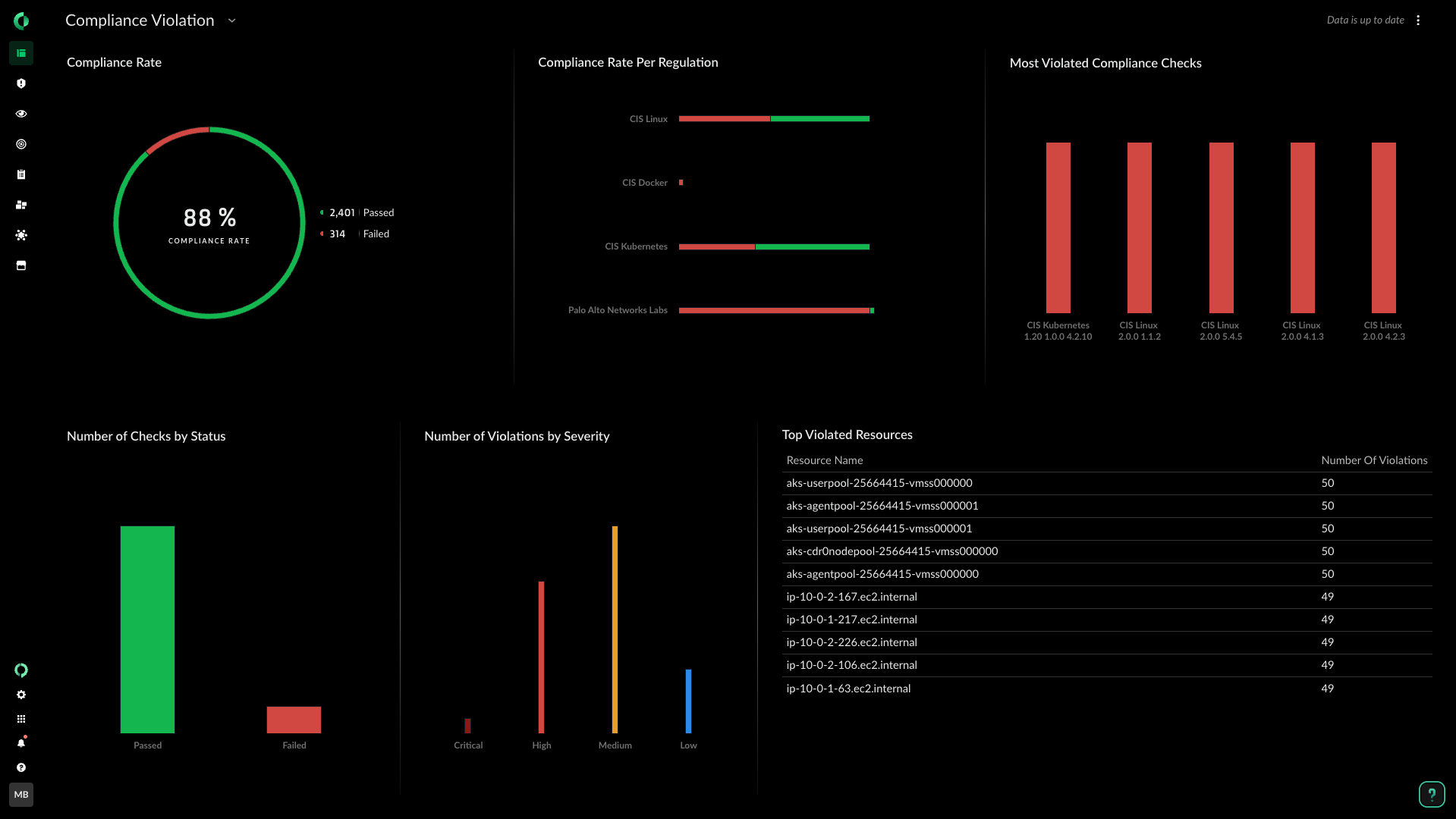

Aplique el cumplimiento normativo durante todo el ciclo de vida

Mantenga un historial de auditoría completo del cumplimiento desde la creación hasta la ejecución. Realice comprobaciones de conformidad e información para los principales marcos y aplique políticas para comprobaciones personalizadas.

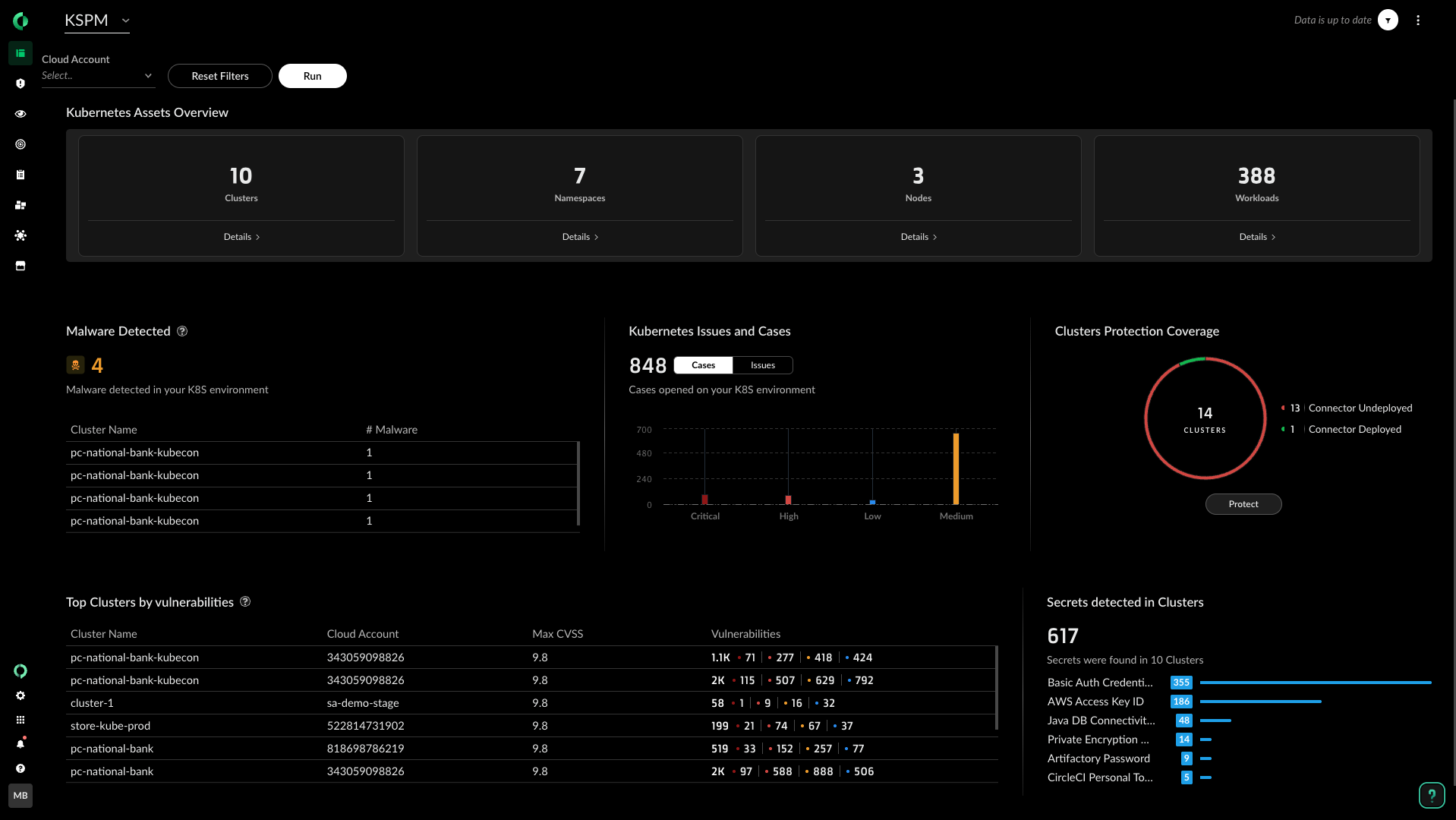

Proteja entornos de Kubernetes

Encuentre y corrija los errores de configuración y los riesgos de seguridad de Kubernetes con una corrección de problemas guiada. Refuerce la postura de Kubernetes y cumpla las normativas con las directrices del CIS para los clústeres de Kubernetes EKS, AKS y GKE.

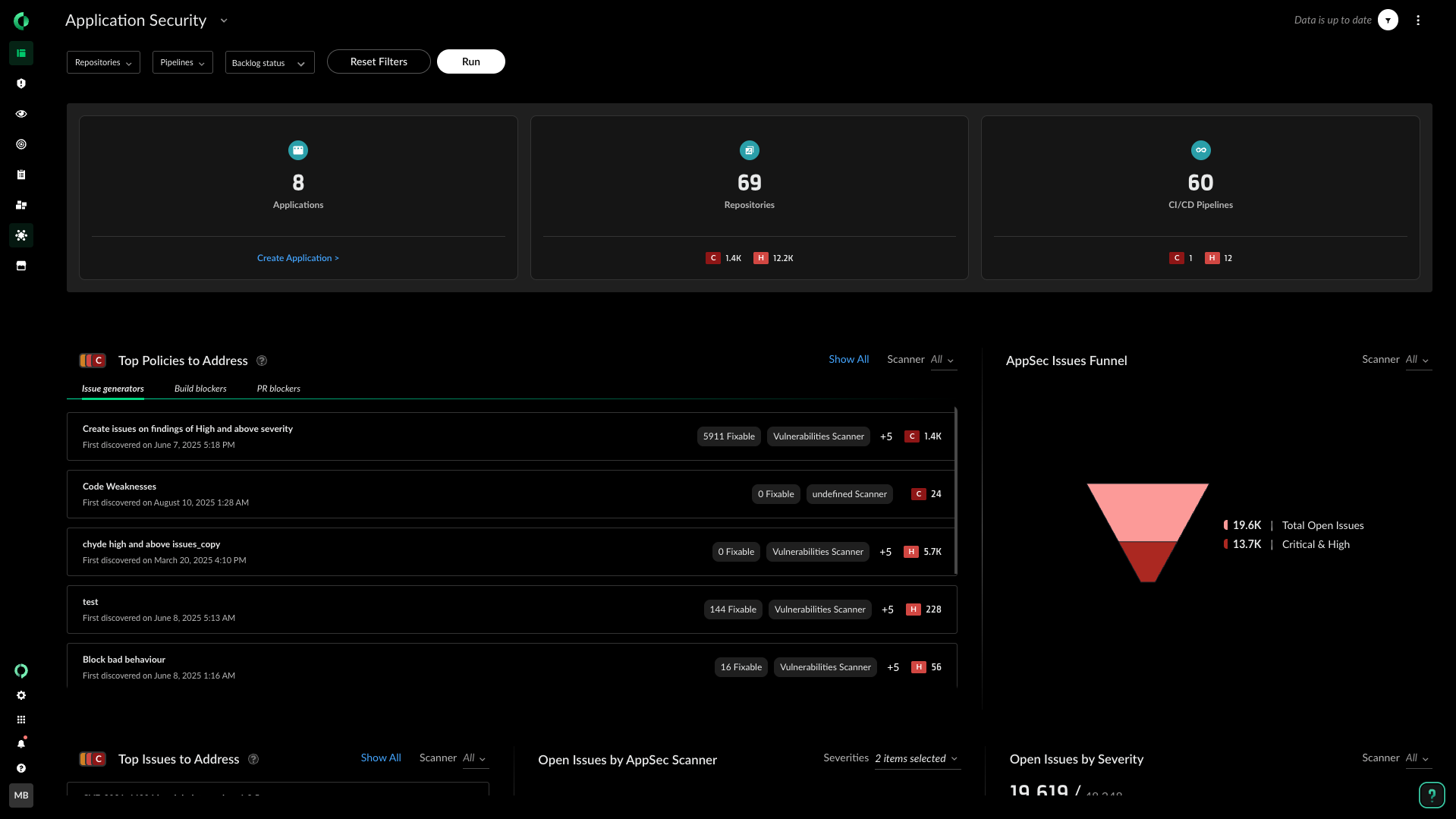

Descargue de trabajo a los equipos de desarrollo y seguridad

Integre comprobaciones de seguridad desde el código hasta la nube, añadiendo barreras de protección a sus compilaciones de imágenes y a sus implementaciones. Analice automáticamente los repositorios y registros en busca de vulnerabilidades y errores de configuración.